「Mirai」によりボット化されたIoT機器からのアクセス増加を確認(警察庁)

警察庁は、@policeにおいて2016年9月期の「インターネット観測結果等」を発表した。

脆弱性と脅威

脅威動向

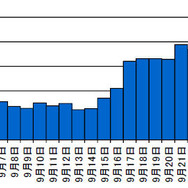

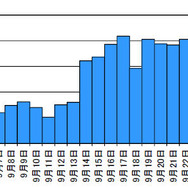

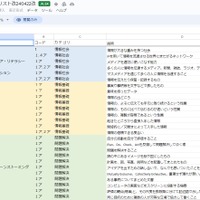

「Mirai」とは、IoT機器に感染するボットの呼称であり、10月1日に海外のWebサイトにソースコードが投稿され、複数のサイトに転載された。このソースコードでは、「23/TCP」および「2323/TCP」をスキャンするよう設定されていた。同庁では、これらのポートに対するアクセス数が9月中旬以降、増加していることを確認しており、10対1の割合で23/TCPへのアクセスが多かった。これは、Miraiボットに感染したIoT機器によるスキャン行為に起因する可能性が高いとしている。

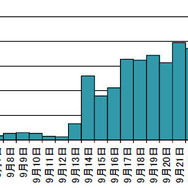

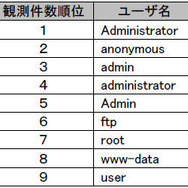

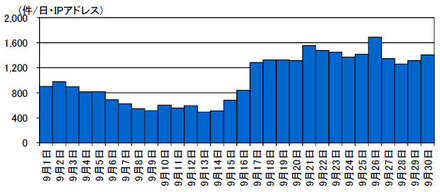

また、FTPで使用される「21/TCP」へのアクセス発信元IPアドレス数が、9月中旬から増加した。このアクセスはポートスキャンに留まるものもあるが、実際にコマンドを送信し実行を試みるアクセスも確認したという。もっとも多かったのは「USER」コマンドによりログインを試みるアクセスで、ユーザ名「Administrator」および「anonymous」のログイン試行が多かった。

特にanonymousは、パスワード不要で誰もが匿名でログイン可能なFTPサーバ(anonymousFTPサーバ)に接続する際に指定されるユーザ名。同庁では対策方法として、接続を許可するIPアドレスを限定できる場合は、発信元IPアドレスによるアクセス制限を実施することなどを挙げている。

《吉澤 亨史( Kouji Yoshizawa )》

関連記事

この記事の写真

/

関連リンク

特集

アクセスランキング

-

訃報:セキュリティの草分けロス・アンダーソン氏 死去 67 歳、何回分かの生涯に匹敵する業績

-

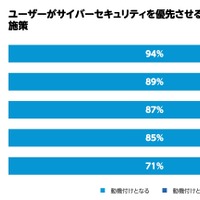

社員のセキュリティ意欲高める施策とは? 罰則は逆効果 ~ プルーフポイント「2024 State of the Phish」日本語版公表

-

LINEヤフー委託先への不正アクセス、報告書を受け 2 度目の行政指導

-

Acompany で 4 件の Google フォーム誤設定、最大 164 名の個人情報が閲覧可能に

-

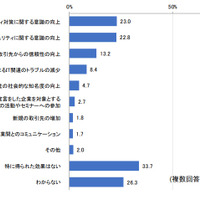

セキュリティにおける効果は実感できるのか ~ SECURITY ACTION 宣言「得られた効果はない」最多

-

NDIソリューションズの RAG サービスに不正アクセス、個人情報を格納するサービスへの痕跡は確認されず

-

スペシャリスト集結! マネーフォワード・ラック・富士ソフト・電通総研から学ぶ、脆弱性診断内製化の成功法則とは? AeyeScan 導入企業との公開対談PR

-

笛吹市商工会へのサポート詐欺被害、調査結果公表

-

「相鉄ポイント」引き継ぎで会員情報を取り違え、他の顧客の個人情報が閲覧可能に

-

情報処理学会、高等学校情報科の全教科書の用語リスト公開