Java Web Start におけるサンドボックスによるセキュリティ制限回避の脆弱性(Scan Tech Report)

1.概要

Java Runtime Environment (JRE) に同梱される Java Web Start に、サンドボックスによるセキュリティ制限を回避されてしまう脆弱性が報告されました。

脆弱性と脅威

エクスプロイト

Java Runtime Environment (JRE) に同梱される Java Web Start に、サンドボックスによるセキュリティ制限を回避されてしまう脆弱性が報告されました。

悪質な Web ページを閲覧した場合、リモートの第三者によってシステム上で不正な操作が実行される可能性があります。

この脆弱性は、Matthias Kaiser 氏によって 2010/4/5 に発見され、2010/10/12 に Oracle が問題を解消した Java SE をリリースしたものになります。その後、2010/11 下旬に脆弱性を悪用する攻撃ツールが公開されています。

今後、当該脆弱性を悪用するマルウェア等が出現する可能性が考えられるため、対象のユーザは可能な限り以下に記載する対策を実施することを推奨します。

2.深刻度(CVSS)

10.0

http://nvd.nist.gov/cvss.cfm?version=2&name=CVE-2010-3563&vector=%28AV%3AN/AC%3AL/Au%3AN/C%3AC/I%3AC/A%3AC%29

3.影響を受けるソフトウェア

Java SE 6 Update 21 以前

※Windows、Solaris、および Linux プラットフォームの全ての環境が影響を受けます。

4.解説

Java Web Start は、Java アプリケーションを Web サーバなどから自動的にダウンロードおよびインストールし、サンドボックス上にて実行する機能を提供します。JRE をインストールした場合 Java Web Start は、同時にインストールされます。

Java Web Start には、BasicServiceImpl クラスの実装に不備が存在するため、Java Web Start を起動するコマンド javaws を介して既定で利用するセキュリティポリシーファイルを変更することが可能な脆弱性が存在します。このため、Java Web Start に変更したセキュリティポリシーファイルを読み込ませることで、サンドボックスによるセキュリティ制限を回避可能となります。

この脆弱性を利用することで、リモートの攻撃者は Web ブラウザを実行するユーザの権限で任意のコード実行が可能となります。

この脆弱性を解消する Java SE 6 Update 22 では、同様にエクスプロイトコードが公開されている JRE の New Java Plug-in コンポーネントにおいてバッファオーバーフローが発生する脆弱性※ (CVE-2010-3552) の他、多数の脆弱性についても解消しています。詳細につきましては、関連情報 Critical Patch Update October 2010 を参照下さい。

※Metasploit Sun Java Runtime New Plugin docbase Buffer Overflow

http://www.metasploit.com/modules/exploit/windows/browser/java_docbase_bof

5.対策

(Web非公開)

6.関連情報

(Web非公開)

7.エクスプロイト

(Web非公開)

8.想定される攻撃シナリオ

(Web非公開)

9.エクスプロイトの動作概要および結果は次のようになります。

(Web非公開)

(執筆:株式会社ラック サイバーリスク総合研究所 コンピュータセキュリティ研究所)

※Web非公開該当コンテンツ閲覧をご希望の方はScan Tech Reportにご登録(有料)下さい。

Scan Tech Report

http://scan.netsecurity.ne.jp/archives/51916302.html

《ScanNetSecurity》

特集

アクセスランキング

-

ゆめタウン運営イズミへのランサムウェア攻撃、VPN 装置から侵入

-

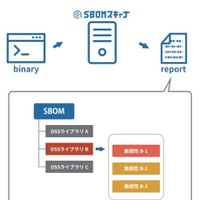

バイナリファイルからSBOMを作成し脆弱性情報と照合「SBOMスキャナ」発売

-

攻撃者のあの手この手、リアルな攻撃&リアルな現状を知る専門家が警鐘を鳴らす ~ JPAAWG 6th General Meeting レポート

-

範を示す ~ MITRE がサイバー攻撃被害公表

-

メーラーが最新バージョンでなかった ~ 国公文協の委託先事業者に不正アクセス

-

日本取引所グループのメールアドレスから不審メール送信

-

検診車で実施した胸部レントゲン検診が対象、川口市の集団検診業務委託先へランサムウェア攻撃

-

東急のネットワークに不正アクセス、連結子会社のファイルサーバでデータ読み出される

-

NRIセキュア 研修コンテンツ「セキュアEggs」基礎編オンデマンド提供、30日間アクセス可

-

講師 小山覚氏 ~ IISEC 20周年記念リレー講座、対マルウェア攻防20年を振り返る