一人CSIRT 一人情シス、最強の製品・外注先選び [Internet Week 2018]

「1人情シス」や「1人CSIRT」といった問題が指摘される中、どこまでを自分たちでやればよいのか、組織の役割や機能で定義し、それに合わせてどのようにセキュリティサービスを選ぶべきか紹介します。

研修・セミナー・カンファレンス

セミナー・イベント

セキュリティ関連のプログラムでは、(ISC)2が認定する情報セキュリティの国際資格であるCISSP維持のための「CPEクレジット」も貯められる。

情報セキュリティに関するプログラムの見どころを聞く企画の1回目は、開催2日目の11月28日(水)に行われるプログラム「企業のサイバーセキュリティ最新戦略」の第2部「もう一人で困らない! セキュリティ対応のアウトソース」について、日本セキュリティオペレーション事業者協議会(ISOG-J)の武井 滋紀氏に話を聞いた。

――「一人で困らない! 」というのはとてもキャッチーなフレーズですが、このテーマでホットなところはどこでしょうか?

数回Internet Weekで発表をしてきましたが、聴講する方たちの裾野が次第に広がるとともに、悩みが組織の悩みでもあり、個人の悩みでもあるようになってきました。大きな企業の取り組みから始まったことが次第に、「1人情シス」や「1人CSIRT」といった規模の企業や組織での取り組みに変わってきたのだと感じています。方針論ではなく、具体的にどうしたらいいか、という具体性を持った内容へ変化してきたとも感じています。

今年は、ユーザ企業サイドがセキュリティサービスをどうやって選ぶか、という内容に変えています。これはどこまでを自分たちでやるべきか、といった話が整理できてきたので、それではどこにどう頼めば良いのか、という課題を解決する必要があると考えたからです。

1人で困っているみなさんに是非ホットな話題として、どうすれば良いのか、どうやったらよくなるのか、をお届けしたいです。

――このプログラムのテーマと今年のテーマ「知ればもっと楽しくなる! 」はどのように関わりますか?

これまで、セキュリティの対応組織はどうあるべきか、どうしたらいいか、というところでお伝えしてきました。今回は視点を変えてどうやって外部に依頼をすれば良いのか、自分たちは何をすれば良いのかといった、より具体的な内容を皆さんにお伝えできればと考えています。

――同様のテーマのセミナーは他にも少なくないと思います。Internet Weekならではの点はどこですか?

Internet Weekはネットワーク系を基本とするイベントです。これまでの歴史的な経緯で、システム管理やネットワークの管理をされていた方たちが、流れでセキュリティの面倒を見ることになり、そのまま今に至っているケースが多いと感じています。

通常のセキュリティ系のセミナーと異なり、まずは自分の業務をセキュリティ側から棚卸ししてみて、どこを作業分担してアウトソースすべきかを見えるようにする内容で考えています。

――このプログラムの対象者はどのような方ですか?

会社や団体のCSIRTやSOCの関係者の方、ITセキュリティ担当者の方、IT担当者の方、CSIRTやSOCに関心のある方を想定しています。特に、これまで「1人情シス」や「1人CSIRT」といった何となく任されて全部面倒を見ることになってしまい、実際どこまでやれば良いのかとお悩みの方には参考になると思います。

また、サプライチェーンで取引関係のある会社さんから対応を求められている方も多いと思いますが、そのような、これから対応を始めようという方も、全体像を把握しつつどうすれば良いか、今後のヒントになる部分は間違いなくあると確信しています。

――最後に、読者にメッセージをお願いします。

セキュリティ対応の組織については、完全な組織の定義やゴール設定は各企業や団体で異なるため、今も試行錯誤をしながらサイバー攻撃やインシデント対応をしているのではないでしょうか。1日目はチュートリアル的にセキュリティの現在のトピックに触れ、2日目はセキュリティセッションでサイバー攻撃の実態から始まり組織や運用の話と、段階的に話が深くなる構成になっています。是非多くの方にご参加いただければと思います。

●プログラム詳細

「D2 企業のサイバーセキュリティ最新戦略」

第2部 もう一人で困らない! セキュリティ対応のアウトソース

https://www.nic.ad.jp/iw2018/program/d2/d2-2/

- 開催日時:2018年11月28日(水) 13:15 ~ 15:45

- 場所:ヒューリックホール&カンファレンス(浅草橋)

- 料金:事前11,000円/当日16,000円

※ このパートは「第1部 サイバー攻撃最前線2018」と「第3部 知れば組織が強くなる! ペネトレーションテストで分かったセキュリティ対策の抜け穴」とあわせて、1日プログラムとなる

13:15 ~ 14:25

各種ドキュメントで考える、セキュリティ対応組織のあり方

- 講演者:

武井 滋紀(ISOG-J/NTTテクノクロス株式会社)

ももいやすなり(ISOG-J/株式会社インターネットイニシアティブ)

早川 敦史(ISOG-J/NECソリューションイノベータ株式会社)

河島 君知(ISOG-J/NTTデータ先端技術株式会社)

田中 朗(ISOG-J)

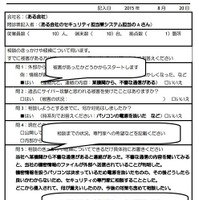

- セキュリティ対応組織の教科書と成熟度チェックリスト、情報共有の5W1Hについてのアップデートに加えて、JNSAから発表されたCISOハンドブックも含めて、経営層は何を考え判断しているのか、現場レベルではどうするのかをまとめて紹介します。

14:35 ~ 15:45

マネージドセキュリティサービスを考える

- 講演者:

武井 滋紀(ISOG-J/NTTテクノクロス株式会社)

阿部 慎司(ISOG-J/NTTセキュリティ・ジャパン株式会社)

砂田 浩行(ISOG-J/株式会社日本総合研究所)

亀田 勇歩(ISOG-J/SCSK株式会社)

伊藤 彰嗣(ISOG-J)

- セキュリティ対応組織の役割やどこまでやるか、自分達でできないところはアウトソースして外部に委託しましょう、という説明をふまえ、実際に委託する際にはどのようにサービス事業者を選ぶか、その際にどんな事を考えるべきか、普段や有事にはどのような事をするのかなどサービスを選ぶポイント、運用のポイントを説明します。

※時間割、内容、講演者等につきましては、予告なく変更になる場合があります。

《ScanNetSecurity》

関連記事

-

![[編集長セキュリティカンファレンス放浪記] TROOPERS16 ~ ドイツの古城でひとりぼっち 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/19551.jpg)

[編集長セキュリティカンファレンス放浪記] TROOPERS16 ~ ドイツの古城でひとりぼっち

研修・セミナー・カンファレンス -

![[Internet Week 2016] 厳選セキュリティセッション 第1回 「失敗から学ぶ、SOC/CSIRTのあり方」 ISOG-J 阿部 慎司 氏 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/21251.jpg)

[Internet Week 2016] 厳選セキュリティセッション 第1回 「失敗から学ぶ、SOC/CSIRTのあり方」 ISOG-J 阿部 慎司 氏

研修・セミナー・カンファレンス -

「やられたかな?その前に」を公開、セキュリティ事業者への問い合わせをスムーズに(ISOG-J)

製品・サービス・業界動向 -

Internet Week 2015 セキュリティセッション紹介 第2回「150分でわかるセキュリティ対応できる組織にする10のコツ」 についてISOG-Jの武智洋氏が語る

研修・セミナー・カンファレンス

この記事の写真

/

関連リンク

特集

アクセスランキング

-

ゆめタウン運営イズミへのランサムウェア攻撃、VPN 装置から侵入

-

範を示す ~ MITRE がサイバー攻撃被害公表

-

検診車で実施した胸部レントゲン検診が対象、川口市の集団検診業務委託先へランサムウェア攻撃

-

攻撃者のあの手この手、リアルな攻撃&リアルな現状を知る専門家が警鐘を鳴らす ~ JPAAWG 6th General Meeting レポート

-

メーラーが最新バージョンでなかった ~ 国公文協の委託先事業者に不正アクセス

-

NRIセキュア 研修コンテンツ「セキュアEggs」基礎編オンデマンド提供、30日間アクセス可

-

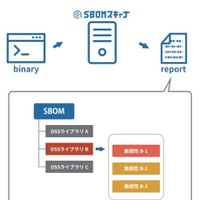

バイナリファイルからSBOMを作成し脆弱性情報と照合「SBOMスキャナ」発売

-

日本取引所グループのメールアドレスから不審メール送信

-

東急のネットワークに不正アクセス、連結子会社のファイルサーバでデータ読み出される

-

マイクロソフトが 5 月のセキュリティ情報公開、悪用の事実を確認済みの脆弱性が 2 件