JPCERT/CC、仮想通貨マイニングツールのXMRigの設置を狙った攻撃を順序立てて詳説~対策マニュアルとしても有効

一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)は5月20日、2021年2月頃に確認した仮想通貨マイニングツールのXMRigの設置を狙った攻撃についてブログで紹介した。

脆弱性と脅威

脅威動向

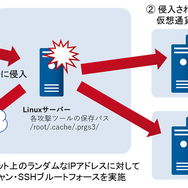

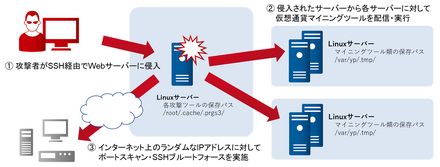

JPCERT/CCによると、被害のあったサーバでは、インターネット上から複数のSSHログイン試行が行われており、最終的にrootアカウントへのログインが成功、侵入後に攻撃者はさらに内部ネットワーク上のサーバに対しSSHブルートフォース攻撃を行い、最終的にSSHログインが可能な複数のサーバに横展開し仮想通貨MoneroのマイニングツールであるXMRigを設置・実行している。なお、XMRigを実行する際にはXHideと呼ばれるプロセス隠蔽ツールを使用し、プロセス名を隠蔽することで発覚を遅らせようとする痕跡が見られたという。横展開されたサーバで見つかったツールは次の通り。

init:オープンソースのマイニングソフトウェアであるXMRig

system:XMRigを繰り返し実行するbashスクリプト

h64:XHideと呼ばれるプロセス隠蔽用ツール

攻撃者はマイニングツールを配信した後、侵入したサーバに対し以下のログファイルの中身を/dev/nullとすることで、痕跡を削除している。また、/var/log配下にある各ログファイルから、指定した文字列が含まれる行を削除するスクリプトを使用し、引数に指定された文字列以外の文字列を.xzの拡張子からなるファイルとして出力し、新しく生成した各xzファイルについてタイムスタンプの更新を行い各ログファイルへ上書き、最後に各xzファイルを削除することで痕跡を消去している。

/var/log/security

/var/log/wtmp

/var/log/btmp

/var/log/utx.lastlog

/var/log/utx.log

攻撃者はマイニングツールの配信とログファイル削除後に、最初に侵入したサーバから外部のランダムな通信先に対し以下のツールを使用し大量のスキャン通信を行っている。この攻撃スクリプトの動作として、最初にSYNスキャンを実行し、指定したポートが開放されているかを確認、通信先のレスポンスからバナー部分を読み取り、SSHサーバと推定される場合にSSHブルートフォース攻撃が実行される。

ps:Sharkと呼ばれるポートスキャンツール

ps2:ポートスキャンツール

banner:指定した通信先にアクセスし、通信先のレスポンス内容からバナーを抽出するツール

prg:IPアドレスリスト、パスワードリストを読み込み、SSHブルートフォース攻撃を行うツール

root:スキャン、SSHブルートフォースを行うbashスクリプト

JPCERT/CCでは本攻撃について、昔から狙われるありふれた攻撃方法であるが、一度内部ネットワークに侵入されると推測されやすいユーザー名やパスワードが設定されている状態では横展開が容易になるため、SSH利用時のアクセス制限やSSH公開鍵認証を設定するといった対策が重要となるとまとめている。

《ScanNetSecurity》

関連記事

この記事の写真

/

関連リンク

特集

アクセスランキング

-

ゆめタウン運営イズミへのランサムウェア攻撃、VPN 装置から侵入

-

範を示す ~ MITRE がサイバー攻撃被害公表

-

東急のネットワークに不正アクセス、連結子会社のファイルサーバでデータ読み出される

-

検診車で実施した胸部レントゲン検診が対象、川口市の集団検診業務委託先へランサムウェア攻撃

-

認証とID管理にガバナンスを ~ NTTデータ先端技術「VANADIS」で実現する「IGA(Identity Governance and Administration)」とはPR

-

個人情報漏えいの疑いも ~ 八尾市立斎場職員が加重収賄罪ほかの容疑で逮捕

-

脆弱性管理クラウド「yamory」SBOM 機能に関する特許取得

-

NRIセキュア 研修コンテンツ「セキュアEggs」基礎編オンデマンド提供、30日間アクセス可

-

ランサムウェア被害の原因はスターティア社の UTM テストアカウント削除忘れ

-

DHCP のオプション 121 を利用した VPN のカプセル化回避の問題、VPN を使用していない状態に