SCAN DISPATCH : 「RSA1024キー」を使用するランサムウエア

SCAN DISPATCH は、アメリカのセキュリティ業界及ハッカーコミュニティから届いたニュースを、狭く絞り込み、深く掘り下げて掲載します。

国際

海外情報

──

Ransomware、つまり”身代金ウエア”のGpcodeが流行したのは、2005年のことだった。このランサムウエアがよりいっそう強力になって復活、流行しており、「ファイルを人質にとるマルウエアの復活」というヘッドラインで、すでにニュースになっている。このトロイの木馬を最初に発見・報告した、ロシアのカスペルスキー社の上級ウイルス研究員、Vitaliy Kamlyuk氏にスカイプでインタビューを実施したので紹介しよう。なお、このトロイの木馬はGpcode.akと命名されている。

Gpcode.akは、ファイルサイズ8030byteのWindowsのPE EXEファイルで、一度ユーザーのPCに入ると、ディスクをスキャンし、Windowsに組み込まれているMicrosoft Enhanced Cryptographic Provider を使い、.jpg、.txt、.vcf、.lzhなど、全部で140種類以上のファイルをRSA-1024で次々に暗号化する。例えば、GPcode.akは、abc.txtというファイルを暗号化してabc.txt_CRYPTという新しいファイルを作り、オリジナルのabc.txtをデリートする。これにより、ユーザーがabc.txtを再び見ることは不可能となる。この暗号化攻撃の対象とならないのは、program dirにあるファイル、systemファイルとhiddenファイル、10bytes以下のファイル及び734,003,200byte以上のファイルだ。

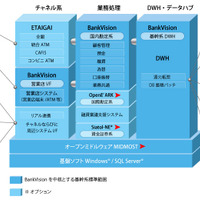

また同時に、GPcode.akは、全てのディレクトリーに「キミのファイルはRSA-1024アルゴリズムで暗号化された。ファイルをリカバリしたければ、ディクリプターを購入する必要がある。購入にはxxxx.yahoo.comまで連絡を」と書かれた「!_READ_ME_!.txt」という名前のテキストファイルを挿入する。そして、写真のようなポップアップで警告を行う。作者はデクリプター・ソフトの代金として「$50〜$200」を要求しているそうだ。

図:ポップアップによる警告

https://www.netsecurity.ne.jp/images/article/ransomware01.jpg

さて、このポップアップを万が一自分のスクリーンで目にした場合、undeleteなどのユーティリティーを使ってオリジナルをリカバリーするために、一般ユーザーには「PCをリブートしたり、電源オフしないように」と指示している。しかし、パワーユーザーならば、即座にhardware power-offを行い、CD(DVD)からリブートし、ファイルリカバリーを行うことができる。

このGpcode.akの以前のバージョンでは、660bit長のRSAキーを使って暗号化を行い、そして「!_READ_ME_!.txt」の代わりに 「!_Vnimanie_!.txt」(ロシア語でattensionの意味)という名前のファイルを挿入したため、ロシアが発祥地だと推測されていた。このバージョンのGpcodeは2006年の6月に、キーの長さが短かったこと、自家製の暗号アルゴリズムを使っており、その実行方法にエラーが存在したことを目に付けたカスペルスキーの研究者がその秘密鍵を入手し、クラッキングに成功している。

今回のGpcode.akは、1024bitのキーを使ったRSA暗号化アルゴリズムが使用され、更に、一度暗号化が終わるとVBSファイルを作ってウイルスの本体をデリートしてしまうことなど、より”強力”になっている。特に本体を自分でデリートすることからコードのサンプル集めには手間取ったらしく、「アルジェリア、フランス、ルーマニア、インド、ロシアなど、世界中でこのトロイの木馬のサンプルを探したが、やっとのことキエフ(ウクライナ)で実際のコードを見つけることができた」と、Kamlyuk氏は言っている。また、「現在のところ、どのような方法で流行するかは分かっていないが、ウエブかスパムというのが有力だ。現在はウイルスとカテゴライズされているが、性質としてはトロイの木馬であり、一度”感染”したマシンから他のマシンへの二次感染はないことが分かっている。」とも言っている。

さて、RSA-1024もの長さの鍵となると、複合化には、CPUクロック2〜3GHzのPC1,500万台で1年かかることから、カスペルスキーではそのブログで、「暗号学者、政府関連者、科学者、化学組織、アンチ・ウイルス企業、インデペンデントの研究者たちよ、Gpcodeの阻止に強力して欲しい。」と、以下の二つの鍵を発表してその因数分解への協力を呼びかけている。

http://www.viruslist.com/en/weblog?weblogid=208187528

それだけでなく、カスペルスキーではGpcode専用のフォーラムも立ち上げた。

http://forum.kaspersky.com/index.php?showforum=90

フォーラムではいろいろなアイデアが寄せられている。例えば「hiddenファイルを暗号化しないのなら、全てのファイルをhiddenにしてしまえばいい」「オリジナルを新しいファイルに暗号化してからオリジナルをデリートするのなら、ルートキットか何かを作ってこれができないようにすればいい」「Gpcodeが暗号化する最大ぎりぎりのテキストファイルのバックアップを使って、バックアップ・ファイルをその暗号化されたバージョンでもってxoringし、暗号化ストリームを計算する」「ウイルスの作者からディクリプターを”買って”それをリバース・エンジニアすればいい」「Boinc (boinc.berkeley.edu)を使えばいい(BOINCは世界最大のディストリビューテッド・コンピュータ・ネットワーク)」などの意見が寄せられており、中でもジョークで、「botnetを構築するウイルスを作成してばら撒いて、そのbotnetに解読させればいい」などというのもある。

ブルートフォースするのは現実的ではないが、Kamlyuk氏は「現在カスペルスキーは米国のMITと協力してリカバリー・ツールを開発して」おり、また、「犯人がyahooのメールアカウントを使っているが、yahooのポリシーでアカウント所持者の情報は公開しないことになっているから、犯人を追跡する調査には時間がかかる」と言っている。

万が一感染した場合は、即座に stopgpcode@kaspersky.com に連絡し、感染前にそのPCで行ったことをできる限り細かく説明するように、ということだ。

【速報】

Gpcode対策を調査していたカスペルスキーのVitaliy Kamlyukから、モスクワ時間6月13日深夜2時20分に、筆者にスカイプが入った…

【執筆:米国 笠原利香】

──

※ この記事は Scan購読会員向け記事をダイジェスト掲載しました

購読会員登録案内 http://www.ns-research.jp/cgi-bin/ct/p.cgi?w02_ssw

《ScanNetSecurity》