【インタビュー】攻撃者が欲しがっている情報を把握する、標的型サイバー攻撃対策

標的型サイバー攻撃を行う攻撃者はITのプロということを認識した対策が必要で、そこに100%はありません。入口対策のレベルアップはもちろん、内部と出口をうまく組み合わせて脅威の緩和につとめて欲しいと思います。特に内部は脅威が一番わかりやすく出てきます。

特集

特集

――出口対策について、具体的にお願いします。

出口対策では、「次世代ファイアウォール」がひとつのキモになると思います。すべてのパケットをロギングできるので、事故対応の観点でも有効です。もうひとつ、ある通信があったときにアプリケーションの識別と制御ができることもメリットです。この際、「Unknown」にカテゴライズされたログは結構重要です。Unknownとして検出するのは、ひとつは暗号化されたもの、ふたつ目は独自プロトコルです。この独自プロトコルはマルウェアに多いのです。このため、Unknownトラフィックが増えたら一度解析することで、マルウェアかどうかの当たりが付けられますし、追跡にも使えます。

出口対策としては「IPS」も有効です。IPSは特に、ハッキングツールの検出に優れています。もともと侵入防御が目的であるため、ノウハウが蓄積されていることもメリットです。例えば侵入されてしまった後に、攻撃者がハッキングツールにより簡易版のバックドアを作成したところを検知したりします。パケット通信に怪しいところがなくても、ハッキングツールが接続に失敗した際に返すレスポンスなどは特徴的です。

ハッキングツールと言えば、RSAのハッキング事件で使われた「HTran」も特徴的です。韓国からの攻撃でよく目にします。また、IPSは攻撃者が悪性コードを隠蔽するために使用した暗号化ツールの利用痕跡を見つけることができます。IPSは、そういう情報を持ってるわけです。何も引っ掛からなかったのが、あるときツールのコネクション失敗のログが急に出てくる。こういったケースは、実は標的型でやられていたということが多いですね。

次世代ファイアウォールには、Webレピュテーションを持つパロアルトネットワークスや、フォーティネット「FortiGate」、Uブライトクラウド、チェック・ポイントなどがあります。また、スペック的には次世代ファイアウォールでも、コアエンジンが違う場合もあります。これはアプローチの違いで、たとえばFortiGateはUTMをベースにしていますが、パロアルトはアプリケーションファイアウォールをベースとしています。

なお、検出されるのは必ずしもマルウェアだけではないので、検知されたログに振り回されないような適切な運用が必要となります。また、FireEyeはコールバックのプロトコルチェックの機能もあり、マルウェア特有の通信を見つけられるので出口対策にも有効です。IPSには、Proventia、マカフィー、SourceFireなどがあります。

――訓練・演習について、具体的にお願いします。

訓練・演習では、社員への啓発という意味で「予防接種」は有効です。ただし、予防接種は「流行に対する啓発」なので本当の目的ではありません。実際のところ、年末年始の挨拶や暑中見舞いといったメールが来れば開いてしまいます。また、企業によっては標的型メールを開くのが1名だけというケースもありますが、そういう人は100%開いてしまいます。そこで、「サイバー避難訓練」という位置付けで実施することが重要になります。

ポイントは、何かあったときにエスカレーションすること、そしてそれを恥ずかしがらずにできるかということです。統計を見ていると、偉い人ほどエスカレーションする人が少ない傾向があります。そして、標的型メールが届くのは中間管理職以上が多いのです。これはかなり重要なことで、サイバー避難訓練はぜひとも中間管理職以上に実施していただきたい。もちろん、可能であれば全従業員に実施して欲しいですね。従業員への意識づけにもなります。

さらに余力があれば、予防接種からエスカレーションして、組織内CSIRTがあれば添付ファイルの分析をする。自社でできなければ依頼する。これをやるかやらないかは大きな違いになります。そのためにも外部との連携は必要です。また、たとえ外部連携の枠組みがあっても、社内で適切な対応ができなければ意味がありません。以前、インシデントが発生したという連絡を受けて駆けつけたら、その企業のセキュリティ担当者たちは4時間にわたり「どうしようか」と話していました。30分あれば、攻撃者はネットワーク内の情報を丸ごと引っこ抜けます。1分1秒を争うような状況なのに、4時間もただ話しているなんてあり得ないですよね。

予防接種には、NRIセキュアテクノロジーズの「サイバーアタックシミュレーションサービス」などがあります。感染した後のダメージコントロールのチェックが可能なので、現状確認の意味でも一度はやるべきです。感染したことを前提として、ひとつは感染した後、重要なサーバまで何ステップでいけるかどうか、もうひとつはどういう経路で出て行くのか、それだけでも違います。大きい企業ほど出口が多いということを知るだけでも、効果があると思います。

――C&Cサーバのブラックリストなど、対策を支えるインテリジェンスについて、具体的にお願いします。

インテリジェンスは「攻撃者」を知る上でも重要です。マルウェア対策ベンダとセキュリティベンダでは観点が少し違いますが、いろいろな観点で見ることは大事です。マルウェア対策ベンダはC&Cサーバを調査して背景を推測していきますが、セキュリティベンダは事故現場にいることが多く、漏えいしたデータなどの被害内容から「狙った連中はこういう情報を欲しがっている」と推測します。、また、雇われハッカーを前提に考えると、侵入した人間の考えと雇い主の意図は違うはずです。こういったことから対策を考えるわけです。

民間企業では、たとえば製造業は新製品の情報、CADのデータが狙われると考えます。しかし、特に電機メーカーなどでは防衛省関係がからんでいるところが多く、ピンポイントで特定省庁のドキュメントだけをまるまる持って行くケースもあります。国関係では議事録とメールが狙われやすい。標的型サイバー攻撃、スパイ攻撃においては、企業などにとってだけでなく「攻撃者はどんな情報を欲しがるか」という観点がないと守り切れません。それを理解した上で守ることが重要なのです。

実際に被害を受けた現場の解析からは、マルウェアの検体からは見えないものが見えてきます。たとえば攻撃者のスキルレベルです。「雇われハッカー」の存在に気づいたこともそうですし、「師匠と弟子」がいるらしいことも判明しています。というのも、最初の2週間は痕跡を丁寧に消していたのが、2週間を過ぎると急に雑になるんです。もちろん、最初の2週間で欲しいものを持って行った可能性もあります。そのタイミングでC&Cサーバが増えたりしていますし。1年くらい気づいていなかったお客様では、そういう傾向を確認できます。もし軍やプロフェッショナルがやっていたら、こんな余計なことはしないでしょう。

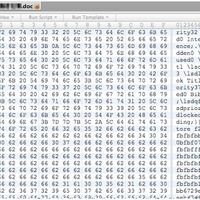

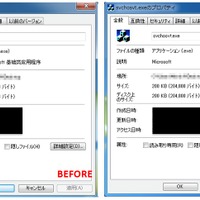

こういった素人っぽさ、未熟さはマルウェアの生成においても見られます。マルウェアでよく使われる「C:\Windows\system32\svchost.exe 」は、システムプログラムでネットワークサービスを管理していますが、スペルミスがあったりします。プロパティに中国語残っていることもあったりします。これらは10分ほどでアップデートにより修正されます。ここ2年くらいで見えてきた傾向で、このことから攻撃者が増えていることがわかります。Flashのドロッパーと、そのあとのダウンローダでレベルの違いが見えるので、おそらく役割分担しているのでしょう。

――これまでの5つのカテゴリ以外で、必要な対策はありますか。

資産管理・ネットワーク管理ツールなどが挙げられます。これらに対応するツールはWindowsのAPI使っているケースが多いため、Windowsのファイル検索機能で見つからないものは見つけられないという認識が必要です。たとえば、ゴミ箱直下にxxx.exeを作られてしまってもWindowsの検索機能では対象外となり、見つけることができません。ActiveDirectoryの標準検索を使用しても見つかりませんし、資産管理ツールでも見つけられません。こうした「落とし穴」があるので、設定が重要になります。また、自社で使っているセキュリティソフトがチェックしない場所を把握することも重要でしょう。資産管理ソリューションにはLanscopeやCWATなどがあります。

――最後に、まとめをお願いします。

標的型サイバー攻撃を行う攻撃者はITのプロということを認識した対策が必要で、そこに100%はありません。入口対策のレベルアップはもちろん、内部と出口をうまく組み合わせて脅威の緩和につとめて欲しいと思います。特に内部は脅威が一番わかりやすく出てきます。

また、年に一回でも二回でも「サイバー大掃除」をすることも重要です。大掃除によって、見えないものが見えてきます。お勧めは内部と出口のネットワークのすべてのトラフィックをフル解析することです。これにより、たとえば入口にマルウェアプロテクションシステムを導入するよりも、出口に次世代ファイアウォールを導入した方が費用対効果が高いなど、最適な対策を選ぶことに生かせます。

標的型サイバー攻撃なので、現状を把握した上で自分たちに合った対策をしないと意味がありません。となりの会社とは環境が違うわけで、横並びでは意味がないのです。勧められるままにセキュリティ製品を買ってしまうパターンが多いと思いますが、その前に一台でできるのかなど、得意なところを機能として分けていくことが大事です。可能な限り機種を絞って異常に気づけるような状態にしておくことが、運用上のテクニックでもあるのです。

――ありがとうございました。

関連記事

この記事の写真

/