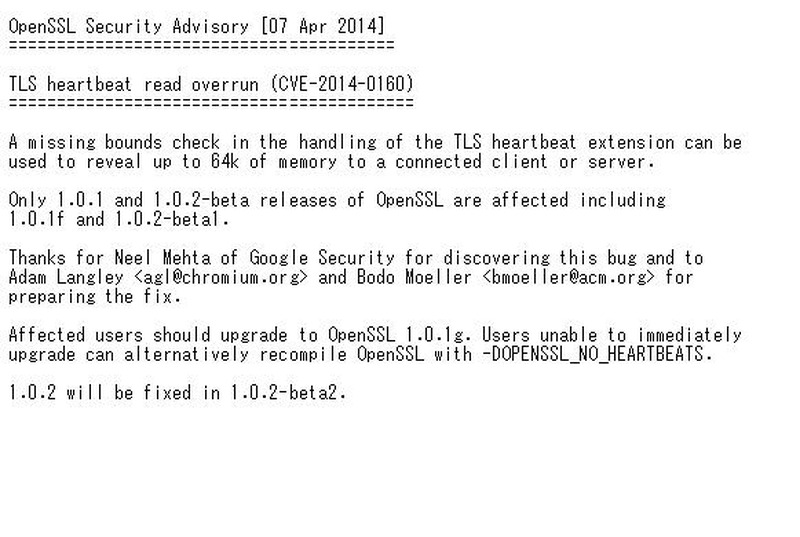

「OpenSSL」の heartbeat拡張に情報漏えいの脆弱性(JPCERT/CC)

JPCERT/CCは、「OpenSSL」に情報漏えいの脆弱性が存在するとして、注意喚起を発表した。

脆弱性と脅威

セキュリティホール・脆弱性

この脆弱性が悪用されると、リモートの攻撃者に細工したパケットを送付されることでシステムのメモリ内の情報を閲覧し、秘密鍵などの重要な情報を取得される可能性がある。OpenSSL Projectでは、本脆弱性を修正したバージョンの「OpenSSL 1.0.1g」が公開されているので、JPCERT/CCでは十分なテストを実施の上、修正済みバージョンを適用することを勧めている。なお、「OpenSSL 1.0.2-beta」については、現時点で修正済みのバージョンは公開されていない。

関連記事

この記事の写真

/