「Drupal」の脆弱性でWebサイトの改ざんなどを受ける可能性(JPCERT/CC)

JPCERT/CCは、「Drupal」の脆弱性に関する注意喚起を発表した。

脆弱性と脅威

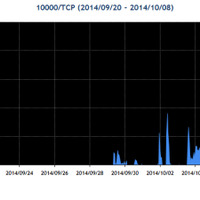

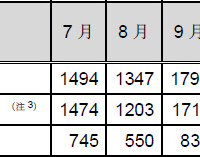

脅威動向

JPCERT/CCで検証を行った結果、この脆弱性を用いて作成したDrupalの管理者アカウントにてDrupalへログインを行い、モジュールの設定変更などを行うことでWebサーバの実行権限で任意のPHPコードを実行できることを確認したという。JPCERT/CCでは対策として、Drupalより公開されている本脆弱性を修正したバージョン「Drupal 7.32」を、十分なテストを実施の上で修正済みバージョンを適用することを勧めている。

関連記事

この記事の写真

/