標的型攻撃に関連する脅威が増加--分析レポート(日本IBM)

日本IBMは、東京を含む世界10拠点のIBM SOCにて2015年上半期に観測したセキュリティイベント情報に基づき、主として国内の企業環境で観測された脅威動向をまとめた「2015年上半期Tokyo SOC情報分析レポート」を発表した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

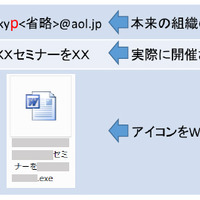

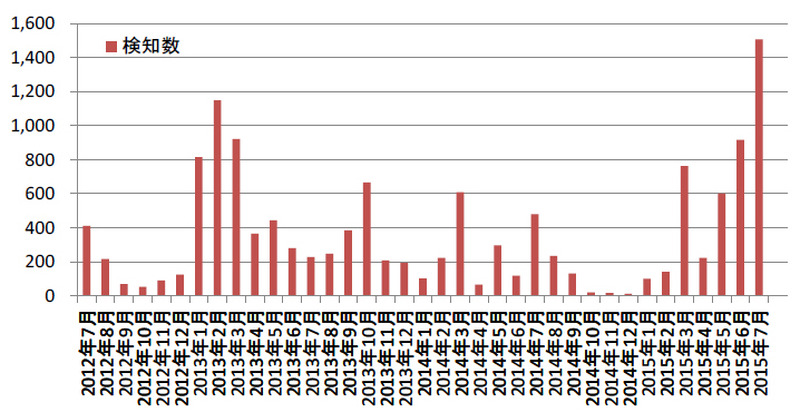

「2015年上半期Tokyo SOC 情報分析レポート」では同半期の脅威動向概況のほか、「メール添付型のマルウェアの通信を多数検知」「約40%の組織でドライブ・バイ・ダウンロードの攻撃を確認」「相次ぐ脆弱性と継続する過去の脆弱性への攻撃」の3つをトピックに挙げている。メール添付型のマルウェアでは、標的型攻撃に対して既存の対策は限界があり、一方で不審なメールを開封しないようにするコントロールも難しいとして、感染を想定した運用管理体制の構築が急務としている。

ドライブ・バイ・ダウンロード攻撃では、誘導元として改ざんされたWebページ以外に、広告配信ネットワークを悪用してマルウェア感染サイトにリダイレクトするケースも見られたという。脆弱性対策については、平時の情報収集やアセット管理の重要性が再認識されたとしている。また、「IBM X-Force 脅威に対するインテリジェンス・レポート:2015年第3四半期」では、「ランサムウェアの進化」「Torが不正目的に使用される」「2015年上半期は4,000件を上回る脆弱性が公表される」の報告がまとめられている。

関連記事

この記事の写真

/