Microsoft 社の OS である Windows に、副次的にファイルを作成することなくユーザアカウント制御 (UAC) の機構が回避可能となる手法が公開されています。Windows 端末に攻撃者が侵入した場合やマルウェアが感染した場合に、当該手法を用いて端末の全権を掌握されてしまう可能性が考えられます。アカウントのグループ管理や UAC による制御を強化することにより対策することを推奨します。

◆分析者コメント

近年公開が相次いでいる、ファイルを作成することなく UAC の回避が可能となる手法です。幅広いバージョンの Windows OS に悪用可能な手法となっているため、攻撃者が悪用を試みる可能性が高い手法であると考えられます。日頃から Administrators グループに所属していないユーザアカウントで端末を操作していれば、UAC 回避の手法は一通り対策できますが、一般的な端末の運用を考慮すると難しい場合が多いと考えられます。UAC のレベルを、最高レベルである「常に通知する」に設定することに加え、意図していない管理者権限の

行使に気が付けるよう、日頃から心がけることを推奨します。

◆影響を受けるソフトウェア

Windows 8 以後の Microsoft Windows が当該手法の影響を受けると報告されています。

◆解説

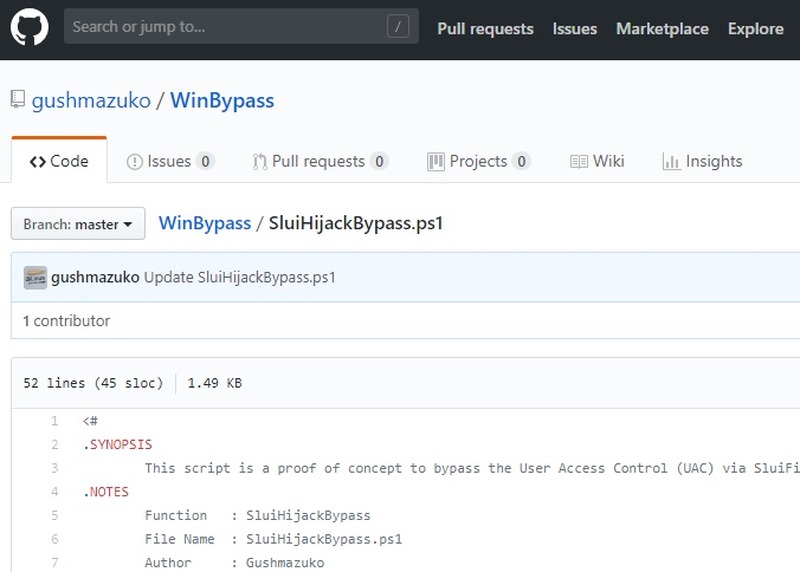

Windows 8 以後の OS で悪用可能な UAC 回避の手法が公開されています。

◆分析者コメント

近年公開が相次いでいる、ファイルを作成することなく UAC の回避が可能となる手法です。幅広いバージョンの Windows OS に悪用可能な手法となっているため、攻撃者が悪用を試みる可能性が高い手法であると考えられます。日頃から Administrators グループに所属していないユーザアカウントで端末を操作していれば、UAC 回避の手法は一通り対策できますが、一般的な端末の運用を考慮すると難しい場合が多いと考えられます。UAC のレベルを、最高レベルである「常に通知する」に設定することに加え、意図していない管理者権限の

行使に気が付けるよう、日頃から心がけることを推奨します。

◆影響を受けるソフトウェア

Windows 8 以後の Microsoft Windows が当該手法の影響を受けると報告されています。

◆解説

Windows 8 以後の OS で悪用可能な UAC 回避の手法が公開されています。