◆概要

2019 年 8 月に、OS 管理ツールである Webmin に、認証を必要とせずに遠隔から任意の命令の実行を強制させることが可能となる脆弱性が報告されています。攻撃者に脆弱性を悪用されてしまった場合、権限を昇格され、遠隔からroot 権限でサーバの制御を奪われてしまいます。バージョンのアップデートにより速やかに対策してください。

◆分析者コメント

ソフトウェアの性質上、遠隔コード実行の脆弱性が存在する場合は、root 権限でコードが実行されてしまうため、悪用されると即座に対象サーバの root権限を奪取されてしまう脆弱性です。2019 年 1 月から Webmin に、遠隔コード実行につながる脆弱性が相次いで報告されています。他の脆弱性とは異なり今回報告された脆弱性は管理用コンソールへの認証を必要としない脆弱性であるため、速やかに対策する必要があります。

◆深刻度(CVSS)

[CVSS v2]10.0https://nvd.nist.gov/vuln-metrics/cvss/v2-calculator?name=CVE-2019-15107&vector=(AV:N/AC:L/Au:N/C:C/I:C/A:C)

[CVSS v3]9.8https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2019-15107&vector=AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H

◆影響を受けるソフトウェア

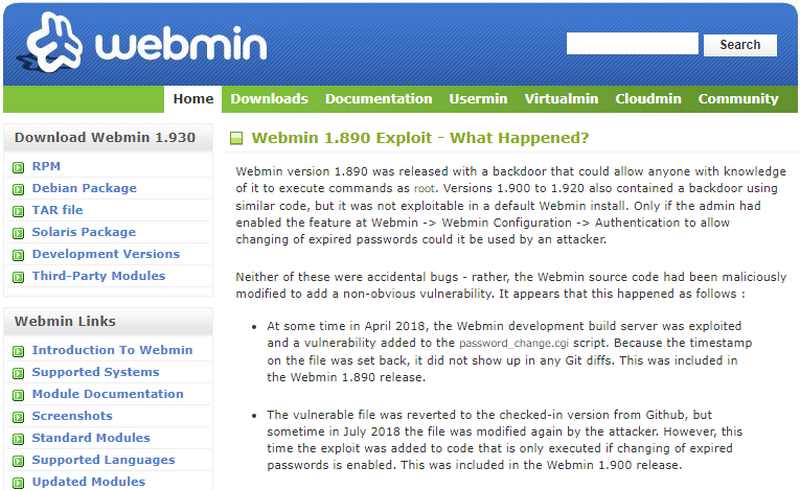

Webmin のバージョン 1.890 から 1.920 が当該脆弱性の影響を受けます。

◆解説

Web ブラウザベースの Linux/Unix 向けの OS 管理ツールである Webmin に、認証を必要とせずに、遠隔から任意のコードの実行を強制することが可能となる脆弱性が報告されています。

2019 年 8 月に、OS 管理ツールである Webmin に、認証を必要とせずに遠隔から任意の命令の実行を強制させることが可能となる脆弱性が報告されています。攻撃者に脆弱性を悪用されてしまった場合、権限を昇格され、遠隔からroot 権限でサーバの制御を奪われてしまいます。バージョンのアップデートにより速やかに対策してください。

◆分析者コメント

ソフトウェアの性質上、遠隔コード実行の脆弱性が存在する場合は、root 権限でコードが実行されてしまうため、悪用されると即座に対象サーバの root権限を奪取されてしまう脆弱性です。2019 年 1 月から Webmin に、遠隔コード実行につながる脆弱性が相次いで報告されています。他の脆弱性とは異なり今回報告された脆弱性は管理用コンソールへの認証を必要としない脆弱性であるため、速やかに対策する必要があります。

◆深刻度(CVSS)

[CVSS v2]10.0https://nvd.nist.gov/vuln-metrics/cvss/v2-calculator?name=CVE-2019-15107&vector=(AV:N/AC:L/Au:N/C:C/I:C/A:C)

[CVSS v3]9.8https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2019-15107&vector=AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H

◆影響を受けるソフトウェア

Webmin のバージョン 1.890 から 1.920 が当該脆弱性の影響を受けます。

◆解説

Web ブラウザベースの Linux/Unix 向けの OS 管理ツールである Webmin に、認証を必要とせずに、遠隔から任意のコードの実行を強制することが可能となる脆弱性が報告されています。

![提唱から10 年、見直されるサイバーキルチェーン ほか ~ 2019 年 8 月のふりかえり [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/28354.png)