SNS が現実社会に及ぼす影響は無視できない。なにげない言動が炎上し、個人の生活、企業の株価が影響を受ける。フォロワー数は重要なマーケティング指標であり広告価値を持つ。投稿の拡散は強力なプロモーションツールでもある。市場やビジネスモデルの問題だけでなく、政治や選挙に応用すれば、世論誘導や大衆扇動、ひいては敵対勢力へのサボタージュ(破壊工作)のツールにもなる。

本年 2 月には、作家・評論家の一田和樹氏によって、ロシアに拠点を置くネット世論操作の専門組織体である IRA( Internet Research Agency )に関する米上院に提出された調査レポートの分析記事によって、IRA の 11 の戦略要点と、12 に及ぶ IRA の具体的な SNS 操作の戦術が本誌でつまびらかにされ読者を戦慄させた。

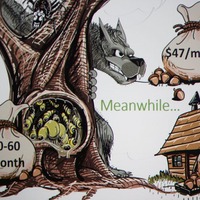

このようなソーシャルメディアの操作(ソーシャルメディアマニピュレーション:SMM )は、すでに現実の問題となっている。「いいね」やフォロワーは簡単に金で買うことができ、企業にとってはマーケティング活動の一環として、個人はアフィリエイト収入や企業タイアップを誘引するための投資として行われる。

しかし、購入可能なフォロワーはいったいどこでどのように作られているのか。ソーシャルメディアマニピュレーション( SMM )のインフラやビジネスモデルはどうなっているのだろうか。これについては、2015 年から ESET 社と GoSecure 社が共同で調査・研究を行ってきた。

GoSecure のリサーチャーであるマサラ・パケットークロストン氏とオリビエ・ビロドー氏。マサラはカナダの Mitacs という産学インターンを利用したフェローシップワーカー。オリビエは GoSecure のセキュリティリサーチ部長(ダイレクター)。この 2 名が 2019 年 8 月の Blackhat USA で行ったプレゼンテーションを元に SMM の構造や規模、各種プレイヤー、用いられるさまざまなツールや提供されるサービス、サービス提供価格の相場や、推定収益額等々の、ひとつの「産業」としてのエコシステムを解説する。

● Linux / Mooseの調査から見えてきた SMM エコシステム

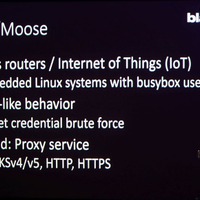

ESET と GoSecure は、2015 年に Linux / Moose という IoT ボットネットの調査レポートを出している。Moose は、組込み Linux を搭載したルーターに感染し、HTTPS 通信を含むパケットをハイジャックし、中間者攻撃( MITM )を行うマルウェアだ。バイナリに「ヘラジカ」を意味するフランス語( elan )が確認されたので Moose(ヘラジカの英語)という名前がついた。

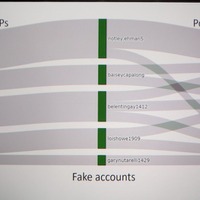

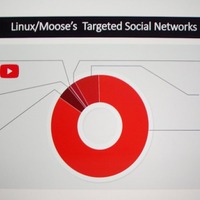

Moose の目的はルーターをボットネット化し、ソーシャルメディアのクッキーを盗み HTTPS セッションのプロキシとなり、不正な「いいね」や投稿ができるゾンビアカウントを作ることだ。ESET と GoSecure はハニーポットルーターを世界中に設置する(感染させる)ことで、Moose のバイナリや通信を解析し、2016 年の Blackhat でその構造と振る舞いについて最初の分析結果を発表した。

この調査はいまでも続いている。

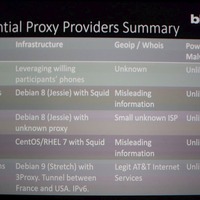

今回の発表は 4 年越しの成果の集大成ともいえる内容だ。Moose 自体も進化し、調査の中で浮かび上がったのが、「自動化ツール」「再販業者のパネル(フォーラム)」「SMMサービスプロバイダー」「プロキシ」「フォロワー販売業者」の存在だ。これらが一体となり SMM 産業のエコシステムを構成している。

本年 2 月には、作家・評論家の一田和樹氏によって、ロシアに拠点を置くネット世論操作の専門組織体である IRA( Internet Research Agency )に関する米上院に提出された調査レポートの分析記事によって、IRA の 11 の戦略要点と、12 に及ぶ IRA の具体的な SNS 操作の戦術が本誌でつまびらかにされ読者を戦慄させた。

このようなソーシャルメディアの操作(ソーシャルメディアマニピュレーション:SMM )は、すでに現実の問題となっている。「いいね」やフォロワーは簡単に金で買うことができ、企業にとってはマーケティング活動の一環として、個人はアフィリエイト収入や企業タイアップを誘引するための投資として行われる。

しかし、購入可能なフォロワーはいったいどこでどのように作られているのか。ソーシャルメディアマニピュレーション( SMM )のインフラやビジネスモデルはどうなっているのだろうか。これについては、2015 年から ESET 社と GoSecure 社が共同で調査・研究を行ってきた。

GoSecure のリサーチャーであるマサラ・パケットークロストン氏とオリビエ・ビロドー氏。マサラはカナダの Mitacs という産学インターンを利用したフェローシップワーカー。オリビエは GoSecure のセキュリティリサーチ部長(ダイレクター)。この 2 名が 2019 年 8 月の Blackhat USA で行ったプレゼンテーションを元に SMM の構造や規模、各種プレイヤー、用いられるさまざまなツールや提供されるサービス、サービス提供価格の相場や、推定収益額等々の、ひとつの「産業」としてのエコシステムを解説する。

● Linux / Mooseの調査から見えてきた SMM エコシステム

ESET と GoSecure は、2015 年に Linux / Moose という IoT ボットネットの調査レポートを出している。Moose は、組込み Linux を搭載したルーターに感染し、HTTPS 通信を含むパケットをハイジャックし、中間者攻撃( MITM )を行うマルウェアだ。バイナリに「ヘラジカ」を意味するフランス語( elan )が確認されたので Moose(ヘラジカの英語)という名前がついた。

Moose の目的はルーターをボットネット化し、ソーシャルメディアのクッキーを盗み HTTPS セッションのプロキシとなり、不正な「いいね」や投稿ができるゾンビアカウントを作ることだ。ESET と GoSecure はハニーポットルーターを世界中に設置する(感染させる)ことで、Moose のバイナリや通信を解析し、2016 年の Blackhat でその構造と振る舞いについて最初の分析結果を発表した。

この調査はいまでも続いている。

今回の発表は 4 年越しの成果の集大成ともいえる内容だ。Moose 自体も進化し、調査の中で浮かび上がったのが、「自動化ツール」「再販業者のパネル(フォーラム)」「SMMサービスプロバイダー」「プロキシ」「フォロワー販売業者」の存在だ。これらが一体となり SMM 産業のエコシステムを構成している。