二要素認証の突破やSMSへのメッセージ混入--2019年サイバー犯罪総括(トレンドマイクロ)

トレンドマイクロは、「2019年国内サイバー犯罪動向解説セミナー」を開催した。

脆弱性と脅威

脅威動向

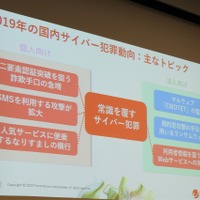

2019年の国内サイバー犯罪動向における主なトピックとして、個人を対象としたものに「二要素認証突破を狙う詐欺手口の急増」「SMSを利用する攻撃が拡大」「人気サービスに便乗するなりすましの横行」、企業を対象としたものに「マルウェア『EMOTET』の猛威」「標的型攻撃の手法を用いるランサムウェア」「利用者情報を狙うWebサービスへの攻撃」を挙げた。このうち、EMOTETとランサムウェアを除く4つが「常識を覆すサイバー犯罪」であるとした。

・ワンタイムパスワードによる二要素認証の突破

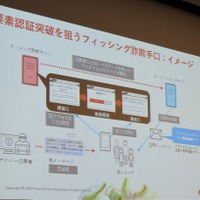

「二要素認証突破を狙う詐欺手口の急増」では、フィッシングに利用されるブランドが多様化しており、以前は銀行やクレジットカード会社が主であったのが、最近はAppleやGoogle、携帯電話事業者などの有名なWebサービスを騙るケースが増えている。フィッシングは、二要素認証などセキュリティ対策の高まりによって一時期は下火になっていたが、2019年に急増した。これはサイバー犯罪者がワンタイムパスワード(OTP)の手口を確立したためであるとした。

OTP突破の手法は、まずサイバー犯罪者がフィッシングSMSを送り、騙されたユーザがリンクからフィッシングサイトにアクセスし、IDとパスワードを入力する。サイバー犯罪者は、そのIDとパスワードを使って正規のサイトにアクセスする。正規のサイトからOTPがユーザに送られるが、フィッシングサイトにもこれを入力する画面が表示されるので、ユーザはOTPも入力する。サイバー犯罪者はこれも入手し、正規のサイトに入力することでログインが可能になる。

サイバー犯罪者はリアルタイムにフィッシングを行っていることになり、サイバー犯罪者が正規のサイトに入力している間は、ユーザには処理中の画面が表示される。つまり中間者攻撃(MITM)といえるが、一部自動化している可能性があると岡本氏は指摘した。なお、OTPにはSMS以外にもメールやアプリ、音声、トークンも使用されるが、正規の手順でOTPが発行されているため、サービス側が不正に気づきにくい。最初のアクセスをブロックする対策が重要であるとした。

・カード情報非保持のECサイトでもカード情報が盗まれる

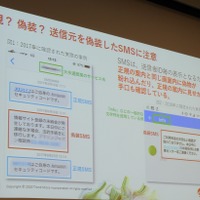

「SMSを利用する攻撃が拡大」では、2017年末頃から攻撃手法にSMSが使われるようになり、それ以来、継続して使用されている。特に2019年は増加傾向にある。SMSでは、送信元を偽装した攻撃が確認されている。SMSは送信元のIDごとにページがあり、メッセージが蓄積されていくが、ここにフィッシングSMSが混ざって表示される。これは、サイバー攻撃者が同じIDでSMSを送信することで、正規のページに混ざって表示されてしまう。

企業を対象とした「利用者情報を狙うWebサービスへの攻撃」は現在、「アカウントリスト攻撃」と「ECサイト改ざんによる利用者情報詐取」に大別できる。アカウントリスト攻撃は、2019年1月から11月の間に14件の被害が公表されている。これだけ継続しているということは、引き続きリストが漏れている可能性が高いとした。

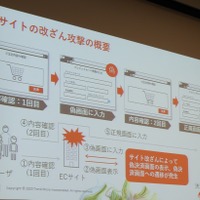

ECサイト改ざんによる利用者情報詐取では、クレジットカード情報を保持しない「カード情報非保持化」のECサイトでも、カード情報を盗まれる被害が多発している。カード情報非保持化には、「JavaScript(トークン)型」と「リダイレクト(リンク)型」の2種類があるが、いずれもECサイト内でカートの内容を確認する画面の「決済」ボタンにクレジットカード情報を入力する偽画面をリンクさせる改ざんを行うことで、カード情報を盗み出す。

カード情報を入力すると、再度カートの内容を確認する画面が表示される。今度は正規のリンク先に飛ぶが、もう一度カード情報を入力することになる。ここでユーザが怪しいと感じても、すでにカード情報は盗まれた後ということになる。こうしたECサイトの改ざん被害も高止まりの状況になっている。岡本氏は、海外の3,000以上のECサイトに「Eスキミング攻撃」を実施したサイバー犯罪者集団「MageCart」についても紹介した。

・2019年のサイバー犯罪トピックへの対策

岡本氏は、2019年のサイバー犯罪動向の主なトピックへの対策として、以下を示した。

[個人向け対策]

・手口を知り騙されないよう意識する

・本文の内容やメールの送信元を確認し、安易に本文内のURLにアクセスしない

・普段と異なるタイミングで二要素認証や決済情報などの情報入力を求められた場合、いったん立ち止まってそのサイトのURLが正しいものか再確認する

・複数のWebサービスで同じパスワードを使い回さない

・不審なメッセージの検知や不正サイトへのアクセスを防ぐセキュリティ製品の利用

[法人向け対策]

・自社サイトで使用しているシステムの脆弱性や設定ミスがないか定期的に確認する

・自社サイトに不正なアクセスやシステム変更がないか、セキュリティ製品を導入して監視する

関連記事

この記事の写真

/