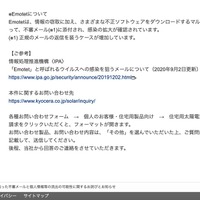

京セラ株式会社は10月16日、同社スマートエナジー事業本部に所属する従業員のパソコンがEmotetに感染し、同社従業員を装った第三者からの不審メールの発信を確認したと発表した。なお、不審メールには暗号化されたzip形式のマルウェアが添付されていた。

同社によると、Emotetに感染した当該パソコンから個人情報である社内外関係者のメールアドレス、氏名、住所、電話番号などのデータとメール本文が外部に流出した可能性がある。流出した可能性がある個人情報は以下の通り。

個人情報の主体:ハウスメーカー経由で販売、または見積り依頼のあった住宅用ソーラーシステム設置工事の施主、ハウスメーカー担当者、同社従業員

流出対象メール:2012年4月から2016年4月までの送受信メール

同社では現在、事実関係についての調査を通じて二次被害や拡散防止に努めているが、不審メールを受信した関係者に対しても、同社従業員を装った不審メールに添付されたファイルの開封や本文中に記載されたURLをクリックせずに、そのまま削除するよう注意を呼びかけている。

同社によると、Emotetに感染した当該パソコンから個人情報である社内外関係者のメールアドレス、氏名、住所、電話番号などのデータとメール本文が外部に流出した可能性がある。流出した可能性がある個人情報は以下の通り。

個人情報の主体:ハウスメーカー経由で販売、または見積り依頼のあった住宅用ソーラーシステム設置工事の施主、ハウスメーカー担当者、同社従業員

流出対象メール:2012年4月から2016年4月までの送受信メール

同社では現在、事実関係についての調査を通じて二次被害や拡散防止に努めているが、不審メールを受信した関係者に対しても、同社従業員を装った不審メールに添付されたファイルの開封や本文中に記載されたURLをクリックせずに、そのまま削除するよう注意を呼びかけている。

![双葉電子工業のフィリピン子会社が Emotet 感染 ほか ~ 2019 年 11 月のふりかえり [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/29346.png)