イエラエセキュリティの顧問を務める川口 洋が、イエラエセキュリティを支える多彩なメンバーと共に、サイバーセキュリティやサイバーリスクの今を語り合う座談会シリーズ、第16回をお送りします。

川口 洋氏は、株式会社川口設計 代表取締役として、情報セキュリティEXPO、Interop、各都道府県警のサイバーテロ対策協議会などで講演、安全なITネットワークの実現を目指してセキュリティ演習なども提供しています。

顧問、川口 洋がモデレーターとなり、スピーカーとして登場したのはイエラエセキュリティより高度解析部クラウドセキュリティ課 課長の永尾です。手軽に安価に始められる、新しい「新種マルウェア検出支援サービス」の内容をご紹介します。

イエラエセキュリティ顧問/株式会社川口設計 代表取締役

川口 洋

2002年 大手セキュリティ会社に就職。社内のインフラシステムの維持運用業務ののち、セキュリティ監視センターに配属2013年~2016年 内閣サイバーセキュリティセンター(NISC)に出向。行政機関のセキュリティインシデントの対応、一般国民向け普及啓発活動などに従事2018年 株式会社川口設計 設立。Hardening Projectの運営や講演活動など、安全なサイバー空間のため日夜奮闘中。

株式会社イエラエセキュリティ ディフェンシブセキュリティ部 クラウドセキュリティ課 課長

永尾 大介

DLPソリューション開発会社にて第三者検証部門を立ち上げ、自身は大手セキュリティファームに常駐し、IoTや車のECUなど、ハードウェアのペネトレーションテストに従事。2020年4月にイエラエセキュリティに入社し、クラウドセキュリティ課にて新サービスの立ち上げを担当。2020年9月にリモートワークを推奨する企業に向けた「新種マルウェア対策支援サービス」をローンチし、現在はそれに続く新たなサービスの提供開始に向けて邁進中。

●クラウド時代の新種マルウェアは20~40%見逃されている

川口 洋(以下、川口):本日はイエラエセキュリティの新しいサービス、「新種マルウェア検出支援サービス」のご紹介をしたいと思います。今日一緒にお話しさせて頂くのは、担当の永尾さんです。

永尾 大介(以下、永尾):こんにちは、イエラエセキュリティで高度解析部クラウドセキュリティ課の課長をしている永尾です。

今は民間でも行政機関でも、AWSやAzure、GCP等のパブリッククラウドの利用が普及して、どんどん便利なサービスが増えてきていますが、その殆どが何度かクリックしたりコマンドを入れれば稼働するようになっています。便利すぎる、スピーディー過ぎるが故に、インフラチームの管理もなく開発チームやエンジニア単位でサービスを管理したり、開発部門外でクラウドサービスを使うことも増えているようです。

弊社はこれまで脆弱性診断やペネトレーションテスト等のサービスにおいてご評価頂いてきたのですが、これらの課題を脆弱性診断をする前になんとかしなければならないのではないかと考え、課題解決に貢献するべく、クラウドセキュリティ課を新設しました。

今回ご紹介する「新種マルウェア検出支援サービス」は、クラウドセキュリティ課が第一弾として提供開始するサービスになります。よろしくお願いします。

川口:サービス紹介の前に、そもそも世の中にどのような課題があることが前提なのか、ということをご紹介頂けますでしょうか。

永尾:今日、企業が直面している最大の脅威の一つは、電子メールによる脅威。そしてクラウドサービスによる脅威です。電子メールによる脅威についてタイムリーな話題としては、2020年9月に入ってからマルウェア、EMOTETが日本企業に猛攻を仕掛けていて、弊社にも感染してしまったという相談が何件も何件も寄せられています。EMOTETは既知のマルウェアですが、新種のマルウェアについて、5月にウィルス検知システムを導入していたという新聞社で、従業員に送りつけられた電子メールに添付された新種のマルウェアが原因で個人情報の流出が発生したニュースも出ていました。

これは多くの企業で利用されているMicrosoft 365やG Suiteを利用している環境ですら、新種のマルウェアの20~40%を検出できずに見逃していて、またこれらのアプリケーションが見逃したマルウェアを検出できるようになるまでの時間は、平均10~53時間かかっているという、リアルタイムでの実証結果です。

BitDamというイスラエルの会社が、保護した環境に毎日攻撃を仕掛けているんですね。今日は111個の攻撃を仕掛けていて、Microsoft 365で保護された環境は10個の攻撃を見逃していて、Gmailは68個見逃しています。結構な確率で見逃してしまうんですよね。

川口:右側の棒グラフ「Time to Detect」では、どのくらいで攻撃がケアされたかが示されているんですね。

永尾:はい、そうです。下の詳細では、例えば10時12分にした攻撃はGsuiteにおいては3時間経ってもまだアクティブの状態ですよ、前日の22時10分にした攻撃は、11時間後にようやくブロックされましたよ、といったことが表示されています。このデータは公開されています。

永尾:さてもう1点、クラウドサービスに関わる脅威ですが、この数ヶ月は新型コロナウィルスの影響で在宅で仕事する人が増えて、ZoomやTeamsの利用者が爆発的に増えたというデータがあります。

テレワーク中にクラウドメール、オンラインストレージ、インスタントメッセンジャー等、様々なSaaSアプリケーションを利用している方も多いと思います。それは同時に攻撃者にとっての、攻撃の起点となりうる入り口が増加しているということになります。増え続けるクラウドサービスに対するセキュリティというのは企業様にとっての課題だと思います。

今年5月に出たガートナーによるクラウドオフィスセキュリティの推奨事項では、「クラウドオフィスのセキュリティに関連するアプリケーションとデータを監視するデータセキュリティ及びリスク管理のリーダーは、複数のエンタープライズプラットフォーム全体で機能する脅威保護ツールを評価する必要がある」と指摘しています。

●独自のホワイトリスト技術でマルウェアの高い検出率を実現

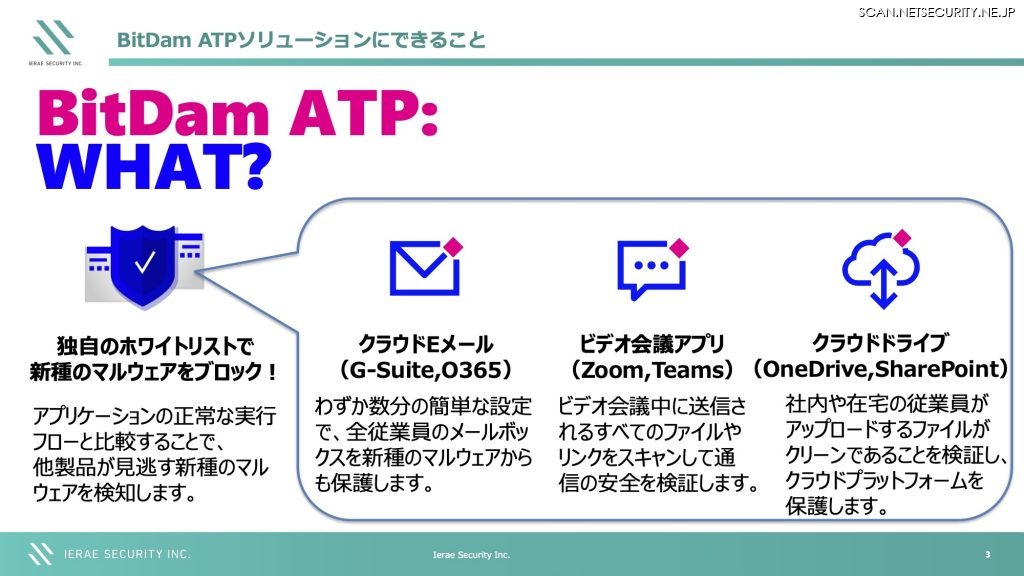

永尾:今回提供を開始する「新種マルウェア検出支援サービス」では、先ほど実証実験を行なっていたBitDam社の「ATPソリューション」(以下、BitDam)の導入を支援します。

これは「独自のホワイトリストで、他社製品が見逃す新種のマルウェアを即時ブロック」ということを謳っているんですが、新種のマルウェアへの効果を狙ったホワイトリスト型の製品って、他にもよくありますよね。どう違うのかは、後ほど詳しくご説明します。

保護対象は、G SsuiteやMicrosoft 365等のクラウドメールのアカウントと、ZoomやTeamsなどのビデオ会議アプリ、そしてOneDriveやSharePointなどのクラウドドライブです。またSlack、Google Drive、Dropbox、Boxの保護機能が今年中のリリースを目標に開発中とのことです。

川口:今検討を始めると丁度いい感じですね。

永尾:そうですね。BitDamと各クラウドサービスとの統合は、APIを連携して行われます。クラウドメールであればルートアカウントを1つBitDamに設定したら、その下にぶら下がっている従業員が何百人、何千人いようともそのドメイン下のメールは全てのユーザーアカウントに対して保護が開始されます。

G SsuiteやMicrosoft 365からユーザーアカウントが削除されたらBitDam保護対象からも自動的に外れるので、社員が退社する度にBitDam側で作業が必要ということもありません。全てAPI連携で行われます。

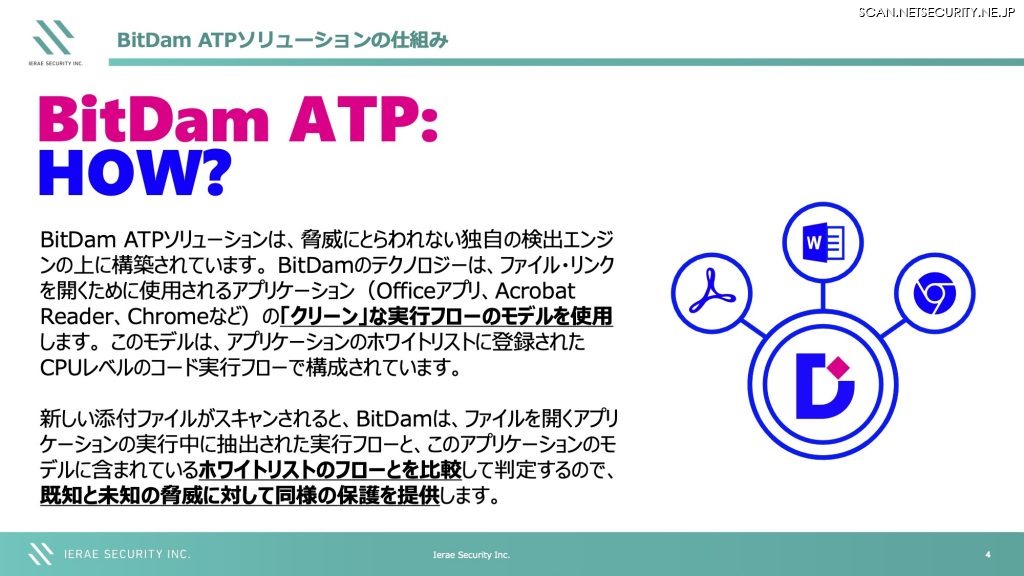

永尾:ではホワイトリストに何が登録されているかというと、ファイルやURLを開くためのアプリケーションの正常なCPUレベルの実行コードフローが登録されています。

例えば、電子メールに新種のマルウェアが添付されていた場合は、サンドボックスのように一旦BitDam側のサーバー内でマルウェアを実行し、その実行中に抽出したフローとホワイトリストに登録されている正常なアプリケーションフローを比較して判定します。マルウェアが既知でも新種でも亜種でも、同様に、関係なくブロックしてくれるということになります。

川口:「実行フローのモデル」というのが大事なキーワードになりそうですね。ファイルハッシュ値やファイル名とかを登録する方法だと想像が付くんですが…。

永尾:そうなんです。あまり聞いたことがないですよね。ホワイトリスト型のメールセキュリティ製品というのは、先ほども申し上げたように良くあるんですが、受信を許可するアプリケーションや送信元を登録したりというものだと思います。しかしその場合、ホワイトリストにあるものがまず感染していたり、許可している送信者からマルウェアが送られてきたら侵入されてしまいます。

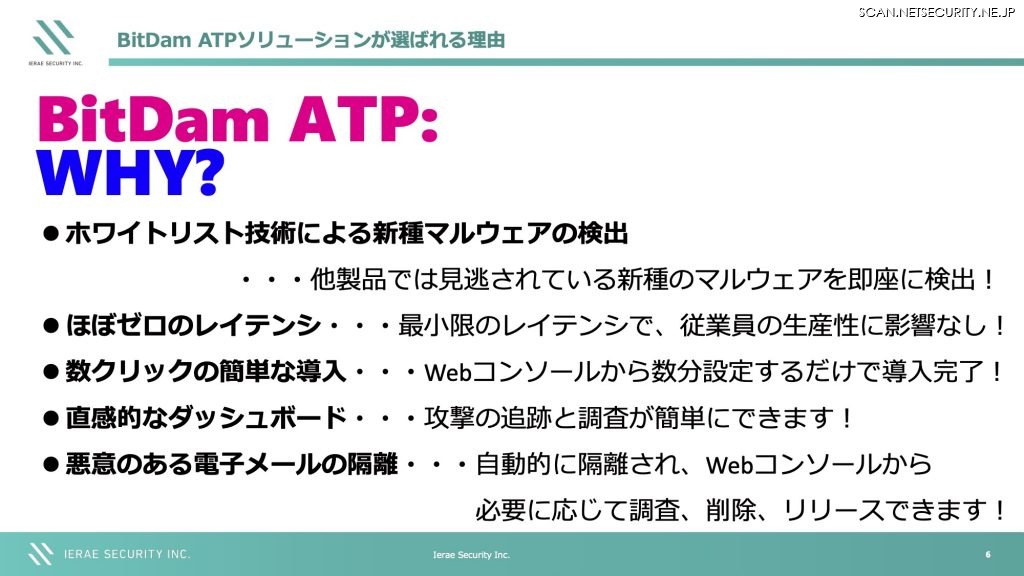

しかも、リストに登録していない送信者や送信元のメールは、マルウェアに感染していなくても弾かれてしまいます。社内環境に合わせて適切なホワイトリストの作成、運用、管理というものも必要になってくるかと思います。BitDamの仕様であれば、そのような偽陽性、偽陰性のようなものが生じてしまうデメリットがありません。またホワイトリスト自体はBitDam側で自動作成して適時更新されていきますので、エンドユーザ側での更新は必要ありません。

川口:それはすごく楽ですね。

永尾:何社かのCSIRTさんにこちらを説明させて頂いたことがあるのですが、皆様この手法は聞いたことがないと仰るので、結構新規性が高くて他にない技術だと思います。また同じ技術をメールセキュリティだけじゃなくストレージやインスタントメッセンジャーに適用できる点は、まさにガートナーが推奨していることにも合致すると思います。

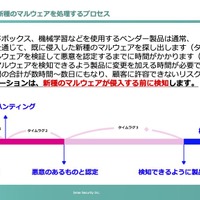

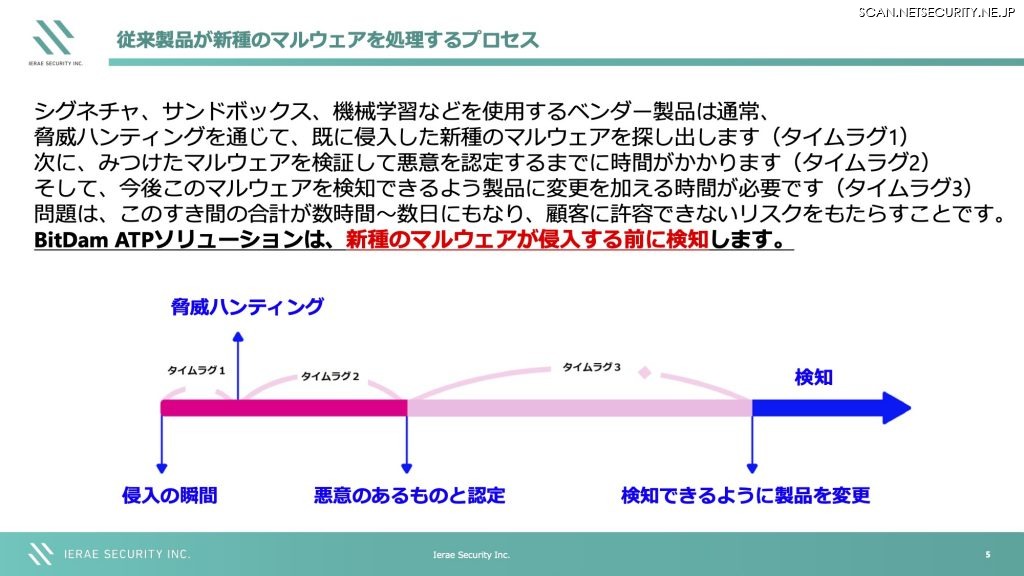

機械学習で新種のマルウェアを検知するという製品もたくさん有りますが、これらの製品は基本的にスレッドハンティングで新種のマルウェアを検出しています。既に侵入されてしまったマルウェアを、ログ解析や機械学習等を活用して見つけ出すので、実際に侵入してから発見するまで若干のタイムラグがあります。また新種のマルウェアが「悪意のあるもの」と認定されるのにまた時間がかかります。更に、このマルウェアを検出するように、製品に変更を加える必要があります。この積み重なったタイムラグが、数時間、数日、となってしまうと、どうしてもマルウェアの侵入を許してしまうこともあると思います。

サンドボックスに使われるマシンはプロセッサ数やRAMが少ないという特徴があるので、システムのコア数を検出してサンドボックスを回避する攻撃手法というのは既にいくつか確立されています。しかしBitDamは正常フローで実行されないものは全て弾くので、マルウェアの実行コード内にサンドボックスを回避する技術が含まれていたとしても関係なく、正常フロー以外は全部弾いてしまうので、検出してくれます。このホワイトリストの技術によって、新種マルウェアの高い検出率を上げています。

では誤検知率はどうなのか、という疑問はあると思います。BitDamが計測しているレートでは、50万分の1という非常に低い誤検知率となっています。イエラエでも導入しているんですが、誤検知は今のところありません。

一つのスキャンにかかるのは数秒で、ユーザーの生産性に影響はほぼありません。またSaaSアプリケーションなので、ウェブ画面から数クリックするだけで導入できます。導入がどれだけ簡単かという動画は後ほどお見せしますが、数分で済んでしまいます。インストールや継続的な更新も必要ありません。

ただ、ファイルを一旦BitDam側のサーバへアップロードする仕組みなので、懸念される方はいらっしゃると思います。BitDam側の処理を説明しますと、アップロードされたファイルは一旦、BitDamのインフラが置かれているMicrosoft Azureにあるシステムのキューに送られます。そこでファイルのスキャンが完了すると直ちに破棄されます。「本当に破棄されているの?」というご懸念はあると思うんですが、BitDamがファイルを保存していたとしたら莫大なストレージコストがかかりますし、アメリカではラスベガス州やサンフランシスコ州も導入しているので、そんな悪いことはしていないと思います(笑)。

川口:そういうところに導入されているということは監査も通っているでしょうし、認証も取っていると。気になる方にはそういうものをチェックして貰えばいいということですね。

永尾:BitDamはEYからのSOC2の認証を受けています。

●日本の商習慣に精通した攻撃者から、身を守る

永尾:EMOTETは既知のマルウェアなのに何故今も騒がれているのかというと、既存のEMOTETで添付されてくるのが「マクロを仕込んだWordファイル」から変化して、「パスワード付きZipファイル」が観測されたことにあると思います。「別メールでパスワードを送ります」という“なんちゃってセキュリティ”、ありますよね。日本のビジネス慣習に精通した攻撃者がいるんでしょうね。

これをされると、メール配送経路上でのセキュリティ製品の検知・検疫をすり抜けて届いてしまいます。これはBitDamでも同じです。開くことができないので、ファイルの中のエクスプロイトを検出できないのが現状です。ただ、これに対応する為にパスワード付きZipファイルを検知した際に、ユーザーにパスワードを求めて、復号したファイルをBitDamの環境で実行してホワイトリストと比較するという機能が、今年中に実装される予定です。スピード感持って機能追加してくれるのが、スタートアップ企業の良いところだと思います。

川口:SaaSですからプログラムをアップデートする、という手間も無いということですよね。

ちなみに、Microsoft 365やG Suiteじゃなくて、既存のメールサーバなんだよねーというお客さんもいらっしゃると思うんですが、今回のターゲットはそこではないということですね。

永尾:そうですね、今回のターゲットはクラウドメールです。

●BitDamは3分で導入可能、運用画面をご紹介

川口:BitDamのことはわかりましたが、ここにイエラエがどう関わってくるのかというのが見ている皆さんの気になるところではないでしょうか。

永尾:導入を支援させて頂くのと、運用上で困ったことがあったらご相談頂くという形ですね。ただ導入もすごく簡単で、UIもすごく分かりやすくなっていますので、あんまり困ることはないんじゃないかと思います(笑)。

川口:「実際困ることはないとは思うんですけど、困ることを想定してイエラエがサポートしますよ」と言わないと、利用導入の踏ん切りがつかないお客様もいらっしゃるでしょうしね。例えば誤検知があったらイエラエに相談したらいいんでしょうか。

永尾:そうですね、BitDamにはマルウェアが検証できる機能がありますので、それで納得出来ないようであればお問い合わせ頂ければと思います。

川口:それでは実際の画面を見ていきましょうか。

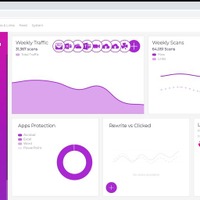

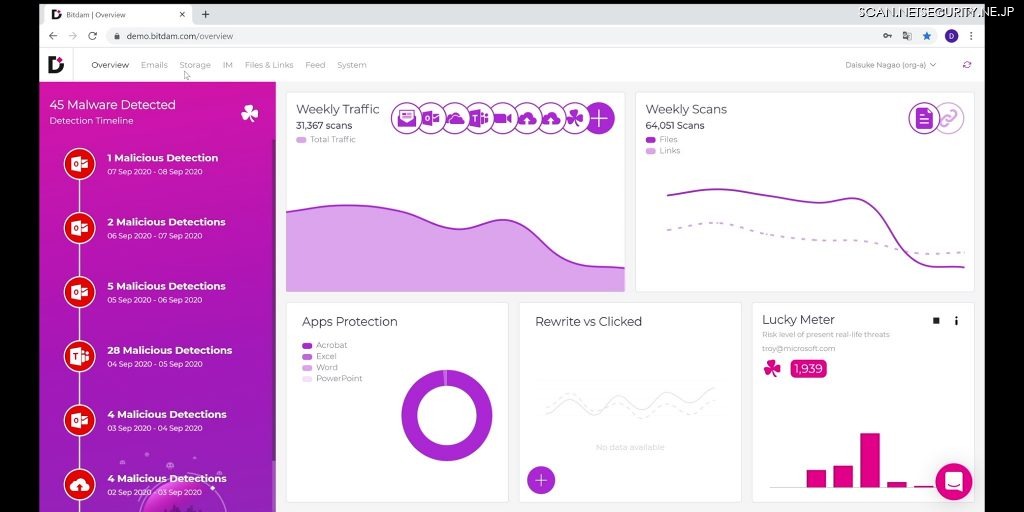

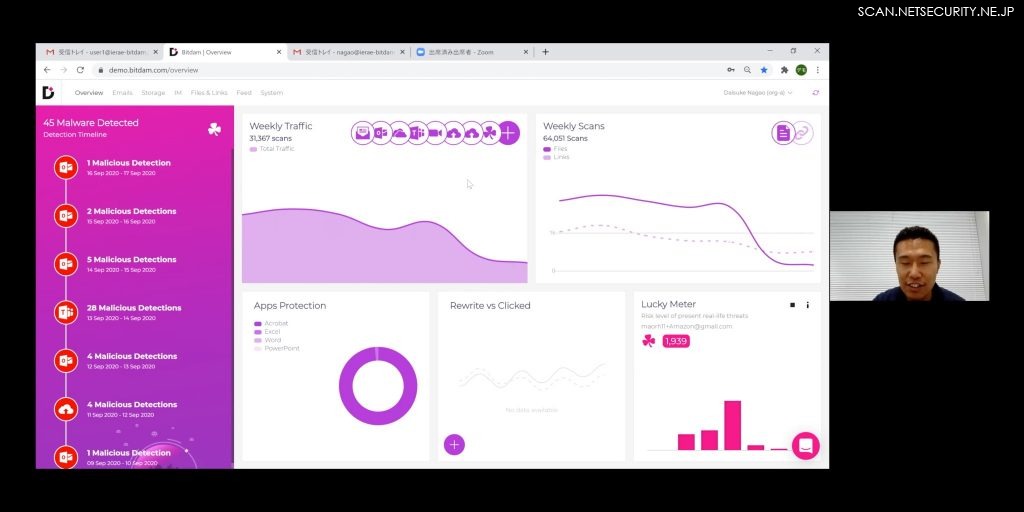

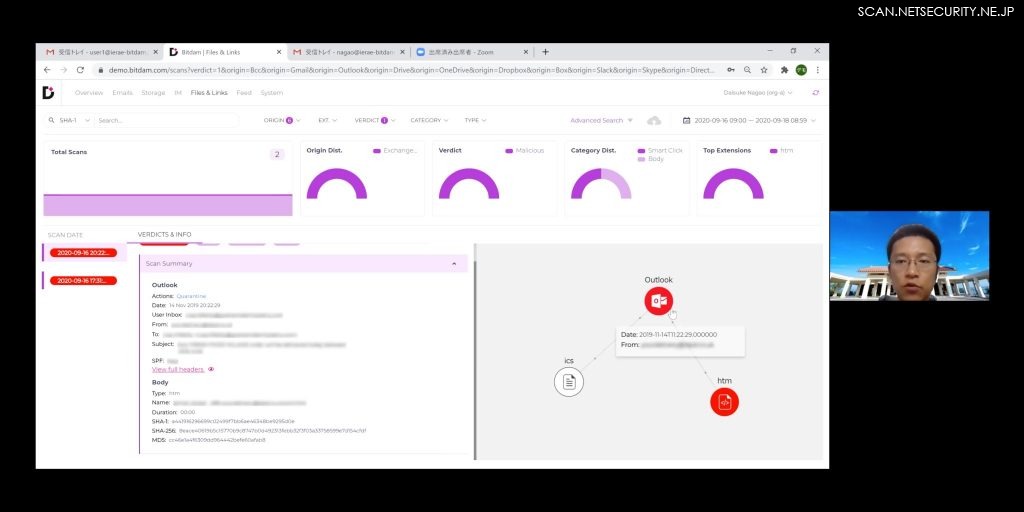

永尾:こちらがログインしたところの画面です。登録しているアカウント環境の週間トラフィック数と、スキャン数が表示されています。1通のメールに2つ添付ファイルがあった場合、トラフィックは1、スキャンは2とカウントされます。マルウェアが実際に届くと、それについても時系列で表示されます。それをクリックすると、先ほど言いました「調査ページ」に飛びます。対象のファイルをクリックして頂くと詳細ページに飛んで、スキャンのサマリーが表示されます。

川口:右下に見えている関係図のようなものが、実行フローを示しているということでしょうか。

永尾:そうですね、外部コマンドがあったりプロセスポリシーをいじっていたり…どういうマルウェアなのか、概要を確認することができます。そして、ここから、管理者は手動でマルウェアを選ぶことが出来ます。手動で行うモードもありますし、検知と同時に検疫する自動モードもあります。

川口:この画面を見られるアカウントはいくつ発行して貰えるんでしょうか?

永尾:管理者権限で、いくつでも発行できます。

川口:全体を見る人と、個別のインシデント対応をする人は別でしょうし、役割に応じて作業も変わってくるでしょう。アカウントによって、機能を使い分けることは出来ますか?

永尾:それぞれのユーザーに対して、各機能が「ON」になっているものが使えます。検疫解放、ユーザー招待権限、マルウェアのダウンロード権限など、ユーザーごとに権限を付与することが出来ます。

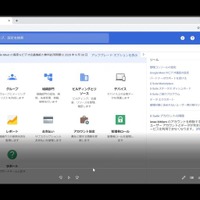

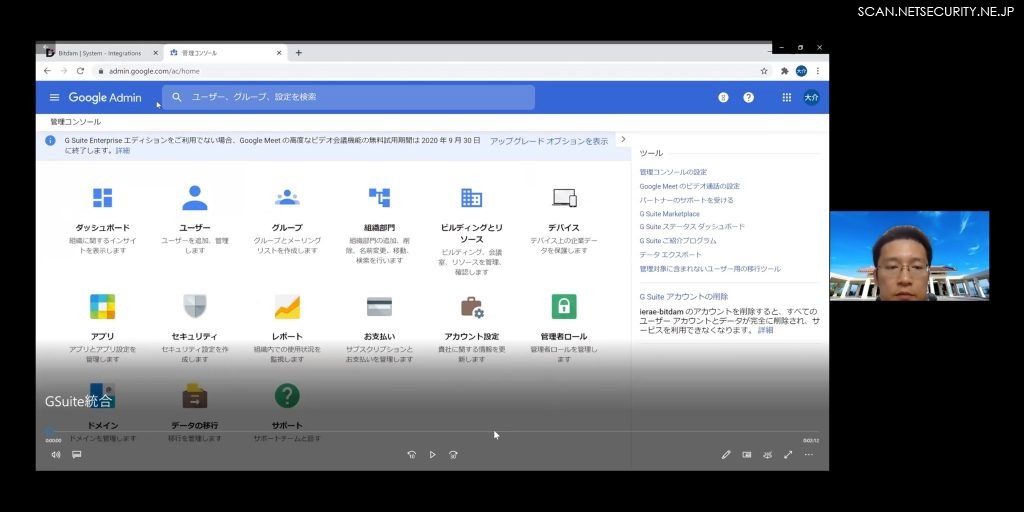

永尾:それでは、Gsuiteに実際に導入するところをお見せしたいと思います。

API連携を設定しなければなりませんので、G SuiteのGoogle adminに管理者権限で入り、管理コンソールに行ってください。そしてセキュリティに飛んでもらって、「API制御」をクリック。「ドメイン全体の委任を管理」をクリック。「APIクライアントを新しく追加」をクリックします。

次にBitDamのページ「System」タブの「Integration」のページで「Gmail」をクリック。クライアントIDをコピーできるので、先ほどのGoogle adminの「APIクライアントを新しく追加」に貼り付けます。APIスコープも同様に貼り付けたら、「承認」を押します。これでGoogle側のBitDamのAPI連携は完了です。最後にBitDamに戻って、管理者アカウントを入力し「Next」ボタンを押すと、導入は完了です。

オーバービュー画面を確認すると、このデモ画面では「Gmailが2個登録されているよ」と表示されていますよね。これが何千人でも何万人でも同じ作業ですし、1回の設定で全てが保護されます。

川口:スゴイ、早い!3分間クッキングみたいですね。

永尾:2分12秒ですね(笑)。

川口:では万が一、導入した後、解除したいと考えた時も、すぐ解除できるんですね。

永尾:2クリックで解除できます。

●クラウドサービスのAPI連携も年内に続々追加予定

川口:BitDamのサーバに1度メールが入り、スキャンしてから読めるという仕組みだということでしたが、運用管理者からすると「メールの流入数が多いと遅延するのでは」という心配があると思います。

永尾:そうですね、「メールの量が多いユーザーがいる」といった、予想できる量のトラフィックであれば簡単に処理できます。もし予期しない負荷が発生した場合でも、システム内の自動スケーリングプロセスがトリガーされて、より多くの処理ができるようになると言っているので、問題は無いのではないかと思います。

川口:インフラにAzureを使っていることでスケーリングを働かせるようにしているんですね。

永尾:そうですね。イエラエでもBitDamは導入していますが、多分誰も気付いていないのではないかと思うくらい、遅延は報告されていないですね。

川口:TeamsやZoomの連携設定はどのようにして行うんですか?

永尾:メールと同じようにAPI連携なので、数クリックで連携は可能です。ただZoomで現在保護の対象となっているのは、Zoomのプライベートチャット内で送信されるURLですね。これをユーザーがクリックすると、BitDam側で悪意のないページなのかどうかを検証してくれます。オンライン会議中に送られるファイル等についてはまだ対応出来ていません。Teamsは、URLとファイル送信、どちらも保護しています。

川口:TeamsはMSアカウントを連携させればいいので、簡単にできそうですね。OoneDriveとかも同じ理屈なんですかね。

永尾:そうですね。「入口」監視の施策なので、クラウドストレージにアップする時にスキャンがかかるということですね。

川口:ということは、クラウドストレージにあるものをランサムウェアがまとめて書き換えようとした時に止めてくれそうな感じですね。

永尾:うーん、ちょっと、実験したことは無いですけど、止めてくれそうな感じはしますね。

川口:ランサムウェアでの被害拡大する場合って、ファイルストレージに書かれるからエライ事になるわけですよね。それだけでも救われると思います。実験してみたいですね。メールの説明に時間をかけてきましたが、メール以外のところがケア出来ることが重要なのかな、というのがサービスの説明を聞いて思ったところですね。

永尾:そうですね、今年中にサービス数も増えていく予定ですし。Slackとか増えたら、便利ですよね。

川口:Slackで山ほどファイル飛び交ってますからね。イエラエなんかは、社内でメール使わないんじゃないですか?期待したいですね。

●SaaSならでは!更新漏れ・適用漏れ無く利用可能

川口:本当は、EMOTETを実際に止めるデモを見たかったですね。

永尾:はい、今後実際に、EMOTETを止めているところを公開したいと思っています。BitDam自身も、EMOTETに対応していると言っています。マクロウィルスの「マクロ」というのは結局コードなので、全てのコードの組み合わせをマッピングはできませんから、完全なマクロ実行フローのホワイトリスト化は不可能なんですが、詳細は教えてくれませんが検出アプローチは似ているらしくて、そのマクロウィルスの検出結果は良好みたいですね。

川口:ホワイトリストの実行フローというのは、結構頻繁に更新されるものなんでしょうか。ユーザーにはあまり関係無いところではあると思いますが、セキュリティ製品でのアップデート頻度はよく質問されるところではありますので。

永尾:「必要に応じて更新している」ということで、そんなに頻繁には更新していないと思います。ユーザー側での作業は必要ないので、とても楽だと思います。

川口:適用漏れも無い、ということですもんね。慣れてくると、管理画面も見なくなりそうですね(笑)。

永尾:設定画面で、マルウェアを検知したときはメールを飛ばす設定をすることが出来ます。

川口:こちら今、インターフェイスが英語ですが、日本語になる可能性はあるんでしょうか。日本市場だとよくFAQで聞かれることだと思いますので。

永尾:こちらSaaSなので、Google翻訳が簡単に使えてしまうんですね。どうしても分からない場合はそれで日本語翻訳して頂ければ良いと思います。

川口:「Chromeに付いてるよ、その機能」ってことですよね(笑)。そういう割り切りはアリですよね。

●12月まで無料お試しキャンペーン実施中!1アカウント約5000円から。

川口:あと気になるのはコストですね。初期導入費用と継続的な費用として、どのような費用がかかってくるんでしょうか。

永尾:はい、まずはアカウント費用についてですが、保護するアカウント数によって金額が変わってきます。最小は50~500アカウント枠で、年間サブスクリプション費用が4,440円(税別/1アカウント)。12ヶ月更新です。安いんじゃないかと思うんですが、どうですか?

川口:別途メール系のアプライアンスを入れることに比べたら、1アカウント当たりも安いですし、製品導入時に初期費用がかからないのがスゴいですね。イエラエによる「導入説明会」のみが初期にかかる費用ということになりますか?

永尾:先ほど見ていただいた通り、めちゃくちゃ簡単に導入出来るので、「導入説明会」はオプションとしています。必要な方には説明会をしますが、詳しいマニュアルも作っていますので、簡単に数分で出来ると思います(笑)。

川口:スグ出来て、導入費用かからず、しかも辞めるのも簡単となると、「とりあえず試してみる」というのが出来るのは良いですね。

永尾:しかも、今は、無料で使っていただける「お試しキャンペーン」実施中です。12月末までの実施を予定しています。興味ある方は是非申し込んで頂きたいなと思います。

川口:導入する場合、一部の部門、例えば情シスのみまずは導入してみて、その後全社導入したい、という希望もあると思うんですが、そのような運用はできますか?

永尾:Microsoft 365では切り分ける機能がありますが、G Suiteでは出来なかったと思います(✳︎詳細はお問い合わせください)。

川口:あとは「運用サポート費用」がオプションで付けられるということですが、こちらは何をして貰えるんでしょうか。誤検知対応や困った時の対応を想定しておけば良いですか?

永尾:そうですね、検出したマルウェアを調べたいというマニアックな管理者の方がいらっしゃったら、表層的動的解析くらいのレベルのことは出来ますね。でも、既に止められているマルウェアですから、その中身を知りたいという要望はあるかどうか…(笑)。

川口:様子見で、とりあえず無しで良いのではないかということですね(笑)。

永尾:はい(笑)。ですからオプションにしています。

川口:これはイエラエや永尾さんに面と向かって会わなくても、導入を決めればすごい早さで始められそうですね。

永尾:はい、是非お試し頂きたいと思います。

川口:これで私が聞きたいことはだいたいお伺いできました。永尾さんから最後に、皆さんへ一言お願いします!

永尾:EDRとかDLPに置き換わる製品ではないんですが、「ウチ、ちゃんとセキュリティやっているけど、新種のマルウェアは怖いな」というところ、追加アドオンの製品として、この値段ですので、お試し頂ければなと思います。

川口:イエラエセキュリティの新サービス、皆さま、是非ご検討をお願いいたします!

(※本記事に掲載された情報は出典元である SECURIT BLOG に掲載された時点の情報です※)

(連載「イエラエセキュリティ CSIRT支援室」は、「診断業界の切り込み隊長」として存在感を発揮する株式会社イエラエセキュリティの公式ブログ「SECURITY BLOG」から、創造力あふれるイエラエセキュリティのCSIRT支援の情熱を伝える記事を厳選して掲載しています)