日本を代表するサイバーミステリー作家である一田和樹氏が2021年でデビュー十周年を迎えた。

本稿では十年間の作品と出来事を時系列で追うことで一田氏がなにを見て、なにに警鐘を鳴らし、なにを残してきたのかを見ていきたい。もっとも作品によっては執筆期間と出版時期にズレがあるため、必ずしも出版順が執筆順であるとは限らないので、その点はご了承いただきたい。

● 「女子高生ハッカー鈴木沙穂梨と0.02ミリの冒険」(2016年)

「女子高生ハッカー鈴木沙穂梨と0.02ミリの冒険」は前年の「天才ハッカー安部響子と五分間の相棒」の続編となる。前作に少しだけ登場した、ハッカー集団ラスクに憧れる高校生カップル鈴木沙穗梨と青山拓人、そしてそこから遠く離れたバンクーバーに潜伏する元ハッカーグループ、ラスクの安部響子と高野肇が物語の中心だ。

頻発していたパスワードリスト攻撃。その犯人に関する情報が次々とネットにアップされ、そこで名指しされた人々が逮捕される。その中には沙穗梨の友人である由梨香の父親も含まれていた。精神的に追い詰められる父親と家族に、執行猶予をエサに自白を迫る警察。沙穗梨と拓人は警察の事情を探るために警察の外郭団体、インターネット安全安心協会のアルバイトに応募し、そこで吉沢の指示のもと、さまざまな調査を行うことになる。

「もしも遠隔操作で家族が犯罪者に仕立てられたら」に似た導入で始まる本作だが、その背景、そこからの展開は大きく異なる。パソコン遠隔操作事件を受け、出版社からの依頼で執筆した「もしも遠隔操作で家族が犯罪者に仕立てられたら」と本作ではフォーカスするポイントが違っていて当然だが、パソコン遠隔操作事件から4年が経過し、多くの人が「無実の人でも逮捕されれば自白してしまうことが珍しくない」ということを知った後では、読者の前提知識もアップデートされているという側面もあるだろう。

爽やかな表紙、「女子高生ハッカー」というキッチュな単語に騙されそうになるが、本書で描かれているのはさまざまなサイバー犯罪の手法を組み合わせた、高度なサイバー戦だ。ゲーム「サイコ・エンジェルズ」を運営する韓国ラインドア社、日本を標的としたサイバー犯罪集団RPHオペレーション、RPHオペレーションに対抗する「闇の五本指」、インターネット安全安心協会の吉沢にラスクと、多くの組織が互いの利害のために敵対し、共闘する。未熟な駆け出しハッカーに過ぎない鈴木沙穗梨の活躍も抑制が利いていてリアリティがある。

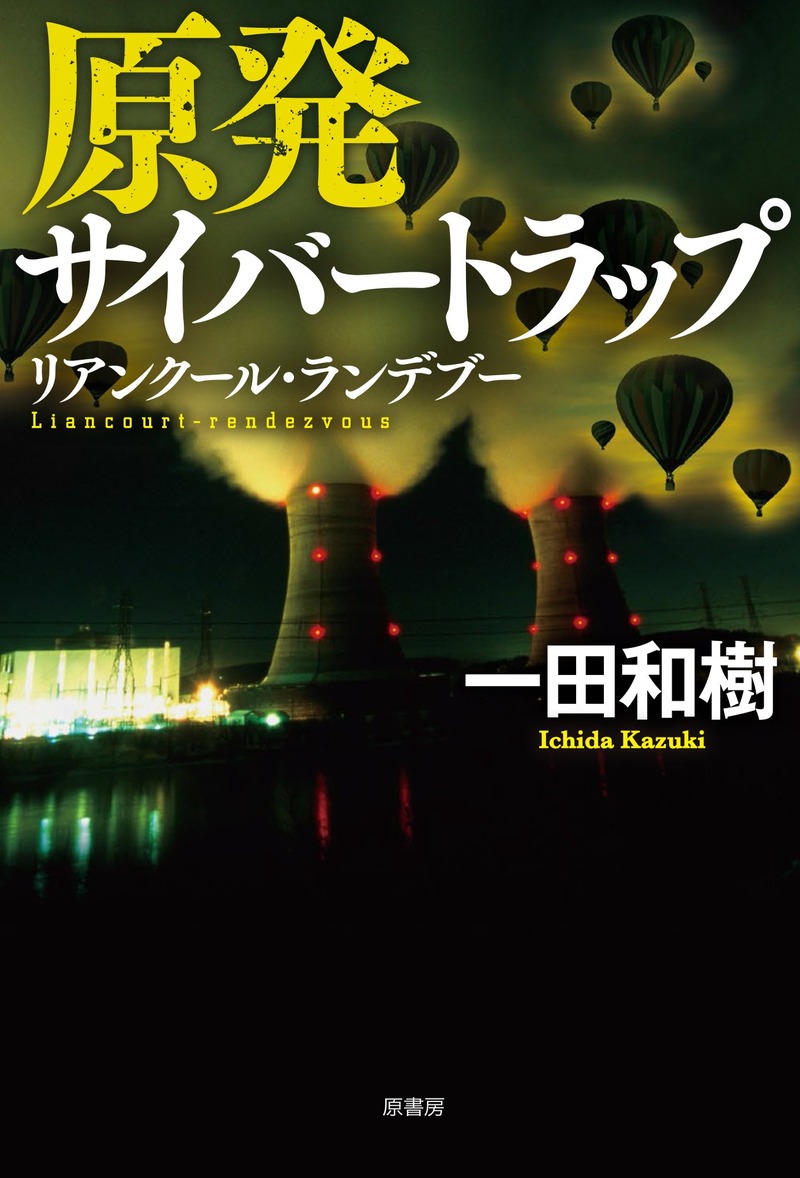

● 「原発サイバートラップ リアンクール・ランデブー」(2016年)

2016年8月には「原発サイバートラップ リアンクール・ランデブー」が刊行された。

リアンクールとは竹島のこと。リアンクール・オペレーションを名乗るサイバーテロリストが韓国第二古里原子力発電所上空に放射性廃棄物を抱えたドローン付き気球を百基浮かべ、リアンクール共和国独立の承認を要求するという事件が発生する。原子力発電所は日本海側に位置し、日本としても無視できる状況ではない。

防衛大学校出身の草波勝は、大学校時代にこの事件に似たシナリオを想定した論文を書いていた。急遽、恩師である村中に呼び出された草波は事態の収拾にあたる。これを商機と見たサイバー軍需企業が続々と日本への売り込みを始める中、警察庁に呼び戻されたインターネット安全安心協会の吉沢は伝説のハッカー、アレクセイのハードディスクを捜索し始める。アレクセイのモデルは前年の2015年に急死したウラジミール(Vlad)氏だろう。

放射性廃棄物が百基の気球に吊り下げられているという絵は、実に映画的で分かりやすい。サイバー戦争は見えない戦争だが、それが派手に視覚化されており、エンターテインメント作品として楽しみやすくなっている――で終わっている書評があったとしたら、それはきっと最後まで読まずに書かれたものだろう。要求がリアンクール共和国の独立という荒唐無稽なものであるだけに、それがダミーの目的であることは早いうちにわかる。だが、本当の目的に気づくことはかなり難しい。リアルな国際問題を扱いつつ、ホワイダニット小説としても楽しめる一冊だ。

本書は実は君島悟シリーズ最終巻「掌の迷宮」として構想されていたものの、出版社の意向で君島は登場しないことになったらしい。それによってどのような改稿が行われたのか定かではないが、君島、和田、フラワシが出ていたらどの役回りだったのだろうか、と考えてみるのも面白い。

● 「サイバー戦争の犬たち」(2016年)

一田氏の祥伝社文庫第一作。カバー裏には「本書は、著者史上最もダークなピカレスク・サイバーミステリ」とある。主人公佐久間尚樹には高邁な思想や遵法精神はない。学歴コンプレックスを抱え、さしたる腕っぷしも技術もなくモラルにも大いに疑問符が付く、おおよそヒーローとは言いがたい人物だ。スクリプトキディに毛が生えた程度のハッカーに過ぎなかった佐久間だが、ある日米国サイバー軍需企業ベータ社の内部資料を暴露する正義のハッカーに仕立て上げられ、否応なしに国際的なサイバー戦に巻き込まれてしまう。

ベータ社は最新サイバー兵器で佐久間を追い詰めていくが、佐久間はA級ハッカーでもあるパートナー、綾野ひとみとともに生き残りを賭けてアクティブ・ディフェンス――反撃を始める。戦争は多くの人にとって身近ではないが、昔と今ではその理由は異なる。今までの戦争が身近でなかったのは物理的に遠くのことだったからだろうが、サイバー戦争の場合は近くで起きているのに見えない。佐久間のように一度見えてしまえば、文字通りの常在戦場とならざるを得ないだろう。

「サイバー戦争の犬たち」のタイトルはScanNetSecurityの2015年の一田氏の特集にも見ることができる。こちらの英題が「Dogs of Cyberwar」であるのに対し、本書の英題は「THE BEASTS OF CYBER WAR」となっている。本書のバイオレンス色の強さを表しているのかもしれない。

おなじみの吉沢と、同年刊の「原発サイバートラップ リアンクール・ランデブー」に登場した綾野も登場する。世界観が同じかどうかは不明だが、綾野が同一人物だと考えると、また違った思いが去来する。

2016年の二冊はどちらもサイバー戦争、サイバー軍需企業を扱ったものだ。それまでの一田作品に登場するテクニカルなトリックから、国家や組織の権謀術数にウェイトが移っている。そして「悪意のファネル」だったインターネットは、それ自身が都合のよい世論を形成するためのサイバー兵器となった。そこに正義も悪もないのは旧来の戦争と同じ図式だ。

・2016年のサイバーセキュリティ関連事件

2016年はランサムウェアの被害が加速した年だった。トレンドマイクロの調査によると、ランサムウェア国内検出台数は2015年の6700台から65400台と10倍近くの増加を見せている。MBRを上書きしてOSが起動できなくなるPETYA、2016年1月に拡散が確認され、日本でも2月に感染が急増したLockyの他、CryptoWall、TeslaCryptなど250種類近くが観測されている。標的型攻撃メールなどで入りこんでファイルを暗号化、ビットコインなどの暗号通貨での身代金支払いを要求する画面を表示、というランサムウェアのスキームがオートメーション化され、確立した印象がある。

2016年12月にはウクライナ西部でサイバー攻撃による大規模停電が発生、復旧までに6時間を要するという事件が発生した。変電所を監視するSCADAシステムに侵入、監視機能を停止させた他、同時にコールセンターへの多量の架電、報道機関への攻撃なども起こして復旧作業を混乱・停滞させている。これらの非常に高度な戦略と、顧客情報の窃取がないこと、犯人側からの要求等が出ていないことなどから、ハッカー集団ではなく、国家が関与しているのではないかという疑いがあるようだ。いきなり主要インフラまで敵軍が到達してしまうような状況を考えると、より高度化した有事のための訓練が必要となることは間違いなさそうだ。

● 「御社のデータが流出しています 吹鳴寺籐子のセキュリティチェック」(2017年)

ScanNetSecurityの不定期連載「工藤伸治のセキュリティ事件簿」を元に、登場人物を変えて全4話の連作ミステリとした作品。一田氏のハヤカワ文庫第一作目となる本作は前年のサイバー戦争からぐっと身近に戻ってきた作品だ。吉沢が出てこないということだけでも、その世界の優しさが伝わるのではないだろうか(サイバー犯罪はてんこ盛りだが)。

主人公は吹鳴寺籐子、八十二歳。傘寿を超えながらもサイバーセキュリティコンサルタントを務める籐子は、ニヒルでやさぐれた工藤伸治からがらりと変わって、物腰は柔らかで、自制しながらもついつい事件を純粋に謎として楽しんでしまう、好奇心旺盛な老女だ。籐子に事件をもたらすのはWEB製作会社エンリの営業マン、鈴木陽生。鈴木のクライアントの中にはずさんなシステムを開発・運用した結果、セキュリティインシデントを発生させてしまい、本来無関係であるはずのすぐきに泣きついてくる会社がある。鈴木はそういった会社を籐子に紹介している。

実際、このような企業は非常に多い。先日、まったく同じ事象を立て続けに目にしたばかりなのだが、月に数千円程度しかWeb運用予算を見込んでいない零細~中小企業では運用保守費用が捻出できず、初期構築まででベンダとの契約を切ってしまうことも珍しくない。VPSベンダの役務、責任分解点を理解しておらず、サイト改ざんが起きてから筋違いのベンダに「どうにかしてくれ」と泣きつく羽目になる。このときの脆弱性は管理画面にアクセス元のIPアドレス制限をかけておくだけで容易に攻撃を防ぐことができるものだったが、担当者は「ファイアウォールがあるとVPSベンダのサイトに書いてあるのに、どうしてこんなことになるのか」と納得いかない様子だった。DXの推進がさらに進むと、このような初歩的なセキュリティ対策も行っていない企業が増えることになるかもしれない。

一田氏の作品でおなじみの和田は本作では籐子と同居しており、非合法な裏稼業を営むダークサイド・ハッカーとして描かれている。女性がパートナーだからか、他の作品世界の和田よりもずっと脆く危うい、素直な性格だ。籐子との出会いを描いた第4話は切なくほろ苦い。実は和田は三姉妹であり、本作に登場するのは末妹であるという裏設定があるらしい。

● 「内通と破滅と僕の恋人」(2017年)

「Web集英社文庫」で連載されていた「珈琲店マダムシルクのサイバー事件簿」を改題・加筆・修正した作品。「マダムシルク」は「珈琲店ブラックスノウ」に変わっている。

大学生の月島凪は、付き合い始めたばかりの美少女、霧香と路地裏の珈琲店ブラックスノウを訪れる。そこで、凪は巧妙な手口でスマートフォンにマルウェアを仕掛けられてしまうが、マスターの加村に助けられる。珈琲店のマスターでありながらサイバーセキュリティに詳しい加村の元には事件の相談を持ちかけてくる人もいて、凪は霧香とともに次第にサイバー犯罪を身近に感じるようになる。そんなある日、ダークサイドに堕ちた加村の昔の知人、凌がブラックスノウに現れる――。

奇しくも2017年はWebサイトの連載小説からの書籍化が2冊続いた。「内通と破滅と僕の恋人」は物語の序盤でマスター加村に復讐を企む「彼」が内通者Aを送り込んできたことが示される。また、その「彼」が誰かということもすぐにわかるので、最大の興味は内通者Aは誰なのか、という点になる。それほど登場人物が多いわけではないので絞り込むことは簡単だが、もちろん一筋縄ではいかない。

同作にはサイバー犯罪の手練手管が小気味よく登場する。主人公の凪がサイバーセキュリティに詳しくないということもあって、マルウェアをいかにしてターゲットの機器に送り込むのか、という点が丁寧に描かれている。面接にきたバイト希望者の態度に感じた違和感から、その裏で行われたクラッキングを見破るところなどは安楽椅子探偵のような推理の妙が楽しめるのではないだろうか。

・その他の2017年の一田氏の著作

「サイバーセキュリティ読本【完全版】ネットで破滅しないためのサバイバルガイド」

「ウルトラハッピーディストピアジャパン 人工知能ハビタのやさしい侵略」

「犯罪『事前』捜査 知られざる米国警察当局の技術」(江添佳代子 共著)

「公開法廷 一億人の陪審員」

・2017年のサイバーセキュリティ関連事件

2017年はMicrosoft Windowsを標的としたランサムウェア、WannaCryが150か国23万台以上の感染という全世界的規模で猛威を振るった。狙われた脆弱性はWindowsのファイル共有プロトコルSMBv1であり、あまりの影響の大きさからマイクロソフトはすでにサポートを終了していたWindows XP、Windows 8、Windows Server 2003にも臨時セキュリティパッチを提供した。

WannaCryのベースとなった攻撃ツールがアメリカ国家安全保障局から流出したものだと見られること、その作成に北朝鮮が関与していると米国政府が発表したこと、身代金として暗号通貨であるビットコインが指定されたことなど、ランサムウェアがさらに上のステージに移行していることを示唆する事件だった。

また、サイバーセキュリティとは少し異なるが、2017年には弁護士懲戒請求騒動が発生している。この騒動は在日コリアンを自称する匿名の運営者によるブログ「余命三年時事日記」に煽動された読者が、「朝鮮学校への適正な補助金交付を求める会長声明」に賛同したとされた弁護士に対して弁護士への懲戒請求を行ったというもの。当該ブログでは請求ひな形が用意され、請求しても身元を知られる心配はない、という言葉を信じて懲戒請求を行った読者は900人以上に及び、請求件数は13万件を超えた。例年、弁護士懲戒請求件数は1500~4000件程度であることを考えるとその異常さは明らかだ。

請求された弁護士たちが業務妨害を理由に損害賠償請求を起こすことを明らかにすると「騙されていた」「深く考えずに正義と信じてやってしまった」と、和解金を支払って和解したり、敗訴する請求者が相次ぐ結果となった。ネットの風説や誹謗中傷に踊らされ、匿名の気安さでファクトチェックを行わずに正義と信じて加害行為を行った典型例と言える。こういった事例があると、そのような便利なネットやSNS、ブログをサイバー戦に使わないはずがない、ということが実感として理解できる。

・その他の2018年の一田氏の著作

「フェイクニュース 新しい戦略的戦争兵器」

「原発サイバートラップ(文庫版)」

「大正地獄浪漫1」

「大正地獄浪漫2」

・2018年のサイバーセキュリティ関連事件

2018年にはWizard Bible事件が発生した。「Wizard Bible」サイトの管理者、IPUSIRON氏が不正指令電磁的記録提供の罪で検察から略式起訴され、罰金50万円の略式命令を受けたというものだ。2017年6月に不正指令電磁的記録作成の罪で逮捕された高校生(当時)が「Wizard Bible」に掲載されていたサンプルコードを元にマルウェアを作成したと見られたためだ。警察はサンプルコードを含んだ該当記事を削除すればサイト継続は問題ない、としていたが、検察はサイト閉鎖を迫り、結果、「Wizard Bible」は閉鎖されることになる。

サンプルコードが一般的なソケット通信プログラムに過ぎなかったこともあり、不正指令電磁的記録に関する罪の適用範囲の不明確さが懸念された。裁判となっても十分勝算のある事例だったと思われるが、IPUSIRON氏の仕事に必要な機材一式が押収されており、生活に支障が生じていたこともあってIPUSIRON氏は罰金を納め、サイトを閉鎖することになった。

他にもサイトにマイニングスクリプトを設置し、「閲覧者に無断でマイニングを行わせた」として検挙されたCoinhive事件も同年に発生している。マスコミによるセキュリティベンダへのヒアリングもあったようだが、「マイニングスクリプトが不具合を起こすことは100%あり得ないんですか?」とでも訊かれたのだろう。CPU負荷が急上昇し、障害に繋がることも考えられるという返答を利用した意図的な切り取り、曲解がおきている。

Wizard Bibleのサンプルコードでも「悪用しようとすればできるかもしれないが、それはどんなプログラムでも同じだ」という主張はあっただろう。だが、その言葉は「悪用しようとすればできる、と認識していた」と切り取られかねない。「100%」とか「絶対にありえない」という言葉を持ち出されると、万に一つの可能なシナリオを考えてしまうエンジニアは気をつけた方がよさそうだ。

(つづく)