クラウド活用やリモートワークの普及、そしてゼロトラストネットワーク構築などがきっかけとなって、企業が IDaaS サービス等を活用し、認証の利便性向上や、アイデンティティアクセス管理(IAM)の効率化を図る動きが加速している。

一方で、フィッシング詐欺の蔓延や、それと歩を同じくするイニシャル アクセス ブローカーなるサイバー犯罪職能の台頭によって、サイバー攻撃に対するセキュリティ強化策としても認証や ID 管理周りの徹底点検とアップデートは重要課題である。

ふと、はて 日本最大の従業員を擁する会社はどこだろう? と調べてみたところ、名古屋の自動車会社の 36 万人だそうだが、それをはるかに超える約 50 万人の組織集団に、自社開発製品である認証基盤ソリューション「VANADIS(ヴァナディス)」を提供し運用を行う企業が NTTデータ先端技術株式会社である。ちなみに 50 万人組織とは我が国の国家公務員のこと。

「認証やアイデンティティアクセス管理の文脈に『ガバナンス』という新しいキーワードが出てきている」

そう指摘するのが、NTTデータ先端技術 セキュリティ&テクノロジーコンサルティング事業本部で VANADIS のプロダクトマネージャをつとめる福田 秀紀 氏である。最新の IDaaS 製品に更新する過程で、認証や IAM におけるガバナンスの重要性を再発見したユーザー企業が少なくないという。

セキュリティポリシーや監査への対応など、ガバナンス遵守等を目的としたアイデンティティアクセス管理は「IGA(Identity Governance and Administration)」と呼ばれ、今春 2024 年 2 月に公開された NIST Cybersecurity Framework 2.0 に新たに追加された機能「Govern」とも密接に関わる。

単に認証を新しくして利便性やセキュリティを向上させることにとどまらない IGA の重要性について、及び日本企業が IGA を実現するために一足先に NTTデータ先端技術が準備を完了させた認証基盤「VANADIS」と、特権 ID 管理製品「iDoperation」に関して、同製品に関わる二人の重要人物に話を聞いた。

取材協力

NTTデータ先端技術株式会社

セキュリティ&テクノロジーコンサルティング事業本部

セキュリティイノベーション事業部 DXセキュリティソリューション担当 担当部長

長田 正彦(おさだ まさひこ)氏

同社 同所属 担当部長

福田 秀紀(ふくだ ひでき)氏

--

● 社名に「技術」冠する唯一のグループ会社

NTTデータグループにグループ会社は数あれど「技術」それも「先端技術」の名を冠する会社は、この一社だけである。技術面から NTTデータの事業活動をサポートし、IT インフラ基盤の構築や大規模なシステムインテグレーション、そしてそれらインフラやサービスのサイバーセキュリティを担う。インテグレーションだけでなく、今回の取材テーマとなった 20 年にわたって日本の企業や組織のアイデンティティアクセス管理を支えてきたプロダクト「VANADIS」など、優れた自社開発製品を複数持つのも特徴だ。

取材では口にされなかったものの、いわゆる「万一の事態が発生した際には甚大な影響が及ぶ」重要なシステムやサービスばかりが彼らの主戦場であり、責任の重圧によって揉まれに揉まれまくってきた約 1,000 名の尖った技術者を中心とするプロフェッショナル集団、それが NTTデータ先端技術である。

●問題の本質は古くなった認証ではなく「ガバナンス」かもしれない

RADIUS サーバで認証を行い社内ネットワークに VPN 接続させていたような近過去の時代、リモートワークを活用する従業員は一部に過ぎなかった。しかしコロナ禍以降、従業員の何割もがリモートワークを活用し、働き方改革などとも相まって、その傾向は継続している。また、SaaS 型の業務アプリ等クラウドサービスが積極活用されることで、複数のクラウドアプリを利用する例も出ており、管理を簡素化するためにクラウドとの親和性が高い IDaaS などに認証の更新を検討する企業が近年増えている。

IDaaS 製品に認証の入れ替えを検討していた NTTデータ先端技術の顧客企業で、こんなことがあったという。

彼らは入れ替えの実証実験を行うため、開発環境を構築して、IDaaS の導入ロードマップをひき始めた。しかしそこで、アイデンティティアクセス管理の部分の検討が置き去りになっていることに気づいたという。単に老朽化した認証を更新するだけではない「IGA(Identity Governance and Administration)」の考え方で認証とその管理全体を見直さなければならないことを発見、かくして検討のフェーズは新たな段階に入った。

IGA が重要と言っても、決してこれまでの IAM がガバナンスをないがしろにしていたという訳では全くない。一つの ID を一人の社員に割り振って、それを入社から退社まで、異動や時として関連会社への出向・出向復帰、あるいは休職等のライフイベントに合わせて ID をきちんと管理するのが IAM の具体的内容だ。万が一にでも不正アクセスなどが行われ ID が乗っ取られれば、それは一義的に会社の責任となる。

リモートワークやクラウドコンピューティングの隆盛によって、もはや ID が社内におけるアクセス権限の全てのようになりつつある時代、境界がファイアウォールではなく ID そのものとなった時代には、これら「IAM の基本」と、ガバナンスの重さを改めて考え直す時期が来ている。気がつけば多くの企業で、管理されていない個人情報や、管理されていない管理者アカウントなど、権限のコントロールができない状態が発生しかねない。これを防止していく継続的試みこそが IGA である。

●「認証」「IAM」「IGA」それぞれの違い

用語が複数出てきたので、今回の取材メモを元にここで「認証」「IAM(アイデンティティアクセス管理)」「IGA(Identity Governance and Administration)」の簡単な整理を試みておこう。

まず「認証」とは、狭い意味では「この ID は A さんのもの」であるかどうかを確認するところまでを指す。さらに「この ID が A さんのものだとしたら、ここまでの行動をやっても良い」と範囲を定めるのが「認可」であり、セットで「認証・認可」と呼ばれる。この「認証・認可」をメンテナンスする仕組みが IAM である。

さらにその IAM が、会社ごとに存在するセキュリティポリシーなどのルールに則って行われていることを保証する仕組みが IGA であり、自社のセキュリティポリシーがシステムに正しく反映できているということがガバナンスである。

●監査レポート・クラウド対応・国内商習慣適応 ~ iDoperation の強み

「管理されていない管理者アカウント」という言葉を挙げたが、現業部門が各自勝手に契約して利用を開始したようなクラウドサービスこそ、「管理されていない特権 ID」の宝庫である。特権 ID を適切に運用することで、VANADIS と協働して IGA の実現に寄与する製品「iDoperation(アイディーオペレーション)」は、NTTグループの NTTテクノクロス株式会社が開発販売しており国内採用実績が多い。

特定の特権 ID を、何年何月何日の何時に、どんな目的で使うのかを事前に申請させ、承認が得られた条件でのみ特権 ID を使わせ証跡を保存する、これが iDoperation 等の特権 ID 管理製品の要諦である。

iDoperation 最大の特長となる機能は、監査法人のお墨付きも得ている「点検レポート出力機能」だ。これは、どの特権 ID を誰がいつ申請し、どんな目的でいつからいつまで使ったのか確認できる証憑となるレポートを出力する機能であり、地方銀行や中央官公庁などへの導入の決め手のひとつとなることが多いという。

もうひとつの特長が、同製品が初期から強化してきた、AWS 等各種の「クラウドサービスにおける特権 ID 管理機能」である。

「近年こそ競合が追いつきつつあるが、オンプレとクラウドが混在する環境で特権 ID を管理するなら iDoperation 一択に近い時代があった(長田氏)」

また、障害時のサポートや、複数部署の兼務など、日本特有の人事制度を考慮した、海外製品には真似できない数々の機能など、国産製品であることが iDoperation の隠れたメリットであると長田氏は付け加えた。なお、リモートワークとクラウド時代に対応し、SaaS 版の iDoperation の提供も開始している。

● 黎明期の草分け製品、大改修で現代に合わせアップデート

一方で IAM を通じ IGA を実現する VANADIS は、来るべき新時代の需要を見越して昨 2023 年に大幅な改修を実施している。管理画面を全て JavaScript で最新化した他、画面と背後のロジックを分離させ、登場から約 20 年が経過していた VANADIS のコードを近代的なものに入れ替える大手術を無事に成功させた。

その結果、ユーザーインターフェースの高速化、多様なデータ連携を実現し、さらに機能追加や変更を GUI を使ってユーザー自身でできるようにしたことで、管理工数を従来比 3 分の 1 に圧縮した。

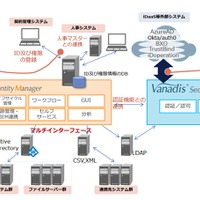

ここで改めて VANADIS の機能を簡潔に述べるなら、不適切な ID 管理を起こさないために国内法制度やプライバシーマーク制度に対応する統合 ID 管理を実現すること、そして ID 運用の管理コスト低減、大きくこのふたつである。認証・認可を行う「VANADIS SecureJoin」と、IAM 及び IGA を担う「VANADIS Identity Manager」から構成される。

なお、認証・認可部分に Microsoft Entra ID(旧称 Azure Active Directory)や Okta など別の IDaaS 製品を用い、その IDaaS 側が認証を行うための元データ作りとメンテナンスを行う IAM プロセスに「VANADIS Identity Manager」を用いる運用も可能である。

VANADIS も iDoperation と同じように、兼務・出向・出向復帰等々の日本独自のビジネスや人事習慣への完全対応が強みだ。IAM 領域の製品がまだ業界に少なかった黎明期から存在する草分け的製品であり、厳しく長い運用の試練にさらされてきた。

中でもグループや組織と ID 権限の紐付けの管理が直感的にできることは最大の強みのひとつだ。海外製品では、異動に伴う権限の変更等は、想定されるケースの数だけフィルタリングルールを書いて実現することが多いが、VANADIS は(ここで細かい詳細は省略するが)「組織の箱」「権限の箱」「役職の箱」といった考え方で、たとえば財務部に紐付いている会計システムへのアクセス権を持つ ID が「財務の箱から出る」と自動的に外れたり、課長や部長になると自動で特定ファイルへの権限が割り振られたりするなど、国産製品ならではの優位点を持つ。

また、証跡を記録し SIEM のようなデータ分析基盤と連携することも可能。CSV や XML での出力の他に(受け取り側が求める項目だけをカスタマイズして出力する機能等も有る)、LDAP や、クラウドサービスとの連携に用いられるプロトコル SCIM(System for Cross-domain Identity Management)にも対応する。

● 自社のポリシーをそのままシステム化

「他社製品と比較した VANADIS の強みは?」との問いに福田氏は、型にはまったものでもいいのなら、各種 IDaaS で頑張って運用したり、OpenLDAP などを基にしたソリューションもあるものの、大きな組織が現時点ですでに仕組みとして持っているポリシーやルールをそのままシステム上に反映できることが VANADIS の強み、と語った。

「自社のセキュリティポリシーを曲げてまでシステム化するのではなく、ポリシーに合わせた仕組みを構築したいお客様に、我々の製品は非常に合っている(福田氏)」

たいていの日本企業のアイデンティティアクセス管理の需要に適応できる、高い設定許容度を持つ VANADIS は、大規模改修によって管理工数がさらに圧縮されている。 IGA 時代に適応したスピード感のある管理ができるだろう。

また、万が一標準機能で実現できない要望があっても、VANADIS は SaaS 提供ではないため、別途見積にはなるがカスタマイズを依頼することもできる。こうして見てくると、大げさでなく「できないことがない」製品であり、だからこそ冒頭に書いたように日本最大規模の組織に選ばれるのだろう。

一方で福田氏は、認証は時代遅れになる場合もあるため、認証のポータビリティを持っていた方がよい、とも付け加えた。たとえば生体認証のハードや、二要素認証のトークンなどが販売されなくなると、入れ替えに迫られるような例だ。

●互いの強みを持ち寄る IBM 社との協業

NTTデータ先端技術は 2023 年、興味深い協業のプレスリリースを公開している。日本アイ・ビー・エム株式会社との協業である。

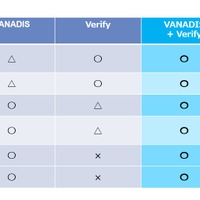

これは IAM 部分を「IBM Security Verify」が行い、IGA を「VANADIS Identity Manager」が分担する枠組みで、クラウドとの親和性が高い優れたシングルサインオン機能を持ち 4,000 万ユーザー規模の実績もある IBM Security Verify と、VANADIS Identity Manager がそれぞれの長所を持ち寄ることを目的としている。

一方で VANADIS のクラウドとの親和性の問題や、IBM Security Verify にアクセス権限管理やライフサイクル管理機能、ワークフローオプションをつけると途端に高額になるといった、両者それぞれの強みではない部分を互いに補強してもいる。

近年のセキュリティ動向において、一社の技術や製品だけで何かを実現することの困難に直面した最初の例は、エンドポイント/クラウド/ユーザーそれぞれに対するリアルタイムの監視が求められるゼロトラストネットワークだったと思う。その次が XDR か。いずれにせよ IGA においても同様に、たくさんの技術や製品の組み合わせの妙や、そこから目的に合わせてベンダやソリューションを選択するセンスが必要になっていくのかもしれない。

--

●認証とアイデンティティアクセス管理が置かれた窮地

冒頭で述べたとおり、リモートワークやクラウドコンピューティングの積極活用によって認証の近代化や更新が迫られ、同時にフィッシング詐欺や購入したクレデンシャルによる侵害も多数発生しており、まさに「前門の虎、後門の狼」状態になっている。

加えて近年では「手土産転職」などという恥ずべき言葉が一般的に用いられるようにすらなり、逮捕や提訴も続出している。20 年前からある棚卸しと幽霊 ID の問題は何ら解決しておらず、むしろ一層解決が難しくなっている、と語った福田氏の言葉が印象に残った。もはやこれでは「前門に虎、後門に狼、身内には泥棒」の状態である。

それぞれの課題を個別に検討・解決・最適化することはもちろん有効だが、ここでひとつ「ガバナンス」という太い軸で、長期的な会社全体の「IGA(Identity Governance and Administration)」を実現することを目的に置いて、今一度考え直してみることは、状況を変える大きな助けとなるかもしれない。