株式会社SHIFT SECURITYは5月15日、DL資料第2段として「この技術のセキュリティリスクなんだっけ? 専門家がお答えします」を公開した。この資料は、業界問わず多くの企業で利用されるメール・コンテナ・クラウドの3つの技術のセキュリティリスクと対策方法を専門家が解説した全36ページのPDF資料。要登録で無料ダウンロードできる。

資料の内容は、同社サイトにおいて2019年から2023年の期間に執筆されたセキュリティ技術者による用語解説ブログ「セキュリティの学び場」から、メール・コンテナ・クラウド関連の記事をピックアップし、再編集したもの。項目ごとに出典となったブログ記事へのリンクが貼られている。

メール編では、メールに潜在するセキュリティリスクの一つとして「送信者を偽装したメールの送付」を取り上げ、その対策の一つである送信ドメイン認証技術を紹介している。具体的には、SPF、DKIM、DMARCを紹介し、さらにその先の対応となるBIMIについても言及している。

コンテナ編では、コンテナの基礎知識からセキュリティリスク、そしてコンテナセキュリティ対策である「CWPP」を紹介し、「CSPM」との違いを紹介している。

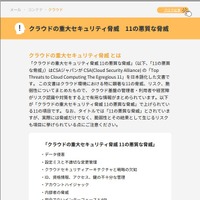

クラウド編では、クラウドを考慮したネットワーク防御の基本的な考え方と、クラウドの重大セキュリティ脅威として次の11の悪質な脅威を紹介している。

・データ侵害

・設定ミスと不適切な変更管理

・クラウドセキュリティアーキテクチャと戦略の欠如

・ID、資格情報、アクセス、鍵の不十分な管理

・アカウントハイジャック

・内部者の脅威

・安全でないインターフェースとAPI

・弱い管理プレーン

・メタストラクチャとアプリストラクチャの障害

・クラウド利用の可視性の限界

・クラウドサービスの悪用・乱用・不正利用

リスクを再確認したいときや第三者に説明するときに活用できる資料となっている。また、リンク先のブログを参照することで、さらに知見を深めることもできる。手元に置いておきたい資料といえそうだ。