◆概要

2025 年 8 月に公開された Microsoft Web Deploy 4.0 の脆弱性を悪用するエクスプロイトコードが公開されています。脆弱性の悪用に成功した攻撃者は、当該ソフトウェアの実行権限で、遠隔からの任意のコード実行が可能となります。ソフトウェアのバージョン更新により対策してください。

◆分析者コメント

脆弱性の悪用には、Microsoft Web Deploy 4.0 が稼働している Windows OS にログオンできるアカウントか、Microsoft Web Deploy 4.0 に登録されているアカウントの認証情報が必要です。脆弱性は IIS の実行権限で動作するため、デフォルトであれば NT AUTHORITY\Network Service アカウントでのコード実行となり、部分的な管理者権限しか直接的には得られませんが、SYSTEM 権限の奪取につながる特権 SeImpersonatePrivilege が付与されているため、SYSTEM 権限が奪取されてしまう可能性が高いです。ソフトウェアの更新とともに、認証情報の強化やネットワーク制御などによる対策を推奨します。

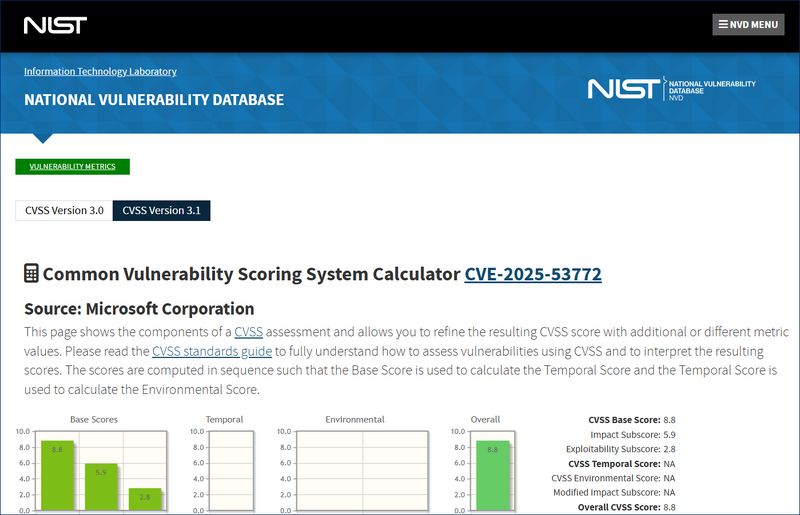

◆深刻度(CVSS)

[CVSS v3]

8.8

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2025-53772&vector=AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H&version=3.1&source=Microsoft%20Corporation

◆影響を受けるソフトウェア

Microsoft Web Deploy 4.0 のバージョン 10.0.2001 未満が当該脆弱性の影響を受けると報告されています。

◆解説

Microsoft Windows OS にて IIS(Internet Information Services)で構築された Web サーバーのアプリケーションの構築を支援するソフトウェアである Microsoft Web Deploy 4.0 にて、遠隔からの任意のコード実行につながる脆弱性が報告されています。

脆弱性は、Microsoft Web Deploy 4.0 でのシリアライズデータの処理に起因します。脆弱性が存在する Microsoft Web Deploy 4.0 では、認証済みアカウントであれば、利用者が任意のシリアライズデータを HTTP ヘッダーに挿入可能です。脆弱な Microsoft Web Deploy 4.0 への認証に成功した攻撃者は、悪意のあるシリアライズデータを送信して、遠隔から任意のコード実行を強制できます。

◆対策

Microsoft Web Deploy 4.0 のバージョンを 10.0.2001 またはそれよりも新しいものに更新してください。

◆関連情報

[1] Microsoft 公式

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-53772

[2] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2025-53772

[3] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-53772

◆エクスプロイト

以下の Web サイトにて、当該脆弱性を悪用して遠隔からの任意のコード実行を試みるエクスプロイトコードが公開されています。

GitHub - sailay1996/CVE-2025-53772

https://github.com/sailay1996/CVE-2025-53772/blob/main/CVE-2025-53772.py

#--- で始まる行は執筆者によるコメントです。

2025 年 8 月に公開された Microsoft Web Deploy 4.0 の脆弱性を悪用するエクスプロイトコードが公開されています。脆弱性の悪用に成功した攻撃者は、当該ソフトウェアの実行権限で、遠隔からの任意のコード実行が可能となります。ソフトウェアのバージョン更新により対策してください。

◆分析者コメント

脆弱性の悪用には、Microsoft Web Deploy 4.0 が稼働している Windows OS にログオンできるアカウントか、Microsoft Web Deploy 4.0 に登録されているアカウントの認証情報が必要です。脆弱性は IIS の実行権限で動作するため、デフォルトであれば NT AUTHORITY\Network Service アカウントでのコード実行となり、部分的な管理者権限しか直接的には得られませんが、SYSTEM 権限の奪取につながる特権 SeImpersonatePrivilege が付与されているため、SYSTEM 権限が奪取されてしまう可能性が高いです。ソフトウェアの更新とともに、認証情報の強化やネットワーク制御などによる対策を推奨します。

◆深刻度(CVSS)

[CVSS v3]

8.8

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2025-53772&vector=AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H&version=3.1&source=Microsoft%20Corporation

◆影響を受けるソフトウェア

Microsoft Web Deploy 4.0 のバージョン 10.0.2001 未満が当該脆弱性の影響を受けると報告されています。

◆解説

Microsoft Windows OS にて IIS(Internet Information Services)で構築された Web サーバーのアプリケーションの構築を支援するソフトウェアである Microsoft Web Deploy 4.0 にて、遠隔からの任意のコード実行につながる脆弱性が報告されています。

脆弱性は、Microsoft Web Deploy 4.0 でのシリアライズデータの処理に起因します。脆弱性が存在する Microsoft Web Deploy 4.0 では、認証済みアカウントであれば、利用者が任意のシリアライズデータを HTTP ヘッダーに挿入可能です。脆弱な Microsoft Web Deploy 4.0 への認証に成功した攻撃者は、悪意のあるシリアライズデータを送信して、遠隔から任意のコード実行を強制できます。

◆対策

Microsoft Web Deploy 4.0 のバージョンを 10.0.2001 またはそれよりも新しいものに更新してください。

◆関連情報

[1] Microsoft 公式

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-53772

[2] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2025-53772

[3] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-53772

◆エクスプロイト

以下の Web サイトにて、当該脆弱性を悪用して遠隔からの任意のコード実行を試みるエクスプロイトコードが公開されています。

GitHub - sailay1996/CVE-2025-53772

https://github.com/sailay1996/CVE-2025-53772/blob/main/CVE-2025-53772.py

#--- で始まる行は執筆者によるコメントです。