賞賛、誤解、戸惑い、興味 ~ セキュリティ診断標準化を市場はどう受けとめたか

「待ってました!」 診断サービスの“プロフェッショナル”的なユーザー企業はほぼ例外なく、標準化を行いサービスの質と量の安定供給を行う挑戦に、強く賛同したそうです。

製品・サービス・業界動向

業界動向

PR

最初にビジネスの進捗状況を尋ね、主要な経営数値に関し、以下の回答を得ました。

(1)診断社数 … のべ130社を超える企業に対しセキュリティ診断を提供

(2)新規顧客割合 … 新規引き合いが増加、現在約6割が新規

(3)リピート率:約4割、特にエンタープライズ顧客のリピート率が高い

●質問2:現在の診断員の人数は?

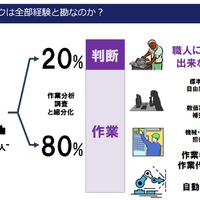

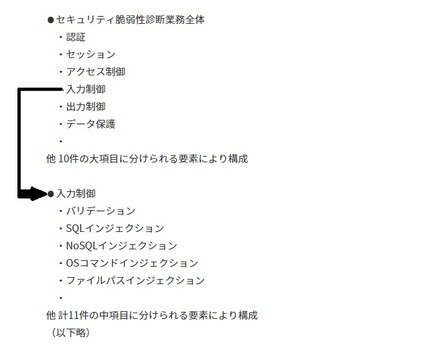

現在 SHIFT SECURITY には、総勢 50名を超える、脆弱性診断業務に従事するメンバーが在籍しているそうです。SHIFT SECURITY が短期間に人を増やすことができたのは、標準化の成功によって「採用」の問題が完全に解消されたことに尽きるでしょう。「正確性」「スピード」「伝達能力」など一定の基礎能力を持てば、どんな人でも(将来的にはたとえ日本語を解さない人材であっても)診断員として業務を行うことができる仕組を確立しています。

●質問3:標準化された診断サービスを歓迎したのはどんなユーザー企業か?

「待ってました!」 一部のユーザー企業は、診断サービス標準化をこう迎えたそうです。そのほとんどは「数多くの診断サービスを使い倒したヘビーユーザー層」で、社内の診断需要が多く、トップクラスの診断企業のほとんどすべてを利用してきた実績があり、それでも供給が足りず自社で診断員を育成し診断内製化を行っているような、いわば診断サービスの“プロフェッショナル”的なユーザー企業でした。彼らはほぼ例外なく、標準化を行いサービスの質と量の安定供給を行う挑戦に、強く賛同したそうです。

●質問4:標準化された診断サービスへのユーザー企業の反応は?

しかし、大多数のユーザー企業が、一度の説明では標準化の意義やメリットについて理解することができませんでした。SHIFT SECURITYがサービス内容を説明すると、その後でユーザー企業の担当者から返ってくる質問は決まっており、「なるほど、つまり御社は人ではなくツールによる診断がメインのサービスということですね」というやや見当外れな誤解だったそうです。

ハッカー型診断ではない = ツール型診断である

という、セキュリティ診断の歴史を、世代ひとつさかのぼった価値観からの勘違いといえるでしょう。

●質問5:診断サービスの標準化へのセキュリティ業界の反応は?

セキュリティ業界の反応はといえば、診断を行う現場の職人エンジニア層には残念ながらあまり肯定的な反応は存在しなかったそうです。SHIFT SECURITY の試みは、冒頭で挙げた例に従うなら「ジェダイの騎士が登場しない世界観で新作を作る」ようなものです。そこには、「そんなの私の好きだったスター・ウォーズじゃない」的な、大切なものがなくなったという思いが必ず存在することでしょう。

反対にセキュリティ企業の経営層や、診断事業の責任者らの関心は高く、サービス水準を向上させ、何より採用難の苦しみや引き抜きの恐れから脱却でき、事業を思うままにスケールさせうる有効な手段として、一定の評価を与えたということです。

《高橋 潤哉( Junya Takahashi )》

関連記事

この記事の写真

/

関連リンク

特集

アクセスランキング

-

ゆめタウン運営イズミへのランサムウェア攻撃、VPN 装置から侵入

-

範を示す ~ MITRE がサイバー攻撃被害公表

-

東急のネットワークに不正アクセス、連結子会社のファイルサーバでデータ読み出される

-

検診車で実施した胸部レントゲン検診が対象、川口市の集団検診業務委託先へランサムウェア攻撃

-

認証とID管理にガバナンスを ~ NTTデータ先端技術「VANADIS」で実現する「IGA(Identity Governance and Administration)」とはPR

-

脆弱性管理クラウド「yamory」SBOM 機能に関する特許取得

-

個人情報漏えいの疑いも ~ 八尾市立斎場職員が加重収賄罪ほかの容疑で逮捕

-

NRIセキュア 研修コンテンツ「セキュアEggs」基礎編オンデマンド提供、30日間アクセス可

-

DHCP のオプション 121 を利用した VPN のカプセル化回避の問題、VPN を使用していない状態に

-

runc におけるコンテナ内部からホスト OS への侵害が可能となるファイルディスクリプタ情報漏えいの脆弱性(Scan Tech Report)