総務省と経済産業省、警察庁の3省庁は3月16日、不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況について発表した。

3省庁では不正アクセス禁止法第10条第1項に基づき、不正アクセス行為が行われにくい環境構築のために、2022年1月1日から12月31日までの「不正アクセス行為の発生状況」と「アクセス制御機能に関する技術の研究開発の状況」を公表している。

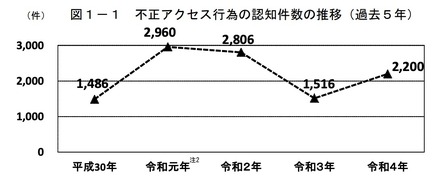

2022年の不正アクセス行為の認知状況としては、不正アクセス行為の認知件数は2,200件で前年(2021年)と比べ684件(約45.1%)増加している。

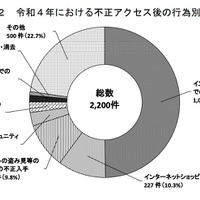

不正アクセス後に行われた行為では、「インターネットバンキングでの不正送金等」が最多の1,096件で約半数を占め、「インターネットショッピングでの不正購入」が227件、「メールの盗み見等の情報の不正入手」が215件と続いた。

2022年の不正アクセス禁止法違反事件の検挙件数・検挙人員は522件・257人で、前年(2021年)と比べ93件・22人増加した。違反行為別に見ると、「不正アクセス行為」が491件・243人で全体の90%以上を占めた。他には「識別符号取得行為」が8件・5人、「識別符号提供(助長)行為」が5件・5人、「識別符号保管行為」が16件・8人、「識別符号不正要求行為」が2件・2人であった。手口別に内訳を見ると、「識別符号窃用型」が482件と全体の90%以上を占めた。

![[インタビュー] セキュリティ人材育成は日本だけの課題ではない、デロイトサイバーチーム日蘭対談](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/21491.jpg)