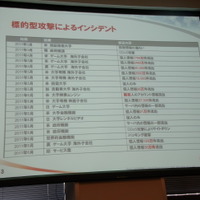

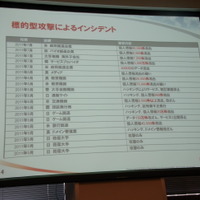

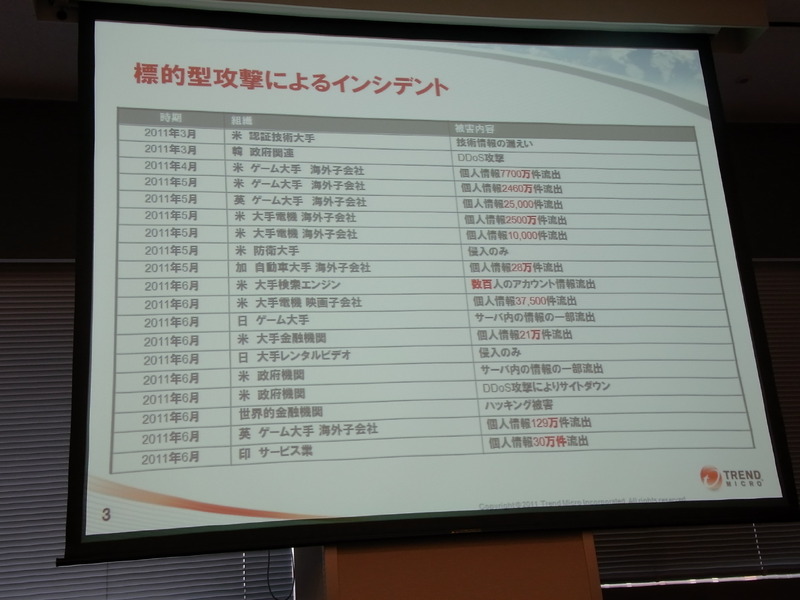

2011年に発生した標的型攻撃の一覧(トレンドマイクロ)

トレンドマイクロ株式会社は11月16日、都内で開催した新製品発表記者会見で、「国内における標的型攻撃の傾向と対策」と題した同社セキュリティエヴァンジェリスト染谷征良氏によるブリーフィングを行った。

インシデント・事故

インシデント・情報漏えい

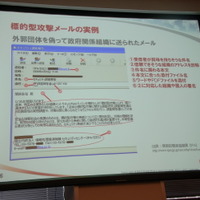

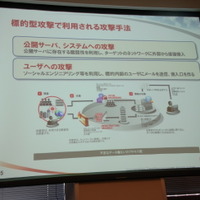

同社が公開情報をもとに作成した、2011年に発生した標的型攻撃によって発生したインシデントとその被害概要が示されたほか、IPAが公開した標的型攻撃メールの実例とともに、「事前調査」「攻撃実施」「感染端末をもとにした情報収集」などの攻撃概要を解説した。

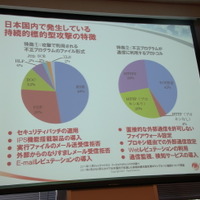

また、トレンドマイクロ リージョナルトレンドラボが、持続的標的型攻撃100件のサンプルを元に、持続的標的型攻撃の特徴を(1)不正プログラムのファイル形式、(2)不正プログラムが通信に利用するプロトコルを分析した結果を示した。

集計によれば不正プログラムのファイル形式は、EXEファイル48%、PDFファイル28%、DOC(MS Word)ファイル12%、HLPファイル6%、JTD(一太郎)ファイル2%などとなっており、ソフトウェアの脆弱性をつく攻撃はパッチの適用で防げる他、IPSの導入、EXEファイルメール送受信遮断等の対策を推奨した。

《ScanNetSecurity》

関連記事

この記事の写真

/