【インタビュー】マルウェア対策よりハッキング対策、標的型サイバー攻撃対策

標的型サイバー攻撃の実態と、対策製品の種類と用途、具体的製品名称、それぞれの有効性について、最新のサイバー脅威に詳しい株式会社ラックの上級サイバー分析官、岩井博樹氏に聞いた。

特集

特集

――ラックでは「標的型サイバー攻撃」をどのように定義しているのでしょう。

標的型サイバー攻撃という言葉には、実は非常に多くの手法や攻撃、概念が含まれています。IPAが注意喚起している「新しいタイプの攻撃」も標的型サイバー攻撃を指していますし、APT攻撃と呼ばれることもあります。今回のお話では、「ソーシャルハッキングによって標的について詳しく調べ、ソーシャルエンジニアの手法を活用したメールをピンポイントで標的に送り、添付ファイルを開かせるなどし、メールの本文にあるURLリンクをクリックさせて感染させ、企業や組織に侵入する攻撃」と定義します。

もちろん、メール以外にUSBメモリや、最近ではSDカードなどを標的に送りつけるケースもあり、こういったメディアの活用度の高い報道機関などで確認されています。なお、「APT攻撃」も標的型サイバー攻撃とほぼ同義ですが、マカフィーのブログにもあるようにもともとは軍事関係、特にスパイ活動全般を指す言葉でした。

――「標的型サイバー攻撃」と従来のサイバー攻撃の本質的な違いはなんでしょう。

これまでのサイバー攻撃は、無差別にマルウェアをばらまいて大量感染させるものが中心でした。最近では、ある程度標的を絞っての金銭目的の攻撃が多いように思えます。目的の観点での本質的な違いは、標的型サイバー攻撃の場合は従来通りの「金銭目的」に加え「スパイ行為」「破壊行為」の3つの目的があることです。なお、ソニーなどへのアノニマスによる攻撃も標的型サイバー攻撃に似ていますが、攻撃者が公表する点などにおいて異なるといえるでしょう。

特にスパイ行為は報道されるケースも多く、非常に目立っています。実際、標的型サイバー攻撃のほとんどがスパイ行為を目的としています。そして、スパイ行為による情報を得たいと思う組織などが直接手を下さないケースもあります。つまり、被害端末を解析していると「雇われハッカー」の存在が見え隠れしているのです。またマルウェアが中国語で生成されていたり、プロパティが中国語だったりと、中国語圏からの攻撃を臭わす傾向もみえます。マルウェアを中国語から英語に書き換えている(アップデートしている)途中のPCを回収できたケースもありました。

破壊行為は被害者が気づいていないだけで、実際にはかなり行われているとみられます。たとえばハードウェア障害で相談を受けることがあるのですが、調べてみると障害ではなく、外部から侵入されていたということが少なくありません。マスターブートレコードが消されていたりするのです。ハードウェア障害と思われるとき、たいていはクリーンインストールしてしまいます。しかし、データを復元し解析してみると、実は侵入され破壊されていたというケースも多いと思われます。

――標的型サイバー攻撃の手口や特徴、また被害を受けている場合の特徴などについて教えてください。

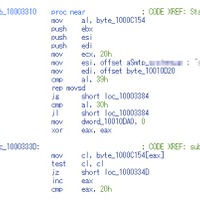

手口としては「すり抜けること」が前提です。入口の部分はかなりの確率で通過してしまうのが現状で、侵入後はSMBプロトコルを利用し通常の通信を装いながら、中へ中へと侵入していきます。メールの添付ファイルやURLリンク先から実行された「ドロッパー」がトロイの木馬をインストールする。その後C&Cサーバに接続し、収集した情報を送信するという流れです。

また「内部で何が起きているかわからない」というお客様の社内ネットワークのトラフィックを解析すると、通常通信とはいえ「ドメイン管理者アカウント」(そのドメインでの最高権限)による通信が多いんです。その権限を奪取されている時点で、すでに通常の状態ではありません。これは社内ネットワークをちゃんとモニタリング、ロギングしていれば気づくことです。しかし、それがなかなか難しいという企業が多く、気づかないのが現状なのです。

企業などの心構えという点では、「ドメイン管理者アカウントのパスワードを破られるかも知れない」と日頃から気を遣っている企業は、ドメイン管理者アカウントによるログオンが発生した際に管理者へメールで通知する仕組みを導入するなどしており、早期発見が可能です。一方、たくさんのドメインを作って放置しているような企業は気づきにくく、被害が大きくなる傾向があります。こういった心構えは、標的型攻撃だけでなく内部犯罪においても有効です。

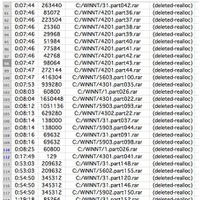

標的型メールは、当社のデータを平均すると、1万人規模の企業で5名から10名に届きます。そのうち悪用されるPCは2~3台です。たとえ5台が感染しても同様です。これは攻撃者も人数が少ないためで、操れる台数に限界があるのです。トロイの木馬で1~2台感染させたら、あとはSMBプロトコルを使って侵入していきます。たとえば、ボットネットはどんどん拡散しようとしますが、標的型サイバー攻撃ではこういったマルウェアは使用せず、検知されないようにします。これも特徴といえるでしょう。

しばしば「100台の感染が見つかった」という報道がありますが、発見された感染PCは利用された後のもので、親玉は見つからないように活動を休止するなどします。通信経路も途中で切り替えており、辿れないようにしています。このように標的型サイバー攻撃の攻撃者の目的は明確であり、考え抜かれていることが特徴です。ボットとは全然違うのです。まとめると、「マルウェア対策というよりハッキング対策(サイバー攻撃による情報窃取等への対策)が必要」であること、「ハッカーvs組織というのが背後にはっきりと見える」ことが挙げられます。

――ありがとうございました。次回は標的型サイバー攻撃に有効な対策についてうかがいます。

関連記事

この記事の写真

/