セキュリティ予測の通りに従来の手法を改良したマルウェアを複数確認(トレンドマイクロ)

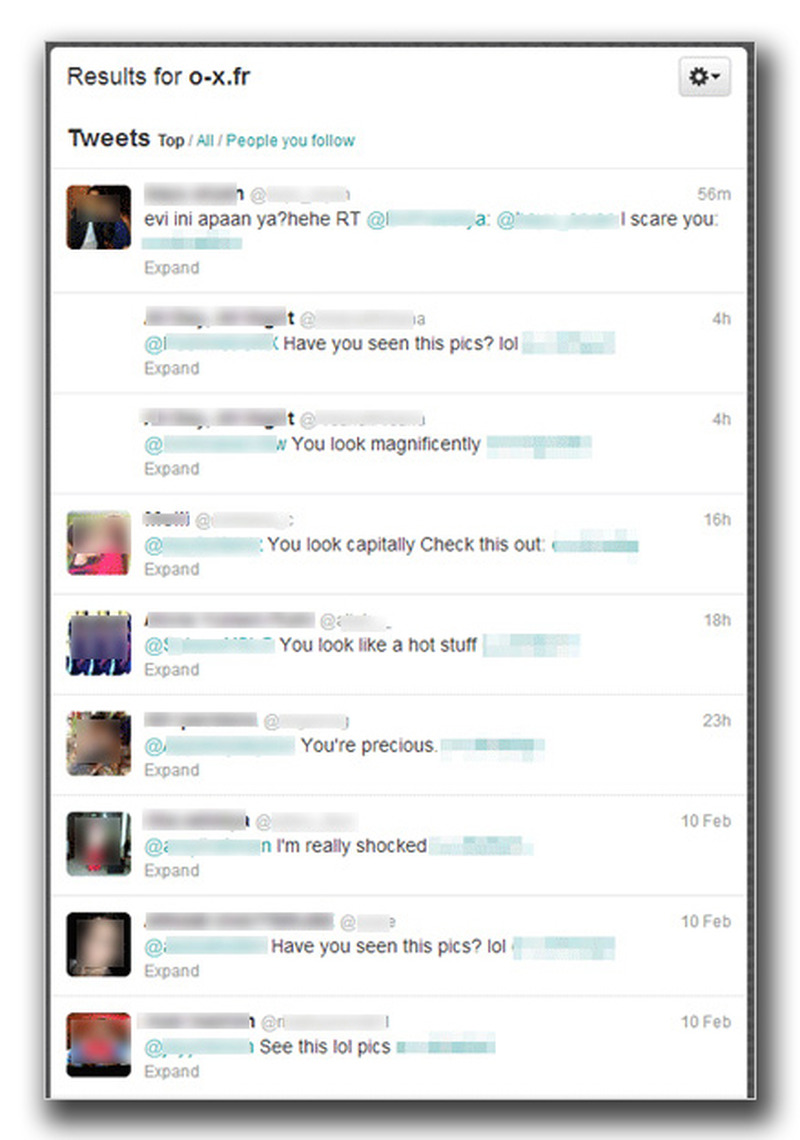

トレンドマイクロは、検出を逃れるために特定の手法を駆使する従来の不正プログラムの亜種や脅威である一連の事例について、2月中旬に報告を受けたとブログで公開している。

脆弱性と脅威

脅威動向

また「TROJ_BANKER.JBR」は、米国のSSL認証局「DigiCert」によって発行された有効なデジタル証明書の悪用が確認された。この不正プログラムはPDFファイルを装っており、デジタル証明書が悪用されていた。さらに、32bit対応の不正プログラムに比べて検出がより困難な、64bit対応の不正プログラム「TROJ64_INSTOL.USR」も確認されている。

こういった事例から、不正プログラムの作成者は新たな脅威を拡散するのではなく、ツールをさらに改良するか、またはどのようにこれらの攻撃を行うかといったことに焦点を当てている。特にセキュリティ研究者やベンダが行っている対策を回避するための隠ぺい手口に特定の進展が見られるとしている。なお、この傾向は同社が2013年に発表した「2013年におけるセキュリティ予測」でも指摘されている。

関連記事

この記事の写真

/