旧版「Parallels Plesk Panel」でサイト改ざんや不正ログインの可能性(JPCERT/CC)

JPCERT/CCは、サーバ上に不正なApacheモジュールが設置されたことにより、Webサイト閲覧時に意図しないJavaScriptが挿入されるWeb改ざんに関する報告を多数受けていることから、旧バージョンの「Parallels Plesk Panel」の利用に関する注意喚起を発表した。

脆弱性と脅威

セキュリティホール・脆弱性

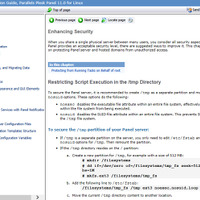

同センタ―が入手した情報によると、これらのサイトではサポート期限切れのバージョンを含む旧バージョンのParallels Plesk Panelが多く使われていた。今回のWeb改ざん事例の全てが脆弱性を起因とするものであるとは確認できていないが、脆弱性を内在した状態で運用を行っている場合、攻撃者によって脆弱性を突かれ被害を受ける可能性があるため、OSや製品に含まれるその他のソフトウェアも含め、最新の状態にアップデートすることを勧めている。

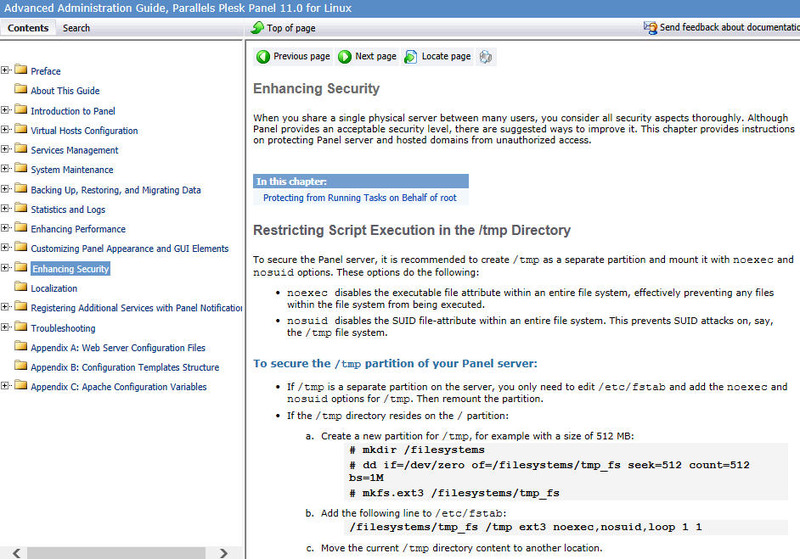

なお、一部の攻撃では、旧バージョンのParallels Plesk Panelに存在する SQLインジェクションの脆弱性を用いてアカウント情報が窃取されたり、初期設定のパスワードや簡易なパスワードを設定している場合には辞書攻撃によりアカウント情報が特定され、不正なログインが行われている事例も確認しているという。またログイン後、Parallels Plesk Panelの cron manager機能を用いて不正なスクリプトを動作させ、結果として不正なApacheモジュールが設置されているケースも確認している。

関連記事

この記事の写真

/