引き続き脆弱性を悪用する攻撃が猛威--5月度レポート(マカフィー)

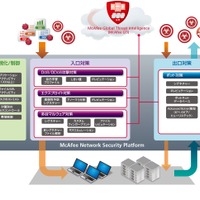

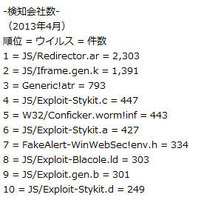

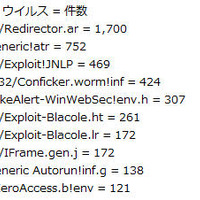

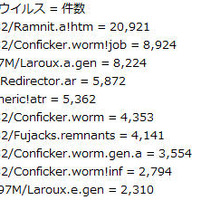

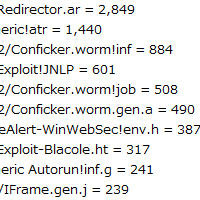

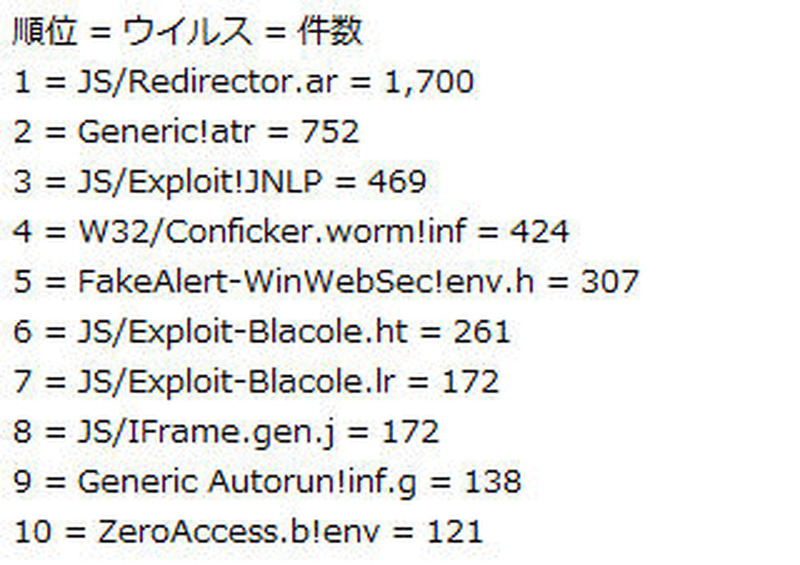

マカフィーは、2013年5月のサイバー脅威の状況を発表した。脆弱性を悪用したドライブ・バイ・ダウンロード攻撃に関連した脅威が引き続き上位を占めている。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

ドライブ・バイ・ダウンロード攻撃では、最終的に偽セキュリティソフトウェアや、Zeusといったオンライン金融サイトの認証情報を盗むトロイの木馬、ZeroAccessといったルートキット機能をもつマルウェアなどに感染する事例が多く報告されている。実際、検知会社数5位の「FakeAlert-WinSebSec!env.h」は偽セキュリティソフトウェアであり、10位の「ZeroAccess.b!env」ZeroAccessの一亜種。こういった攻撃では、Internet Explorer、Adobe Reader(PDF)、Adobe Flash、JRE(Java Runtime Environment)といった脆弱性が悪用されている。

関連記事

この記事の写真

/