【Interop 2013】端末の中を仮想的に分離し必要なアプリケーション、ビジネス領域のみを企業が管理(F5ネットワークス)

F5ネットワークスは、同社のBYODソリューションをBYOD 2.0として紹介していた。

製品・サービス・業界動向

新製品・新サービス

現状のBYOD 1.0は、個人で購入した端末をすべて企業の管理下に置くこと。これにより、ユーザーは数個の業務アプリケーションをスマートフォンで使う場合にも完全に管理されてしまい、転籍、転職の際には、個人所有であるにもかかわらず端末の中身が全部消えてしまうといった問題点が発生する。管理者にとっても、たとえば個人の写真など業務に関係のない部分に会社の帯域を使わなければならずコストがかかる。

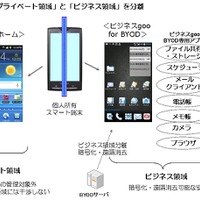

これに対して、BYOD 2.0は必要なアプリケーションのみ、ビジネス領域のみを管理するというもの。つまり端末の中を仮想的に分離してしまうものだ。これにより、会社の文書を個人端末にコピーしたりといったことを制御し、ガバナンスやセキュリティを保っていく。管理するには何らかの実装が必要になってくるが、目玉となっているのがアプリケーションをラップでくるむイメージの“Wrapper”機能だ。一方で、企業から非常に多くの要望がでていたというのが、アプリケーションストアだ。従来のアップルやGoogleなどのようなストアではなく、企業内のサーバにストアを立ててそこからアプリケーションを配信したいというニーズが多いという。同ソリューションでは、このニーズにも対応している。

【Interop 2013 Vol.63(動画)】個人端末をビジネスで利用するBYOD 2.0……F5が提案

《編集部@RBB TODAY》

関連記事

-

【Interop 2013】FortiGateアプライアンスによる標的型攻撃対策や安全なBYOD・スマートデバイスなどの各種ソリューションを展示(フォーティネットジャパン)

製品・サービス・業界動向 -

デバイス内を分離するBYODアプリを提供開始(NTTレゾナント)

製品・サービス・業界動向 -

統合型BYODソリューションを発表、時間や場所を指定して通信や特定の機能をロックすることも可能(アルバネットワークス)

製品・サービス・業界動向 -

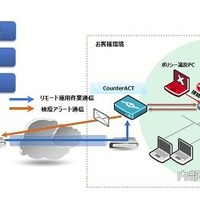

「BYOD検疫導入・運用サービス」の提供開始、ネットワーク通信から接続されたスマートデバイスやPCなどの端末をすべて把握可能に(ソフトバンク・テクノロジー)

製品・サービス・業界動向

この記事の写真

/