日本の安全保障を狙う攻撃を確認、添付ファイルのクリックでPC乗っ取りも(エフセキュアブログ)

サイバーディフェンス研究所の福森大喜氏は、ゲストブロガーとして参加するエフセキュアブログで、日本の安全保障に関する業務に携わる人たちに対してマルウェア付きのメールが届いているとして、その手口を紹介している。

脆弱性と脅威

脅威動向

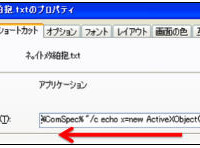

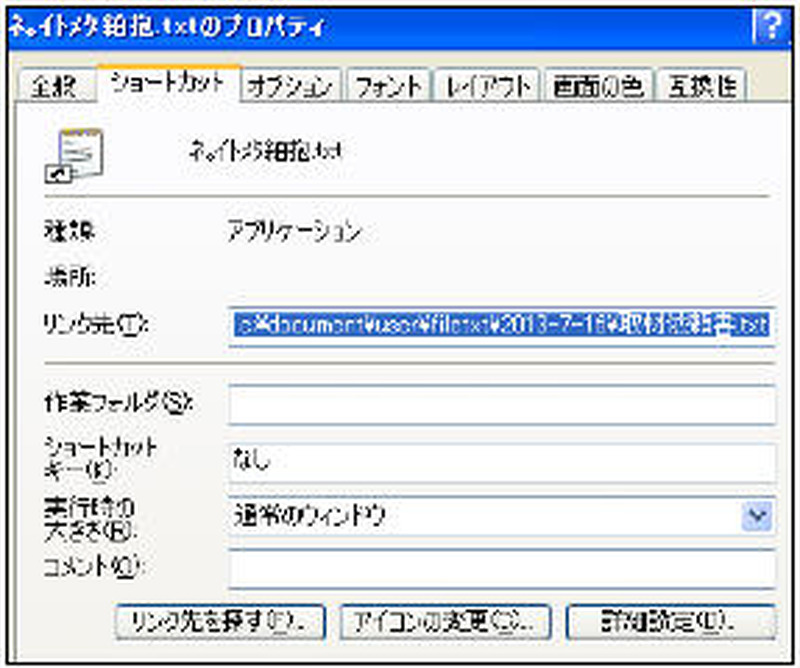

プロパティを確認すると、確かにtxtファイルへのショートカットになっているように見える。しかし、リンク先の欄を左にスクロールしていくと、別の文字列が出てきて、本当のリンク先は%ComSpec% ...であることがわかる。%ComSpec%というのはコマンドプロンプト(cmd.exe)を意味するので、このリンク先の欄で攻撃者が指定した命令を実行させられてしまう、つまりは攻撃者にPCを乗っ取られてしまうことになる。今回の事例では、もしショートカットをクリックしてしまうと、感染したPCのフォルダやファイルの情報を盗み出し、最終的にはPC内のファイルの内容を盗み出す仕組みになっていた。福森氏は、人から送られてきたショートカットはクリックしてはいけないと警告している。

関連記事

この記事の写真

/