SAPソフトを標的とするトロイの木馬を確認、今後の展開に注意(Dr.WEB)

Dr.WEBは、SAPエンタープライズソフトウェアを標的とする悪意のあるプログラムについて注意喚起を発表した。

脆弱性と脅威

脅威動向

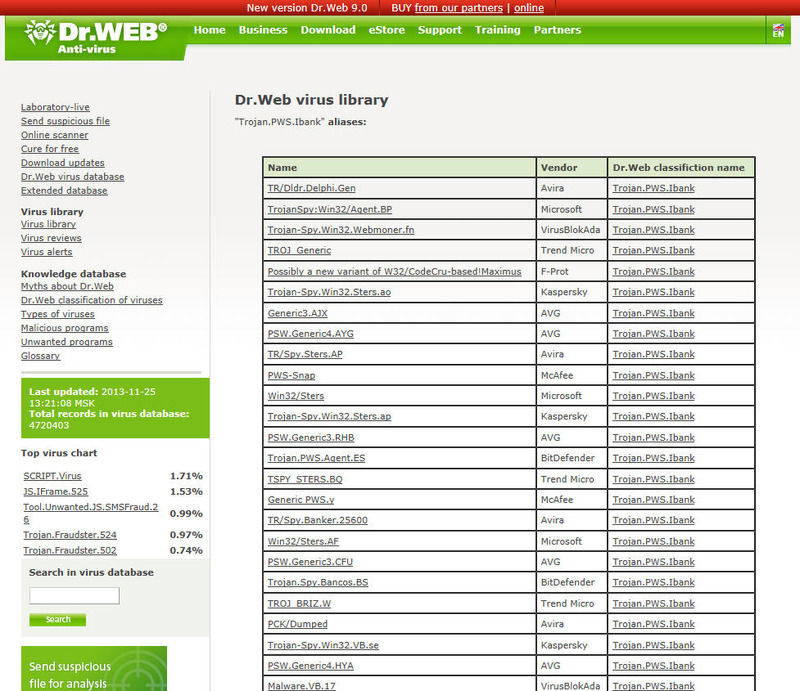

また、実行中のアプリケーションの名前を判別するルーチンが追加されており、その中にはSAPエンタープライズソフトウェアも含まれている。このソフトウェアは売上や税金などを管理するための多くのコンポーネントが組み込まれているため、結果として大量の機密情報を扱う。「Trojan.PWS.Ibank」は、ユーザのパスワードを盗んだり、ウイルス対策会社のサイトへのアクセスをブロックしたり、C&Cサーバから受け取ったコマンドを実行するほか、感染PC上にプロキシサーバやVNCサーバを起動したり、OSやブートセクターに修復不可能なダメージを与えるといった動作を行う。現在のところSAPの存在の確認と動作中のプロセスへのコードの挿入のみ動作しか確認されておらず、大きな損害は発生していない。ただし、今後大きな脅威に発展する可能性もあるとしている。

関連記事

この記事の写真

/