一部サーバのwikiにおいてリダイレクトするスクリプトの設置、wikiパスワード再発行ページの改ざんも確認(アットフリークス)

無料ホームページレンタルサービス「@wiki」(運営元:アットフリークス)は3月9日19時、ユーザーデータの流出に関して、追加情報を公開した。警察に相談を行ったことなどが、あらためて発表された。

インシデント・事故

インシデント・情報漏えい

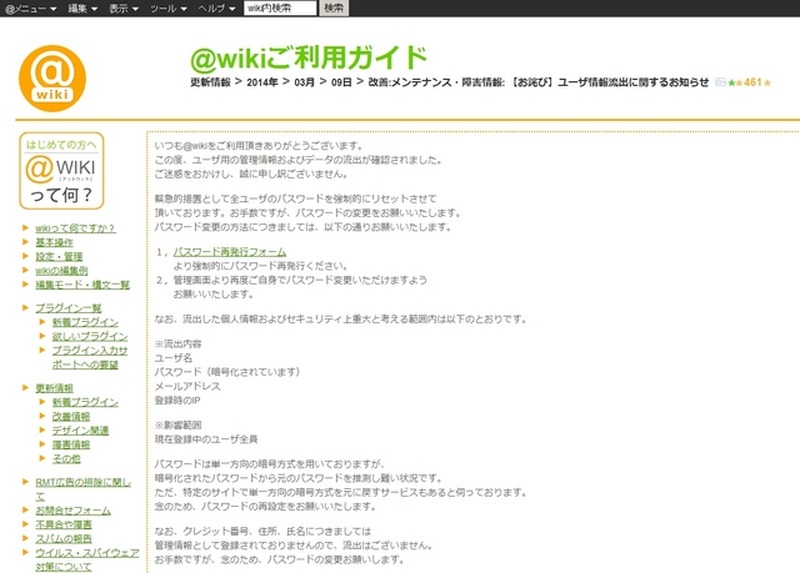

「@wiki」は、コンテンツ作成システム「wiki」を利用したサービス。同日に、ユーザー名、パスワード(暗号済み)、メールアドレス、登録時のIPが流出したことが公表され、緊急的措置として全ユーザーのパスワードを強制的にリセットしていた。

今回あらためて、警察との協議のほか、一部のサーバのwikiにおいて、リダイレクトするスクリプトが設置されていたこと、wikiパスワード再発行ページが改ざんされていたことなどが発表された。なおJavaScriptの改ざん、ウイルスの混入・設置、open2chへの攻撃などは確認されていないという。

今後は、警察と相談の上、対処を進めるとのこと。

「@wiki」追加発表……パスワード再発行ページなどが改ざん被害、警察に相談も

《冨岡晶@RBB TODAY》

関連記事

この記事の写真

/