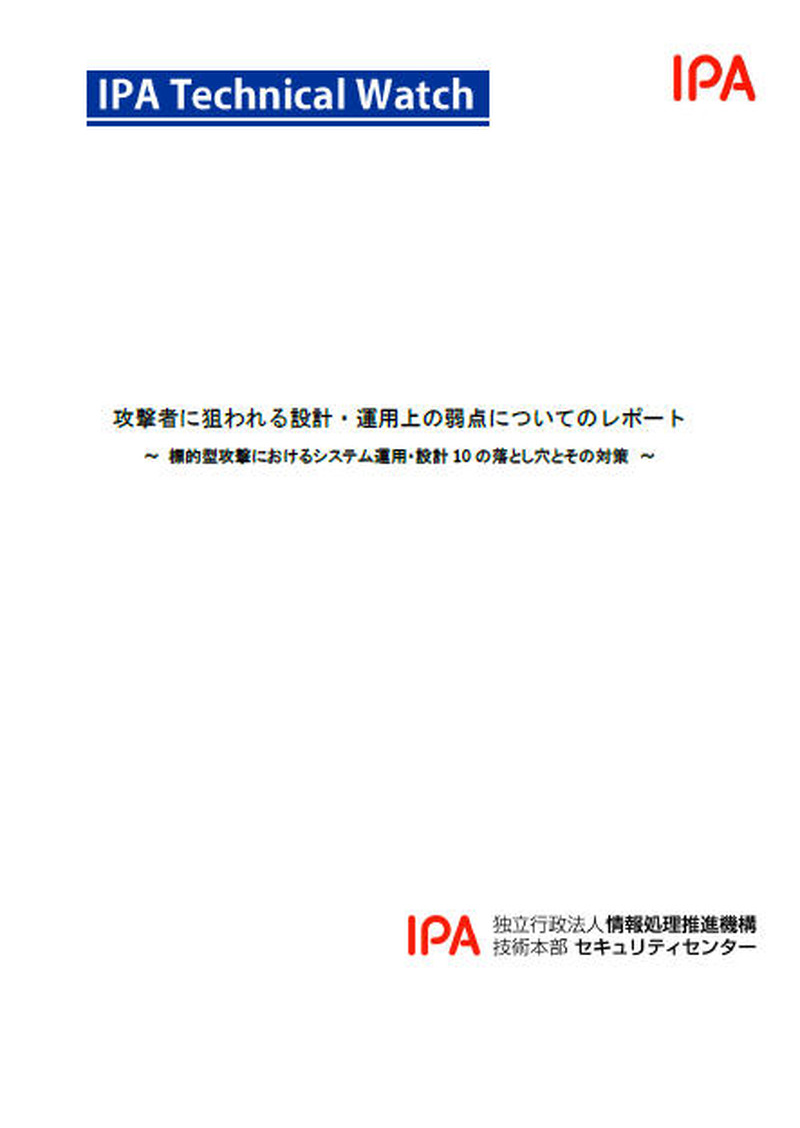

システム運用・設計における10の落とし穴(IPA)

IPAは、IPAテクニカルウォッチ「攻撃者に狙われる設計・運用上の弱点についてのレポート~標的型攻撃におけるシステム運用・設計10の落とし穴とその対策~」を作成、公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

レポートでは、設計上・運用上の弱点を生む10の落とし穴として「メールチェックとサーバ等の運用管理用の端末が同一」「分離できていないネットワーク」「止められないファイル共有サービス」「初期キッティングで配布される共通のローカルAdministrator」「使いこなせないWindowsセキュリティログ」「パッチ配布のためのDomain Admin」「ファイアウォールのフィルタリングルール形骸化」「不足している認証プロキシの活用とログ分析」「なんでも通すCONNECTメソッド」「放置される長期間のhttpセッション」を挙げ、それぞれについて詳しく解説している。

関連記事

この記事の写真

/