Heartbleed攻撃を日本国内の複数のTokyo SOC顧客で検知、被害はなし(日本IBM)

日本IBMは、2014年4月に公開されたOpenSSLの脆弱性(CVE-2014-0160)を悪用する攻撃(Heartbleed攻撃)をTokyo SOCにおいて確認したと発表した。

脆弱性と脅威

脅威動向

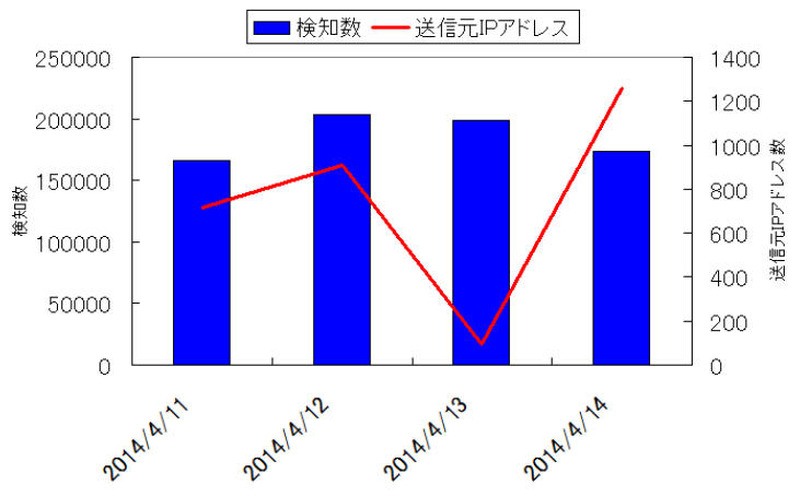

Heartbleed攻撃は、多数の送信元より世界的に活動が確認されており、そのほとんどは脆弱性の有無を調査するための調査行為と考えられるとしている。Tokyo SOCの顧客に対するHeartbleed攻撃の送信元IPアドレス数および検知数の推移では、4月13日はやや減少しているが、全体として攻撃の送信元アドレスは増加傾向にあるとみられる。攻撃の送信元IPアドレスの国は、アメリカ、中国、ロシアが多くなっているが、全部で40カ国以上の送信元から攻撃が発生している。

関連記事

この記事の写真

/