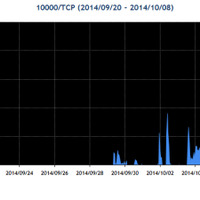

「Webmin」の「GNU bash」脆弱性を狙う攻撃の増加を確認(JPCERT/CC)

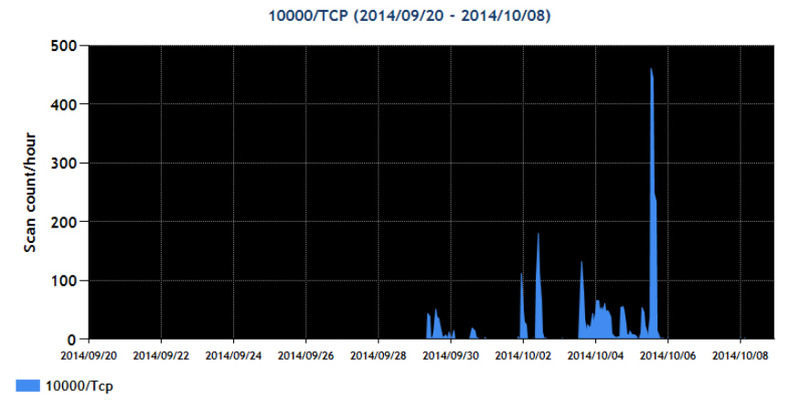

JPCERT/CCは、TCP 10000番ポートへのスキャンの増加に関する注意喚起を発表した。

脆弱性と脅威

脅威動向

JPCERT/CCでは、Webminと脆弱性の影響を受けるバージョンのGNU bashが動作する環境で、Webminの権限で任意のコードが実行可能であることを確認している(Webminは標準インストールでroot権限で動作)。TCP 10000番ポートへのスキャンを行ってきた一部の送信元IPアドレスにおいて、Webmin のログイン画面と推測される応答を確認している。このため、Webminが稼働するサーバが攻撃を受けた結果、第三者への攻撃の踏み台とされ、さらにTCP 10000番ポートに対するスキャンの増加の原因であると考えている。

10月10日現在、TCP 10000番ポートを対象としたスキャンが継続していることから、今後も対策を行っていないサーバが攻撃を受け、第三者への攻撃などに使用される可能性がある。JPCERT/CCでは、影響を受けるバージョンのWebminおよびGNU bashを使用している場合は、十分なテストを実施の上、WebminおよびGNU bashに修正済みバージョンの適用を検討するよう呼びかけている。

関連記事

この記事の写真

/