被害者の預金の不正送金プロセスを効率化するツールを分析(アカマイ)

アカマイは、バンキング詐欺におけるYummba Webインジェクトツールの使用について、銀行および企業に注意を呼びかける新しい「サイバーセキュリティThreat Advisory(脅威アドバイザリ)」を発行した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

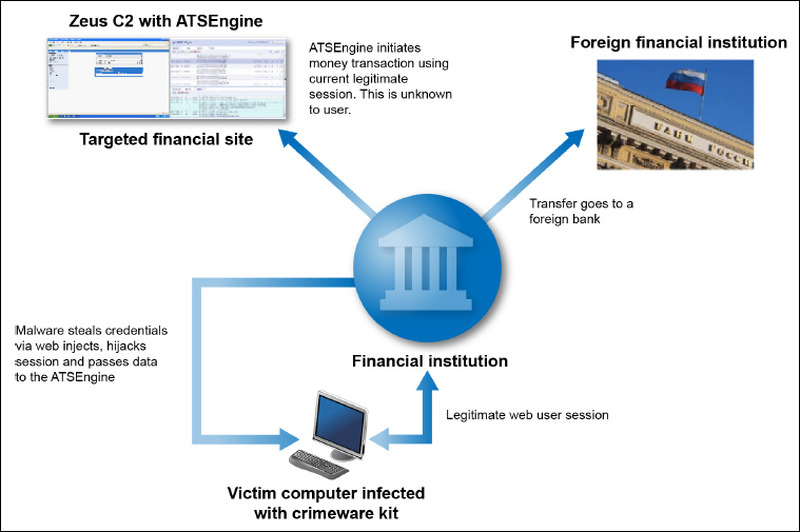

アドバイザリでは、長年にわたりさまざまなサイバー犯罪に使用されてきた「Zeusクライムウェア」が、YummbaカスタムWebインジェクトで追加された機能によって危険性がさらに増したとしている。活動状態で流通しているWebインジェクト攻撃には、口座情報や盗んだログイン情報を報告する単純な攻撃から、ATSEngineを利用して攻撃者が制御する口座への自動送金を行う非常に高度なWebインジェクトまで、さまざまな複雑さを備えたものがあるという。

個々のYummba Webインジェクトは、特定の金融機関のWebサイトと同じルック&フィールにカスタマイズされ、ユーザを騙してバンキング用ログイン情報を入力させる。さらに、悪質な自動送金システム(ATSEngine)と連動して動作することにより、被害者の預金を第三者の口座に送金するプロセスを効率化する。その結果、Yummba Webインジェクトを使用する悪意ある攻撃者は、顧客がオンラインバンキングサイトにアクセスしたときに動的コンテンツをWebの表示に挿入し、ユーザのセッションから情報を盗み、即時かつ自動的に被害者の口座から預金を転送することができるという。アドバイザリでは、Yummba Webインジェクトツールの脅威に関する分析と詳細情報を掲載している。

関連記事

この記事の写真

/