複数のBIOS実装に脆弱性、ただし攻撃者は物理メモリにアクセスする必要(JVN)

IPAおよびJPCERT/CCは、複数のBIOS実装には、SMRAM領域外のメモリを参照する、安全でないシステム管理モード(SMM)での関数呼び出しが可能な問題が存在すると「JVN」で発表した。

脆弱性と脅威

セキュリティホール・脆弱性

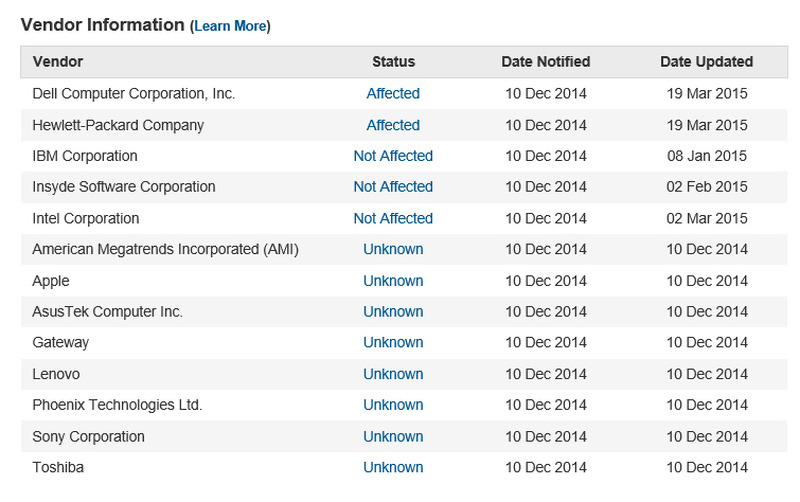

影響を受けるシステムは複数存在し、CERT/CCの情報によるとデルおよびHPのシステムが影響を受け、IBM、INSYDEソフトウェア、インテルのシステムは影響を受けないとしている(他は「不明」)。本脆弱性が悪用されると、システムにログイン可能な攻撃者によってSMMのコンテキスト内で任意のコードを実行され、Secure Boot を回避される可能性がある。また、保護された範囲レジスタを使用しないシステムでは、攻撃者によってファームウェアを書き換えられる可能性がある。なお、本脆弱性を悪用するためには、攻撃者は物理メモリにアクセスする必要がある。JVNでは、開発者が提供する情報やCERT/CCの情報をもとに対策方法を検討するよう呼びかけている。

関連記事

この記事の写真

/