「Angler Exploit Kit」によりEmdiviおよびZeusVMの感染が増加(ラック)

ラックは、同社のセキュリティ監視センター「JSOC」によるセキュリティレポート「JSOC INSIGHT vol.10」を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

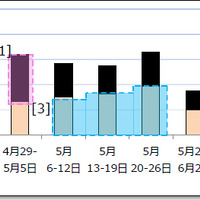

インターネットからの攻撃による重要インシデントは、件数は前回とほぼ同数であるが、その内訳は変化している。具体的には、HeartBleed攻撃の件数が増加し、不審なファイルアップロード攻撃の件数が減少した。HeartBleed攻撃の件数が増加した要因は、特定の顧客に脆弱なホストが存在し、同様の攻撃が繰り返し行われたためだという。一方で、ネットワーク内部から発生した重要インシデントの件数が大幅に減少したのは、特定の顧客で継続していたマルウェア感染への対応が完了したためとしている。

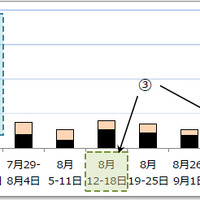

またレポートでは、注目のトピックとして「エクスプロイトキットの増加とZeusVMの関係について」「BINDに存在するサービス不能の脆弱性(CVE-2015-5477)について」を取り上げている。システム侵入を目的としたツールキット「Angler Exploit Kit」の増加により、ZeusVMに感染した通信が増加した。なお、Emdiviの感染通信は8月以降は検知していないという。BINDの脆弱性については、JSOCでは攻撃通信は見知していないが、すでに実証コードが公開されており、悪用が非常に容易なため早急なアップデートを呼びかけている。

関連記事

この記事の写真

/