Netis/Netcore社製ルータを探索するパケットが増加--定点観測レポート(JPCERT/CC)

JPCERT/CCは、2015年10月から12月における「インターネット定点観測レポート」を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

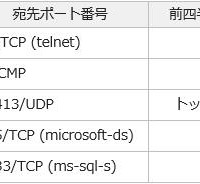

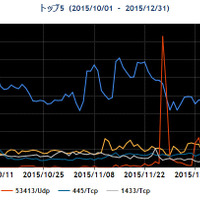

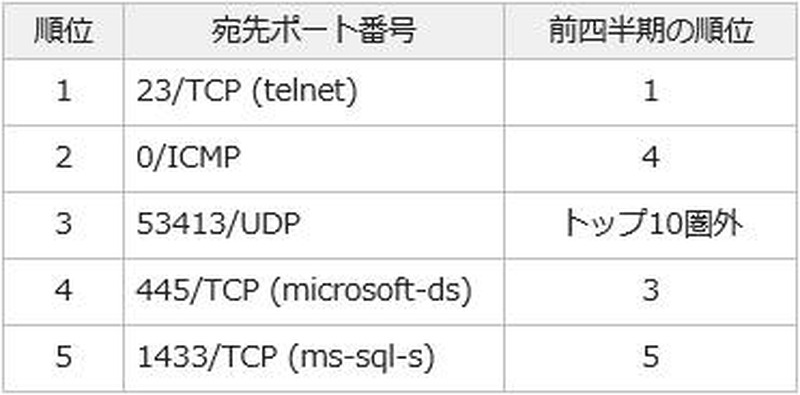

同四半期における宛先ポート番号トップ5は、1位「23/TCP(telnet)」(前四半期1位)、2位「0/ICMP」(同4位)、3位「53413/UDP」(同トップ10圏外)、4位「445/TCP(microsoft-ds)」(同3位)、5位「1433/TCP(ms-sql-s)」(同5位)となった。急上昇した「53413/UDP」は、トレンドマイクロのブログ記事によると、脆弱性のあるNetis/Netcore社製のルータ製品を探索する目的と思われる。

送信元地域トップ5では、1位「中国」(同1位)、2位「米国」(同2位)、3位「台湾」(同4位)、4位「ロシア」(同7位)5位「韓国」(同8位)となっている。また、同四半期に注目された現象として、「制御機器の探索を目的としたパケットとツールの存在」「IoT機器を送信元としたルータ探索活動」を挙げている。

関連記事

この記事の写真

/