インシデント報告が29%増加、スキャンが半数を超える--四半期レポート(JPCERT/CC)

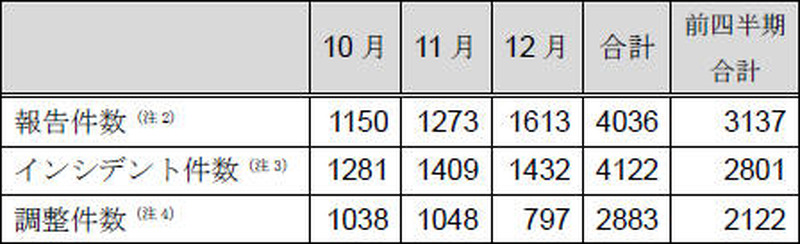

JPCERT/CCは、2016年10月1日から12月31日までの四半期における「インシデント報告対応レポート」および「活動概要」を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

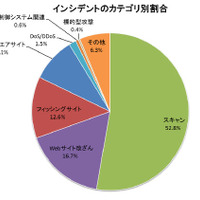

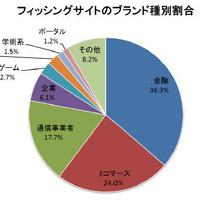

インシデントの内訳は「スキャン」が52.8%、「Webサイト改ざん」が16.7%、「フィッシングサイト」が12.6%を占めた。フィッシングサイト全体では、金融機関のサイトを装ったものが36.3%、Eコマースサイトを装ったものが24.0%を占めている。本四半期に報告が寄せられたフィッシングサイトの件数は521件で、前四半期の467件から12%増加し、前年度同期(474件)との比較では10%の増加となっている。

活動概要では、2016年10月24日から27日にかけて、JPCERT/CCが現地ホストとなった「APCERT年次総会2016の開催」、新たに制御システムセキュリティアセスメントサービスを開始するとともに制御システムセキュリティに関する2件の資料を公開した「制御システムセキュリティに関するJPCERT/CCの新たな取り組み」、「CVE Board のメンバーにJPCERT/CCスタッフが就任」の3つををトピックに挙げている。

関連記事

この記事の写真

/