複数のWiMAXルータに、デバイスの管理者権限を取得される脆弱性(JVN)

IPAおよびJPCERT/CCは、libmtk 向けの httpd プラグインを使用する複数のWiMAXルータに認証回避の脆弱性が存在すると「JVN」で発表した。

脆弱性と脅威

セキュリティホール・脆弱性

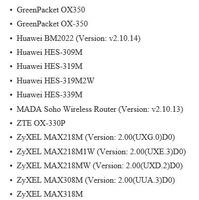

MediaTek SDKのライブラリ libmtk 向けの httpd プラグインを使用する複数のWiMAXルータには、認証回避の脆弱性(CVE-2017-3216)が存在する。この脆弱性が悪用されると、リモートの第三者からのPOSTリクエストを処理することで、デバイスの管理者パスワードを変更される可能性があり、結果としてデバイスの管理者権限を取得される可能性がある。

JVNでは、「ルータのWebインタフェースへのアクセスを、信頼できるクライアントからのアクセスのみに制限する」「リモート管理機能を無効にし、インターネット側からWebインタフェースにアクセスできないようにする」といったワークアラウンドの実施により、本脆弱性の影響を軽減できるとしている。

関連記事

この記事の写真

/

![[速報] Interop Tokyo 2017 Best of Show Award 2017 セキュリティカテゴリ受賞プロダクト一覧と受賞理由 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/22415.jpg)