独立行政法人 情報処理推進機構(IPA)は1月31日、「暗号に関する国内外のガイドラインの実態調査の調査報告書」を公開した。同調査は、国内のIT担当者向けにアンケート調査を実施し、暗号の利活用に関する課題やニーズを明らかにするとともに、国内外におけるガイドライン等の整備状況とあわせて総合的に分析することで、今後作成を検討すべきガイドラインの対象を明確化することを目的に実施したもの。

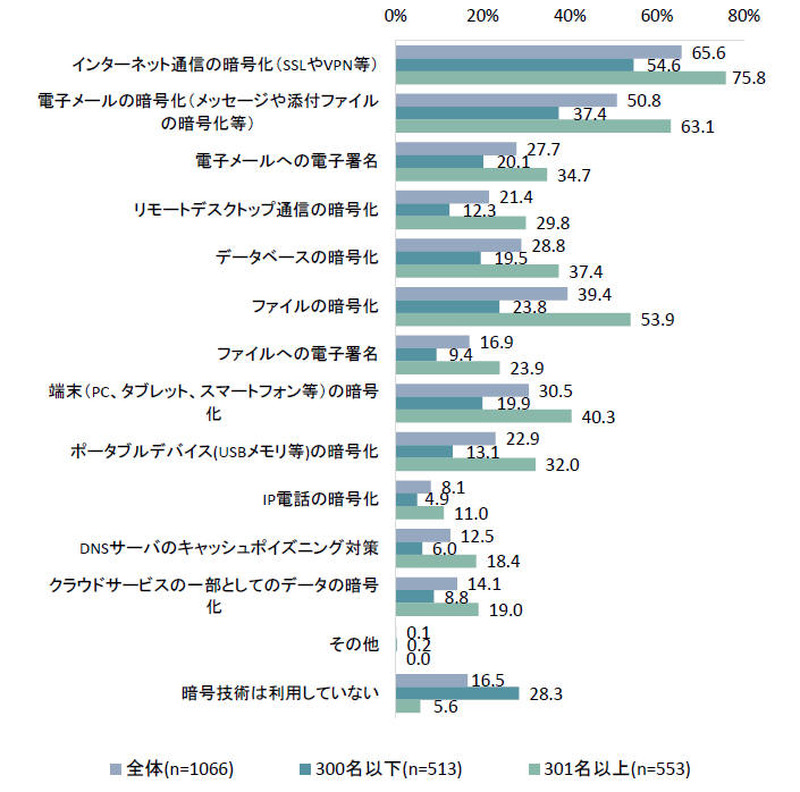

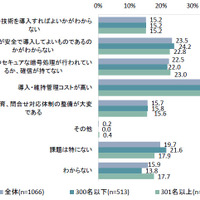

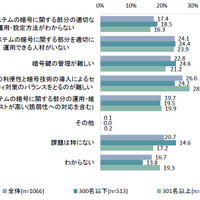

調査結果によると、中小企業に比べ大企業のほうが暗号製品・技術の利用・運用基準の整備が進んでいる。しかし、暗号技術を利用したシステム関連製品の選定・導入時や利用・運用時の課題については企業規模による差はほとんどななかった。選定・導入時では、コストに加えて企業の担当者が暗号技術を適切に評価し、導入することを課題として捉えており、利用・運用時では、暗号の適切な運用が課題となっているとしている。

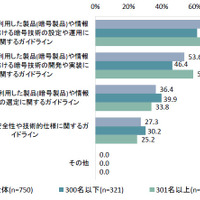

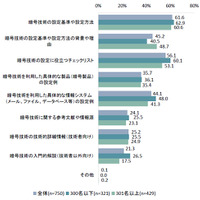

暗号の利活用に関するガイドラインに関しては、約7割が必要と回答しており、ガイドラインに対するニーズはある。テーマや内容に関しては、暗号技術の技術的仕様ではなく、暗号製品や技術の設定方法や運用、暗号鍵の管理や暗号技術を利用しドキュメントやデータの管理等、暗号技術の設定基準や設定法等、暗号の利活用に関した内容を求める割合が高かった。

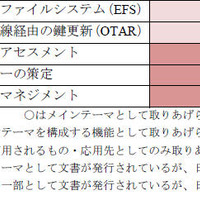

さらに同調査では、日本国内の組織が発行した文書14件、NISTが発行した文書30件、ENISAが発行した文書5件、IETFが発行した文書10件を調査。その結果、日本国内の組織が発行する文書には「暗号に関して運用・設定に関する文書(特に暗号プロトコルに関するもの)」が多いなど特徴が表れた。この特徴は、策定するガイドラインの目的により参考とすべき組織の選定時に役立つとしている。

調査結果によると、中小企業に比べ大企業のほうが暗号製品・技術の利用・運用基準の整備が進んでいる。しかし、暗号技術を利用したシステム関連製品の選定・導入時や利用・運用時の課題については企業規模による差はほとんどななかった。選定・導入時では、コストに加えて企業の担当者が暗号技術を適切に評価し、導入することを課題として捉えており、利用・運用時では、暗号の適切な運用が課題となっているとしている。

暗号の利活用に関するガイドラインに関しては、約7割が必要と回答しており、ガイドラインに対するニーズはある。テーマや内容に関しては、暗号技術の技術的仕様ではなく、暗号製品や技術の設定方法や運用、暗号鍵の管理や暗号技術を利用しドキュメントやデータの管理等、暗号技術の設定基準や設定法等、暗号の利活用に関した内容を求める割合が高かった。

さらに同調査では、日本国内の組織が発行した文書14件、NISTが発行した文書30件、ENISAが発行した文書5件、IETFが発行した文書10件を調査。その結果、日本国内の組織が発行する文書には「暗号に関して運用・設定に関する文書(特に暗号プロトコルに関するもの)」が多いなど特徴が表れた。この特徴は、策定するガイドラインの目的により参考とすべき組織の選定時に役立つとしている。