狙われるテクノロジー業界、国家関与の犯罪集団も活発(CrowdStrike)

CrowdStrikeは、2018年上半期のサイバー脅威の傾向をまとめた報告書「Observations From the Front Lines of Threat Hunting(脅威ハンティングの最前線からの考察)」を発表した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

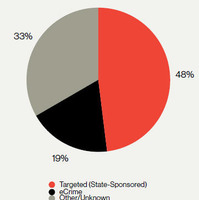

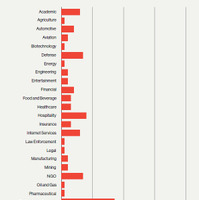

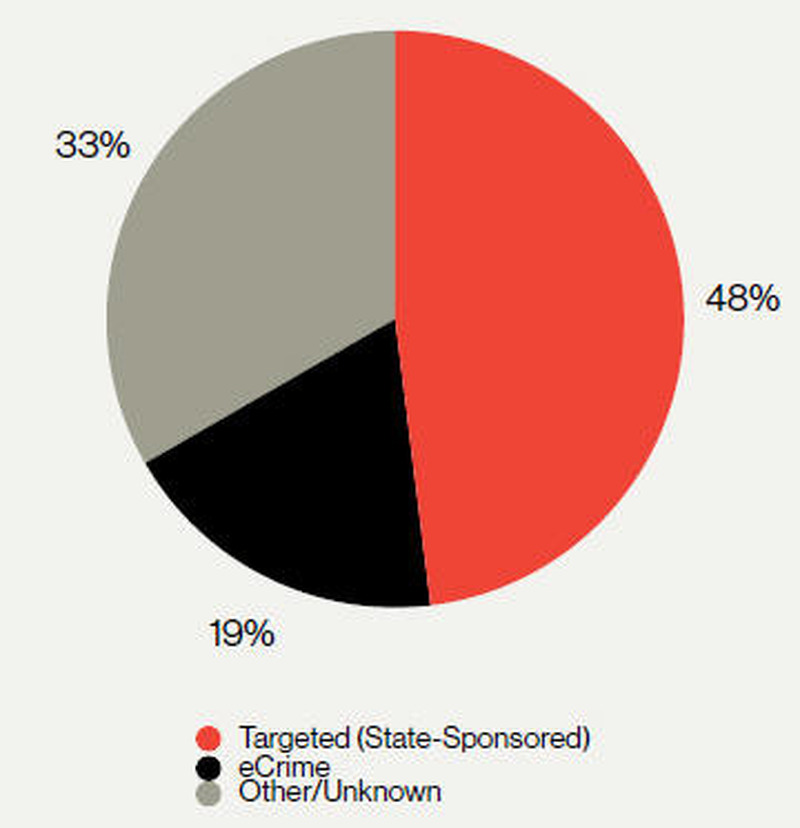

レポートによると、侵入未遂のケースのうち48%が「国家が関与する犯罪集団」、19%が「ネット犯罪者」によるものであった。侵入未遂のケースが多い業界は「テクノロジー」(36%)、「プロフェッショナルサービス」(17%)、「ホスピタリティ」(8%)という順になった。また、法律業界と保険業界において、侵入後に仮想通貨のマイニングプログラムを起動させ、ラテラルムーブメントを可能にする技術を駆使してマイニングへの足がかりを作り出したケースもあったという。

また、バイオテクノロジー業界に対する標的型攻撃者の関心が引き続き高く、いくつかの攻撃は産業スパイ活動を目的とした攻撃であった。一方で、スキルが未熟なネット犯罪者と、洗練された国家犯罪グループが用いるTTP(Tactics、Techniques、Procedures)の違いが少なくなってきたとしている。スキルの低いネット犯罪者が、有名な国家による攻撃手法を模倣するトレンドが続いているという。

関連記事

この記事の写真

/