Webマーケティング用のプラットフォーム等を提供する株式会社ベーシックは12月20日、同社で利用しているクラウドサービスへ外部から不正アクセスがあり、攻撃者に情報が流出した可能性が判明したと発表した。

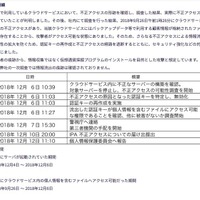

これは同社で利用しているクラウドサービスにて不正アクセスの形跡を確認し社内にて調査を行ったところ、2018年9月26日午前1時26分にクラウドサービスへの不正アクセスがあり、当該クラウドサービスはバックアップデータ等で利用する顧客情報が存在し攻撃者がアクセス可能な状態であることが判明したというもの。

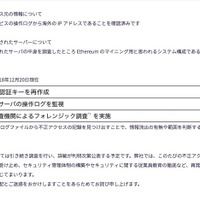

2018年12月4日から12月6日に不正にサーバが起動され、当該サーバの中身を調査したところ Ethereum のマイニング用と思われるシステム構成であることから、確認情報収集ではなく仮想通貨採掘プログラムのインストールを目的とした攻撃と想定され、同社の一次調査では情報流出の痕跡は確認されていない。

なお同社は、開発部などの複数の部門でISMSの認証を取得していた。

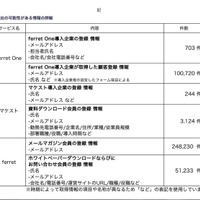

不正にクラウドサービス内の個人情報を含むファイルへアクセス可能だった期間は2018年9月26日から12月6日で、情報流出の可能性があるサービス名とその内容、件数等の詳細は下記の通り。

・ferret One

ferret One導入企業の登録情報(メールアドレス、担当者氏名、会社名/会社電話番号等):703件

ferret One導入企業が取得した顧客登録情報(メールアドレス、氏名等):100,720件

・マケスト

マケスト導入企業の登録情報(氏名、メールアドレス等):244件

資料ダウンロード会員の登録情報(氏名、メールアドレス、勤務先電話番号/企業名/住所/業種/従業員規模、部署職種/役職/導入時期等):3,124件

・ferret

メールマガジン会員の登録情報(メールアドレス):248,230件

ホワイトペーパーダウンロードならびにお問い合わせ会員の登録情報(氏名、メールアドレス、会社名/電話番号/運営サイトのURL/職種/役職等):51,233件

同社では、さらなる情報流出可能性の拡大を防ぐために認証キーの再作成と不正アクセスの経路の遮断を実施し、セキュリティ強化などの対策を講じた。

これは同社で利用しているクラウドサービスにて不正アクセスの形跡を確認し社内にて調査を行ったところ、2018年9月26日午前1時26分にクラウドサービスへの不正アクセスがあり、当該クラウドサービスはバックアップデータ等で利用する顧客情報が存在し攻撃者がアクセス可能な状態であることが判明したというもの。

2018年12月4日から12月6日に不正にサーバが起動され、当該サーバの中身を調査したところ Ethereum のマイニング用と思われるシステム構成であることから、確認情報収集ではなく仮想通貨採掘プログラムのインストールを目的とした攻撃と想定され、同社の一次調査では情報流出の痕跡は確認されていない。

なお同社は、開発部などの複数の部門でISMSの認証を取得していた。

不正にクラウドサービス内の個人情報を含むファイルへアクセス可能だった期間は2018年9月26日から12月6日で、情報流出の可能性があるサービス名とその内容、件数等の詳細は下記の通り。

・ferret One

ferret One導入企業の登録情報(メールアドレス、担当者氏名、会社名/会社電話番号等):703件

ferret One導入企業が取得した顧客登録情報(メールアドレス、氏名等):100,720件

・マケスト

マケスト導入企業の登録情報(氏名、メールアドレス等):244件

資料ダウンロード会員の登録情報(氏名、メールアドレス、勤務先電話番号/企業名/住所/業種/従業員規模、部署職種/役職/導入時期等):3,124件

・ferret

メールマガジン会員の登録情報(メールアドレス):248,230件

ホワイトペーパーダウンロードならびにお問い合わせ会員の登録情報(氏名、メールアドレス、会社名/電話番号/運営サイトのURL/職種/役職等):51,233件

同社では、さらなる情報流出可能性の拡大を防ぐために認証キーの再作成と不正アクセスの経路の遮断を実施し、セキュリティ強化などの対策を講じた。