プルーフポイント「フィッシング脅威の全容」発表、スミッシング理解が大幅に低い日本

日本プルーフポイント株式会社は4月6日、年次レポートの最新版「2021 State of the Phish(フィッシング脅威の全容)」の日本語版を発表した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

本レポートは、主要7カ国(日本、アメリカ、オーストラリア、フランス、ドイツ、スペイン、イギリス)における情報セキュリティプロフェッショナル600人を対象としたグローバルな第三者調査、および同7カ国の成人労働者3,500人を対象とした第三者調査結果を報告するとともに、同社の顧客企業や組織が従業員に送信した6,000万件以上の模擬フィッシング攻撃のデータと、ユーザーが操作するフィッシュアラーム(PhishAlarm reporting button)から報告された約1,500万通のメールデータを分析している。

本レポートによると、フィッシング攻撃された組織の割合は、2019年の55%に対し2020年は57%と2%増加、引き続きビジネスメール詐欺(BEC)は深刻な懸念材料となっている。

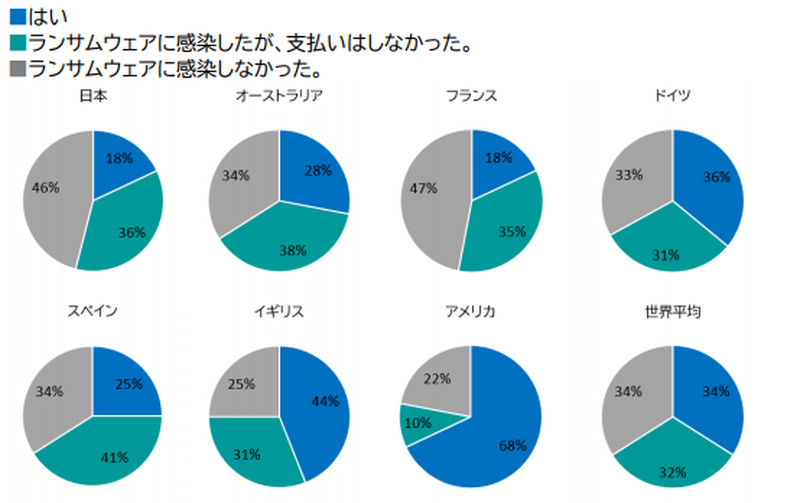

また、2020年の調査回答者の3分の2以上が、所属する組織のランサムウェア感染を経験し、半数以上の回答者がデータへのアクセス回復を期待し身代金の支払いを決めたと回答している。身代金を支払った回答者のうち60%は、最初の支払い後にデータやシステムへのアクセスが回復したが、40%近くは最初の支払い後に追加の身代金要求を受け、前年比320%増となっている。

本レポートではまた、日本における主な調査結果として、日本組織の84%は、2020年に大半のユーザーに在宅勤務を要求したが、リモートワークにおけるベストプラクティスについて従業員にトレーニングを行っているのは22%しかなかった点や、スミッシング(SMSフィッシング)についての理解が他国と比較し大幅に低い点、メールの送信元が偽装できることを認識しているのはわずか30%である点を挙げている。

関連記事

この記事の写真

/

![北朝鮮の APT 引っかかってみた/Acer 社 ランサム 五千万ドル/データセンター火災影響が攻撃者に 他 [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/33986.jpg)