Windows OS に存在する RCE 脆弱性について検証、悪用可能を確認

NTTデータ先端技術株式会社は6月1日、Windows OS に存在する RCE 脆弱性についての検証レポートを公開した。

脆弱性と脅威

セキュリティホール・脆弱性

Windows 10 Version 2004 for 32-bit/x64-based/ARM64-based Systems

Windows 10 Version 20H2 for 32-bit/x64-based/ARM64-based Systems

Windows Server, version 2004/20H2 (Server Core installation)

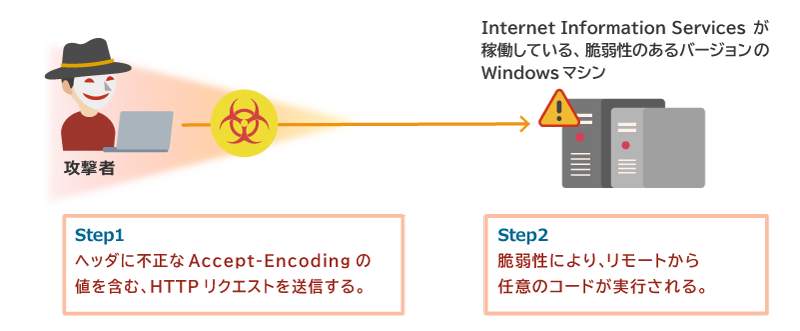

http.sys はHTTP プロトコルスタックを処理するカーネルモードドライバで、Windows マシンの Web サービスである Internet Information Services(IIS)などで利用されているが、本脆弱性は、http.sys に存在する Use-After-Free(解放済みメモリ使用)の問題に起因し、悪用された場合、攻撃者がリモートから任意のコードを実行できる可能性がある。また本脆弱性は、Blue Screen of Death(BSoD)を引き起こす概念実証(PoC)コードも確認されており、DoS 攻撃を受ける可能性がある。

同社では本脆弱性が存在する疑似被害者に対し、疑似攻撃者からPoC コードを利用して不正なリクエストを送信、リクエストを疑似被害者が受信した際に、適切に処理を行うことに失敗することで BSoD が発生した。

本脆弱性は2021年5月31日現在、Microsoft より修正パッチが提供されている。

関連記事

この記事の写真

/