日立グループが2021年12月にPPAP廃止、12/13以降送受信不可

株式会社日立製作所は10月8日、日立グループの2021年12月13日以降の全てのメール送受信で、パスワード付きZIPファイルの利用を廃止すると発表した。

製品・サービス・業界動向

業界動向

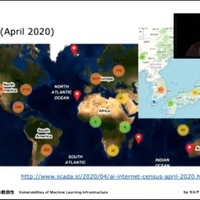

いわゆるPPAPは、多くの人が利用可能で通信経路上の暗号化を保証する方式として今まで日立グループでも利用されてきたが、暗号方式としてセキュリティを担保できるものでなく、パスワード付きZIPファイルを添付することでセキュリティチェックを回避する、EmotetやIcedID、QakBotなどのマルウェアが広まっていた。

日立グループでは12月13日以降、パスワード付きZIPファイルが添付されたメールは送受信されず、受信者と送信者の日立グループ従業員に対し、配送を抑止した旨がメール通知される。

《ScanNetSecurity》

![Apple 社へ不満持つ研究者 iOSの脆弱性開示/北朝鮮のSNS介したサイバー攻撃 ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/35908.jpg)