トレンドマイクロ株式会社は11月7日、Emotetのボットネットによる攻撃メール送信の再開に際し、注意すべき変化のポイントと防御策を解説している。

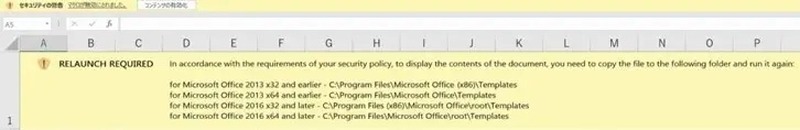

2022年11月に再開したEmotetの攻撃メールでは、これまでと同様に不正マクロを含んだExcelファイルが添付ファイルとして使用されているが、このExcelファイルの内容として「マクロが有効化できない場合、以下のパスにファイルを移動し実行してください」と誘導するメッセージが含まれていたことを確認している。

記述されたパスは、Microsoft Excelにおいてデフォルトで「信頼済みの場所」として設定されており、指示に従い実行すると信頼済みのドキュメントと判断されExcelファイル起動時にマクロが実行される。トレンドマイクロでは、Microsoft Officeでマクロを標準的に無効化するアップデートを受けて、攻撃者が新たな感染手法の一つとして試行しているものと推測している。

ただし、通常であれば記述されたパスでのファイル実行は管理者権限が必要で一般ユーザ権限では実行できないため、正しく権限管理を行っている企業組織の環境では、この誘導手法の影響は少ないとしている。

2022年7月のEmotet並びに2022年11月の攻撃再開時のEmotetでは、regsvr32を用いてDLLを読み込み、DLLに記述された外部C&Cサーバへと通信することが確認されているため、ファイアウォール機能の設定でregsvr32の通信をブロックすることで、Emotetが実行された場合も最終的な感染まで至らずに防ぐことができるとしている。

トレンドマイクロでは、Excelにおける対策としてマクロの実行を制御すること、ショートカットリンクファイルにおける対策としてWindowsの正規プログラムによる外部への通信を防ぐことを挙げ、それぞれ対処法を解説している。

![中国の攻撃者が好む脆弱性一覧/カタール政府特製マルウェア/権威主義国家の米選挙“政治利用” ほか [Scan PREMIUM Monthly Executive Summary 2022年10月度] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/39660.jpg)