CODE BLUE 2023 の開催が迫る。今年の開期は 11月 8 日 (水) から 9 日 (木) までで、フィジカル開催のみ。当日券より 3 万円安い通常チケットの販売は 11 月 2 日 (木) 23:59 まで。

昨年開催された CODE BLUE 2022の講演の中から、特に興味深かったセッションを厳選し、蔵出しでレポート記事をお届けする。

--

賽の河原で小石を積み上げる塔を作る。できあがると鬼がやってきて崩されてしまう(菩薩に救われる場合あり)。それを永遠に繰り返す地獄。ギリシャ神話では「シシュフォスの岩」がそれに近い。

賽の河原とシシュフォスの岩は、背景やメッセージが異なるものの、終わらない作業(戦い)という点は一致している。セキュリティ対策も「いたちごっこ」「Cat and Mouse Game」などと言われ続け、システム管理者は日々終わりのない戦いに挑み続けている。

そのひとつに「脆弱性管理」がある。企業にとっては、日々更新される CVE 情報、セキュリティ関連ニュース、ベンダーのインシデント報告、業界 ISAC 等からの警戒情報やアドバイザリー、バグハンターからの通報や連絡。これらを自社システムに照らし合わせ、適切なパッチ処理、対策処理を実施しなければならない。攻撃側は自分たちのペースで行動してくるだけと考えると、主導権は相手にありとても勝てる気がしない。

●トリアージの自動化は可能か?

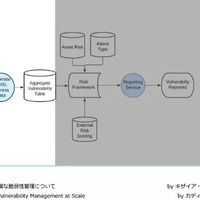

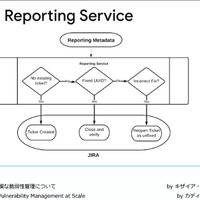

しかし、負けないためには終わりのない戦いでも続けなければならない。CODE BLUE 2022 では Airbnb のセキュリティエンジニア 2 名による CVE フィードの自動化処理の取り組みが紹介された。Keziah Plattner、Kadia Mashal 両氏は「この戦いには、従来型の脆弱性プログラムの考え方を変える必要がある」と、CVE フィードの自動化処理に取り組む。

膨大な CVE フィード、脆弱性情報の処理の効率化には自動化は確かに有効である。しかし、このようなスクリーニングやトリアージの自動化には否定的な意見も多い。True Positive(真陽性)を最大化するには、人手によるチェックはどうしても必要だからだ。CVSS スコアはコンテキスト化されていないので自動化処理には使いにくいし、スキャナーの情報、各所からの脆弱性情報はフォーマットやレベルも統一されていない。下手に自動化すると、誤検知が増えるか、効率化やスクリーニングに程遠い警報を上げてくるだけになりかねない。

ベンダー製品やツールに頼るソリューションもあるが、検査対象や範囲がベンダーごとの機能に左右される。事業・組織ごとのカスタマイズやチューニングが大変で、カバレッジを広げようとするとソリューションが乱立してサイロ化する懸念もある。

●正確でも時間がかかれば取りこぼしてしまう

どの意見も道理だが、それでも彼女らは自動化はトータルで安全性向上に寄与すると主張する。Airbnb のようなクラウドサービスは、変更や拡張も著しく頻繁に行われる。その都度アタックサーフェスが増えるが、すべてに迅速対応、迅速修復が求められる。

このような状況では、プロセスやセンサーの限界を人力の運用でカバーしようとしてもうまくいかない。正確さは重要だが、選別や優先度付けに時間をかけていると、それだけ脆弱性を放置することになる。そして人が介在することでのミスも発生する。

完璧な解ではないが、トリアージの自動化を前提とした脆弱性ハンドリングも考えるべきだ。人手による処理に限界があり、結果として取りこぼす脆弱性が出てしまうなら、人力によるチェックは手段のひとつであり目的(ゴール)ではない。もちろん、目的がセキュアなシステムによるビジネス遂行であるなら、自動化も同様に手段でしかない。だが、適用業務によっては自動化のメリットは人力のそれを上回っても不思議はない。

両名のアプローチは、CVE フィード処理の自動化について以下を目的として設定した。

・ クラウドインフラの拡張性・柔軟性を守ること

・(必要な脆弱性情報の)迅速な検知、対策、検証

・ 優先度付け

・ 根本的な原因特定

・ ベンダー制約の排除