脅威アクターの攻撃手法が進化する中、セキュリティチームは引き続き警戒態勢をとりつつ、今後起こりうるサイバー犯罪への対策をとる必要に迫られています。また民間企業や公的機関においては、アンダーグラウンドのサイバー犯罪社会を理解し、攻撃者の先を行くため、そして脅威を緩和するための戦略を策定することが求められています。

組織が必ずすべきこととして、過去のセキュリティインシデントを研究し、被害者(または被害組織)が他にとれたであろう対応を検討することが挙げられます。その次に、インシデントから学んだ知識を活用して自組織のアタックサーフェス(攻撃対象領域)を評価し、脅威アクターにとって悪用可能な弱点や、不正アクセスに利用できるポイントを特定します。

アタックサーフェスを特定した後は、セキュリティチームがアタックサーフェスと関連のある脅威インテリジェンスを入手できる仕組みを確立しておくことが重要となります。脅威インテリジェンスは、今まさに存在している脅威、そしてこれから台頭しつつある脅威に関する最新のデータをセキュリティチームに提供し、組織が攻撃を回避できるよう支援します。

企業の場合は、従業員が日々行っているオンライン業務に潜む潜在リスクを発見できるよう、サイバー犯罪に見られる最新の傾向について従業員研修を行うことも重要です。従業員研修は定期的に実施し、フィッシング詐欺やマルウエア攻撃、不審な電子メールやウェブサイトの特定方法、顧客情報や業務記録を扱う場合の適切なデータ処理方法などを必須のトピックとして取り入れます。

サイバー犯罪の今後は不透明ではあるものの、組織は最悪の事態に備えることで、被害にあう事態を回避することができるのです。

ここで、今後のサイバー攻撃に備えるためのヒントを 5 つご紹介します。

1. 犯罪者の先手を打てるということを理解する

サイバー犯罪者の先を行くことは可能です。ただし、彼らに先んじるには知識と努力が必要となります。まず防御者は、攻撃を「高額なコストがかかるわりに収益性が低い」活動にすることによって、サイバー犯罪者が攻撃を成し遂げる確率を引き下げる必要があります。そして犯罪者が攻撃に成功した場合は、彼らに自らの引き起こした結果を引き受けさせなければなりません。

知的な人々の多くが、金銭や権力、イデオロギーを動機に活動しています。サイバー犯罪者も、サイバー犯罪を行うことで金銭や権力を手に入れることができ、イデオロギーを実現できるかぎり、悪意ある活動を続けることでしょう。ここで、セキュリティ担当者も現実を受け入れることが重要となります。その現実とは、セキュリティ担当者はサイバー犯罪者を完全には撲滅できないということ、できるのは、サイバー犯罪の成功率を引き下げることだけであるということです。

つまり企業や組織は、「攻撃達成までの道のりを限りなく困難にして、サイバー犯罪者に攻撃を断念させること」を目標にするべきなのです。

この目標に向けた取り組みにおいては、各組織がサイバーセキュリティのベストプラクティスを取り入れた指針を策定し、全ての従業員に順守させる必要があります。指針に含むべき内容としては、安全性の高い一意のパスワードを使用すること、不審なリンクや未知の添付ファイルをクリックしたりダウンロードしないこと、機密情報を扱う際(銀行口座にアクセスしたり、機密文書をアップロードするなど)には公衆 Wi-Fi を使用しないことなどが挙げられます。

2 要素認証などの堅牢なユーザー認証方法を導入することも、財務情報や企業秘密を窃取しようと試みる犯罪者が、企業のシステムや従業員の個人アカウントに外部から不正アクセスする事態を防止するのに役立ちます。

どのような脅威が存在するのかを理解すること、そしてそれら脅威に備えておくことこそが、次の被害組織になる事態を回避する上で重要なポイントとなります。

2. アンダーグラウンドに広がるサイバー犯罪社会の仕組みを理解する

アンダーグラウンドのサイバー犯罪社会では、ネットワークやシステムの脆弱性を悪用しようと企む攻撃者が常に進化を遂げています。サイバー犯罪社会の住人であるハッカーや、マルウエアの開発者をはじめとする様々な犯罪者は、機密データにアクセスしたり、個人的な利益を手に入れるべく、組織の業務を妨害する新たな手段を常時模索しています。

サイバー犯罪者は互いに協力し、潜在的な標的について情報を共有したり、攻撃用ツールの開発や戦略の策定などを行っています。またダークウェブのマーケットでは、窃取したデータの売買も行っています。そのため、サイバー犯罪に見られる最新の傾向を把握していない場合、彼らのもたらす脅威に対して先手を打つことが困難になる可能性があります。

しかし、アンダーグラウンドに広がるサイバー犯罪社会の仕組みを理解していれば、起こりうる攻撃から組織を適切に保護することが可能となります。攻撃が発生する前にその兆候を発見したり、適切な事後対応策を準備しておくことができるでしょう。

3. 過去の侵害から学ぶ

サイバー犯罪に対しては、備えが過ぎるということはありません。被害組織となる事態を防ぐためにも、過去の侵害から学びを得ることは不可欠です。

過去に発生した攻撃のプロセスを理解することで、自組織に対する侵害で悪用されうる脆弱性の種類を知ることができます。また攻撃のプロセスについて理解を深める中で、サイバー犯罪者が使用する様々なマルウエアやハッキングツールについても学ぶことができるでしょう。

例えば他社で発生したインシデントの原因が、適切にセキュリティ保護されていない API にあったとします。その場合は、攻撃で悪用された脆弱性についてできる限り多くの情報を入手し、自社が使用している API に類似の脆弱性がないかを確認します。被害を受けた組織の多くは、セキュリティ企業が今後類似のインシデントを阻止できるよう、攻撃の詳細を公開しています。

4. 自組織のアタックサーフェスを構成している資産を把握する

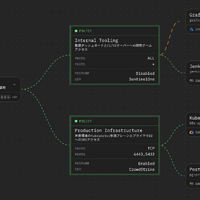

企業の場合、アタックサーフェスとは「サイバー攻撃を受ける可能性があり、また攻撃を受けた場合は企業にリスクをもたらしうるデジタル資産とインフラストラクチャの全て」を指します。一般的には、ネットワークに接続したコンピューターや機器が該当しますが、ネットワークから遮断された産業用制御システムもアタックサーフェスに含まれます。企業のアタックサーフェス縮小に向けた取り組みは、サイバーセキュリティリスクを低減するための一般的な戦略でもあります。

アタックサーフェスを縮小する基本的な方法としては、技術的な取り組みと組織的な取り組みの 2 つがあります。技術的な取り組みとしては「ファイヤーウォールの適切な設定」「アクセス権限の最小化」「アプリケーションのホワイトリスト作成」などが、組織的な取り組みとしては「職務分掌による過度な権限の集中防止」「従業員のセキュリティ研修」「詳細かつ正確な脅威インテリジェンスデータを活用したセキュリティ計画の策定」などが挙げられます。

アタックサーフェスを縮小するには、技術的・組織的取り組みの両方を実行することが理想的ですが、現状では大半の組織がいずれか一方に重点を置いており、またどちらかといえば技術的な取り組みを重視している傾向にあります。しかし組織的な対策を適切に導入することが困難とはいえ、この傾向は改善する必要があります。技術的な対策でできることは限られており、最終的には組織の中にいる人々そのもの、そして彼らの持つ知識が組織のセキュリティ体制において本質的な差を生み出すのです。

5. 脅威インテリジェンスプロバイダーの活用を検討する

優れた脅威インテリジェンスプロバイダーを活用することは、サイバー犯罪との闘いにおいてはかり知れないほど貴重な資産となります。選ぶべきプロバイダーの条件として「組織の防御に役立つ最新のツールとテクノロジーを提供してくれること」「信頼できる実用的な知見をタイムリーに提供してくれること」が挙げられます。後者の条件は、プロバイダーから受け取ったデータを適切に利用する上で重要なポイントとなります。

サイバーセキュリティの今後は不透明ですが、一つだけ確かなことがあります。それは、組織はこの先に待ち受ける難題に対処できるよう、柔軟性を持つ必要があるということです。

KELA CEO デービッド・カーミエル

サイバーインテリジェンス業界で15年以上の経験を持ち、軍と民間の両方でKELAのCEOを務める。 インテリジェンスに関する広範な専門知識と戦略的ビジネスへの理解を兼ね備え、KELAのグローバル展開を推進し、会社の成長軌道を加速させている。 テルアビブ大学機械工学科卒業。

![[Security Days Fall 2016開催直前インタビュー] イスラエルのインテリジェンスの経験と技術を民生利用、ダークネットでやりとりされる顧客への脅威を検知(KELA) 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/21127.jpg)