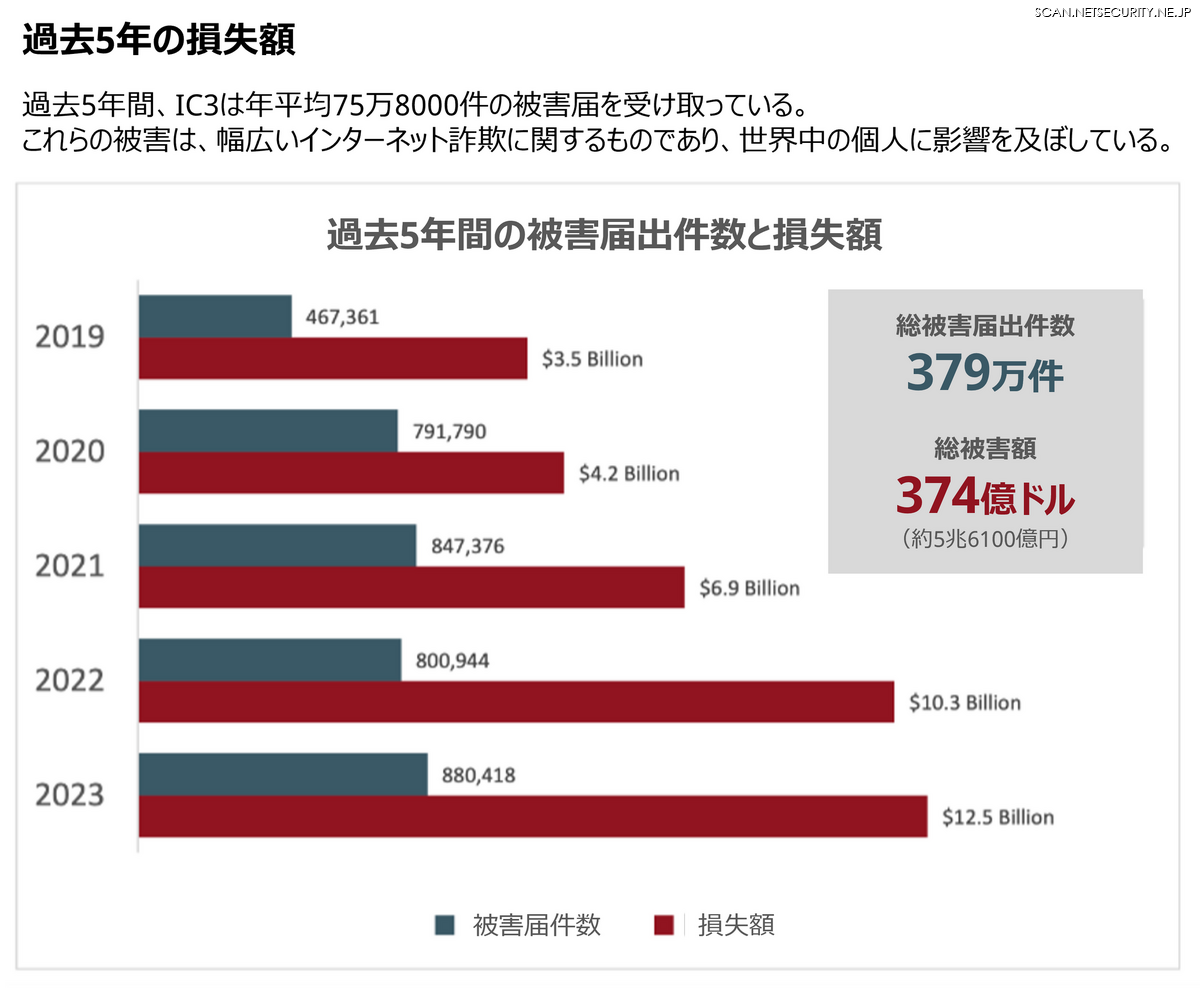

FBI の Internet Crime Complaint Center(インターネット犯罪苦情センター、IC3)から 2023 年の Internet Crime Report (インターネット犯罪レポート)が発表されました。FBI によると、昨年 2023 年に国民から報告されたサイバー犯罪の被害届件数は 79,474 件のみ増加し、わずかな増加にとどまりました。しかし損失額は 125 億ドル(約 1 兆 8750 億円)を超え、2022 年から 22 %増加し、2023 年は過去最高を記録しています。

この驚異的な数字は、2023 年のサイバー犯罪の複雑性を表しています。報告書では以下のように指摘しています:

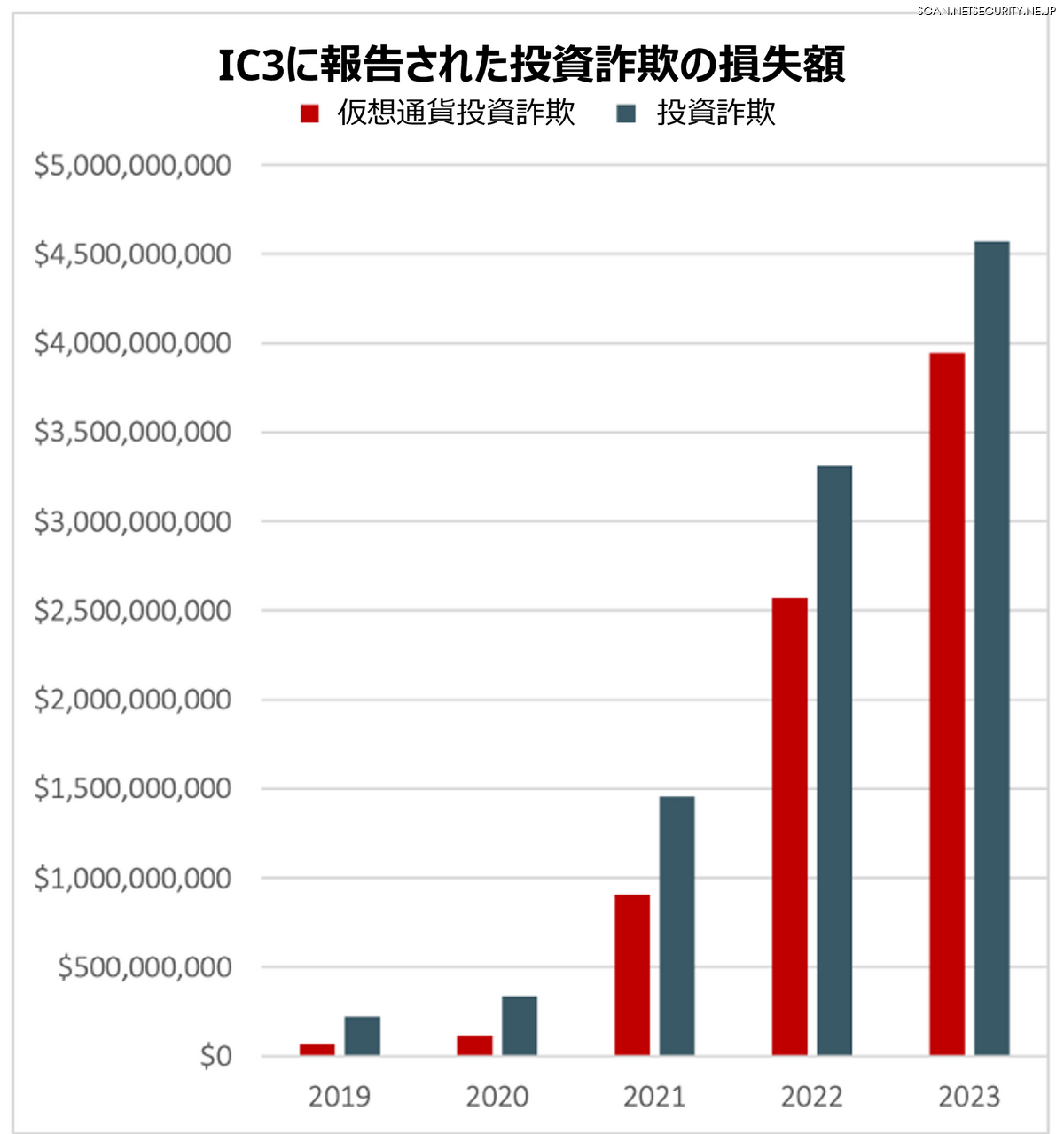

・投資詐欺による損失が急増し、2022 年の 33 億 1,000 万ドルから 2023 年には 45 億 7,000 万ドル(約 6855 億円)へと 38 %増加

・ビジネスメール詐欺 (BEC) の被害届出件数は 21,489 件、調整後損失額は 29 億ドル(約 4350 億円)を超え、2022 年比で 7.4 %増加

・暗号資産の魅力が、投資詐欺とビジネスメール詐欺(BEC)の両方において極めて重要な役割を果たしている

・技術サポート詐欺は、IC3 が追跡している犯罪タイプの中で 3 番目に損失額の高いサイバー犯罪カテゴリーとなった

本ブログでは、IC3 が報告するサイバー犯罪の傾向と日本での状況について詳しく説明します。また、これらの脅威に対抗するために、どのように組織の防御力を向上させるべきについても解説します。

●被害額1位:投資詐欺の増加

投資詐欺は、IC3 が追跡調査している犯罪の中で最も報告件数が多く、被害額も大きい犯罪です。投資詐欺では、悪質な業者が、投資により大きなリターンを得られることを約束して被害者を勧誘します。特に暗号資産投資家が標的とされています。

投資を行うにあたっては、投資対象の価値やリスクをあらかじめ調査するデューデリジェンスが大切であることは言うまでもないことですが、このような詐欺が発生していることをユーザーが認識することが大切です。攻撃の戦術を知っていることによって、投資を持ちかけられた際、特に暗号資産に関連する投資を持ちかけられた場合は、詐欺でないか注意を払うことができるようになります。

●被害額2位:エスカレートするビジネスメール詐欺(BEC)の脅威

ビジネスメール詐欺(BEC)は、最新のインターネット犯罪レポートで2番目に被害額が大きいサイバー脅威として報告されました。ビジネスメール詐欺の背後にいる攻撃者は、ユーザーや企業を欺いて不正な資金移動や企業情報の漏洩を行うことを目的としています。これらの攻撃には、次のような巧妙な手口が用いられます:

・侵害された正規のビジネスメールアカウント

・ソーシャル エンジニアリング攻撃

・なりすまし詐欺

昨今、サードパーティの支払い業者を利用することが一般的になってきており、ビジネスメール詐欺(BEC)の脅威がユーザーに届く前に阻止することがより重要になっています。ビジネスメール詐欺では、ドメインのなりすましがよく用いられるため、ドメインのなりすましを防ぐ DMARC認証の導入が急がれます。

2023 年 12 月のプルーフポイントの調査によると、日本における DMARC の導入着手率は一気に上昇し 60 % を超えました。しかしながら、ドメインのなりすましを防ぐ DMARC のポリシーである Reject(拒否)に到達している企業の割合は調査対象の 18 か国中最下位に留まったままです。以前、日本に到達するビジネスメール詐欺は、不完全な日本語や、中国語混じりのフォントが使われることも多く、見抜くことが容易でした。しかし生成AI の登場により、2023 年初頭から、洗練された日本語の文章でのビジネスメール詐欺を多く観測するようになりました。これまで守られていた言語の壁がすでになくなっていることからも、自分の組織になりすまして取引先企業や顧客を襲うドメインのなりすまし脅威をサプライチェーン全体で封じ込めることが重要で、DMARC の導入が急がれます。

また、他のビジネスメール詐欺の手口から保護するために、乗っ取られた正規アカウントの自動検知と対処、ユーザーのセキュリティ意識向上の強化も必要です。

●被害額3位:サポート詐欺と政府機関へのなりすまし

昨年の被害額3位は技術サポート詐欺であり、その被害額は 9 億ドル(約 1350 万円)にのぼりました。日本においても、多くの組織でサポート詐欺の被害が報告されました。2024 年 2 月には、ある商工会がサポート詐欺により PC を遠隔操作され、2000 人の個人情報が漏えいした可能性がある上、1000 万円を不正送金された事例も発生しました。

FBI IC3 によると、「技術サポート詐欺」と「政府機関へのなりすまし」の双方を合わせた「なりすまし詐欺」による昨年の被害額は 13 億ドル(約 1950 億円)を超えています。なりすまし詐欺を実行するために、攻撃者は政府機関になりすましたり、既知のよく知られた企業になりすますなどして人々を欺き、現金を送付するように指示します。

●特に高齢者が狙われる

IC3 の報告では、インターネット犯罪の被害額がもっとも多かったのは 60 歳以上の高年齢者であり、その被害額は 34 億(5100 億円)ドルにのぼりました。また FBI は高年齢者を標的とした技術サポート詐欺の増加を警告しています。IC3 の報告によると、サポート詐欺の被害者のほぼ半数は 60 歳以上で、被害総額の 66 %を占めています。

これらの脅威に対抗するためには、攻撃者に狙われやすい人々の意識を高める必要があります。電話を架電することにより脅威が始まるという事実を認知し、有名企業や政府機関になりすました脅威もあるということを知ることにより、警戒心を高め、被害を回避することが可能です。しかし、高年齢者の方がこのブログのような情報に触れることは少ないことが考えられるため、身近にいる人が注意を払い、伝えることも重要です。

●ランサムウェア攻撃

ランサムウェア攻撃はデータを暗号化するだけでなく、金銭的な損害や業務中断の影響を引き起こします。また身代金を支払った企業が再び狙われるなど、繰り返される脅威でもあります。FBI IC3 は昨年、2800 件以上のランサムウェア攻撃の被害届を受理しました。これらのインシデントから報告された損失額は 5,960 万ドル(約 89 憶 4000 万円)を超え、2022 年から 18 %増加しています。

ランサムウェア攻撃がどれだけ組織に影響を及ぼすかについては、MGMリゾーツの窮状を見てみましょう。2023 年 9 月、ホテルとカジノを経営する巨大エンターテインメント企業である MGMリゾーツは標的型ランサムウェア攻撃により、1 億ドル(約 150 億円)以上の損害を被りました。ホテルの部屋の鍵が開かなくなり、カジノのシステムにも影響を与え、業務停止に陥りました。MGMリゾーツが証券取引委員会に提出した書類には、その損失には一時的なコンサルティングによるクリーンアップ費用 1000 万ドル(約 15 億円)が含まれていると記されています。この攻撃は、ランサムウェア・アズ・ア・サービス(RaaS)を提供する ALPHV(別名 BlackCat)が犯行声明を出しています。

また、攻撃者が重要インフラを標的としていることも大きな問題です。日本においても名古屋港がランサムウェア攻撃により業務を 2 日間停止したり、病院が狙われ一般外来診療を 2 か月以上休止せざるを得なかった事象が報告されています。IC3 によると、16 業種のうち、医療やエネルギーを含む 14 業種に影響を及ぼしています。重要インフラを標的とするランサムウェアグループの増加により、より強固なサイバーセキュリティ対策とインシデント対応プロトコルの早急な確立が求められています。

重要インフラに対する最近のランサムウェア攻撃には、VMware ESiサーバーに対する ESXiArgs攻撃や、ホスピタリティサービスで使われる NCR の Aloha POS端末への BlackCat による攻撃などがあります。

攻撃者は常に戦略を変化させており、FBI IC3 によると、以下のような新しく独創的なランサムウェア攻撃のテクニックが報告されています:

・同じ被害者をターゲットとする複数のランサムウェア亜種の使用

・交渉中に被害者への心理的圧力を強めるために、データを破壊すると脅迫する

攻撃者は、特定の日時までに支払うよう要求することで、被害者にさらなる心理的緊急性を加えます。例えば、Jigsaw は、被害者から支払いを強要するアプローチで有名になったランサムウェアですが、このランサムウェアには、カウントダウンするタイマーが含まれており、期限内に身代金が支払われない場合、ファイルが削除されるようになっていました。昨今、日本企業の多くが襲われているランサムウェアグループLockBit も同じく、リークサイトにカウントダウンタイマーを設けており、期限内に身代金が支払われない場合は、データを公開すると脅しています。

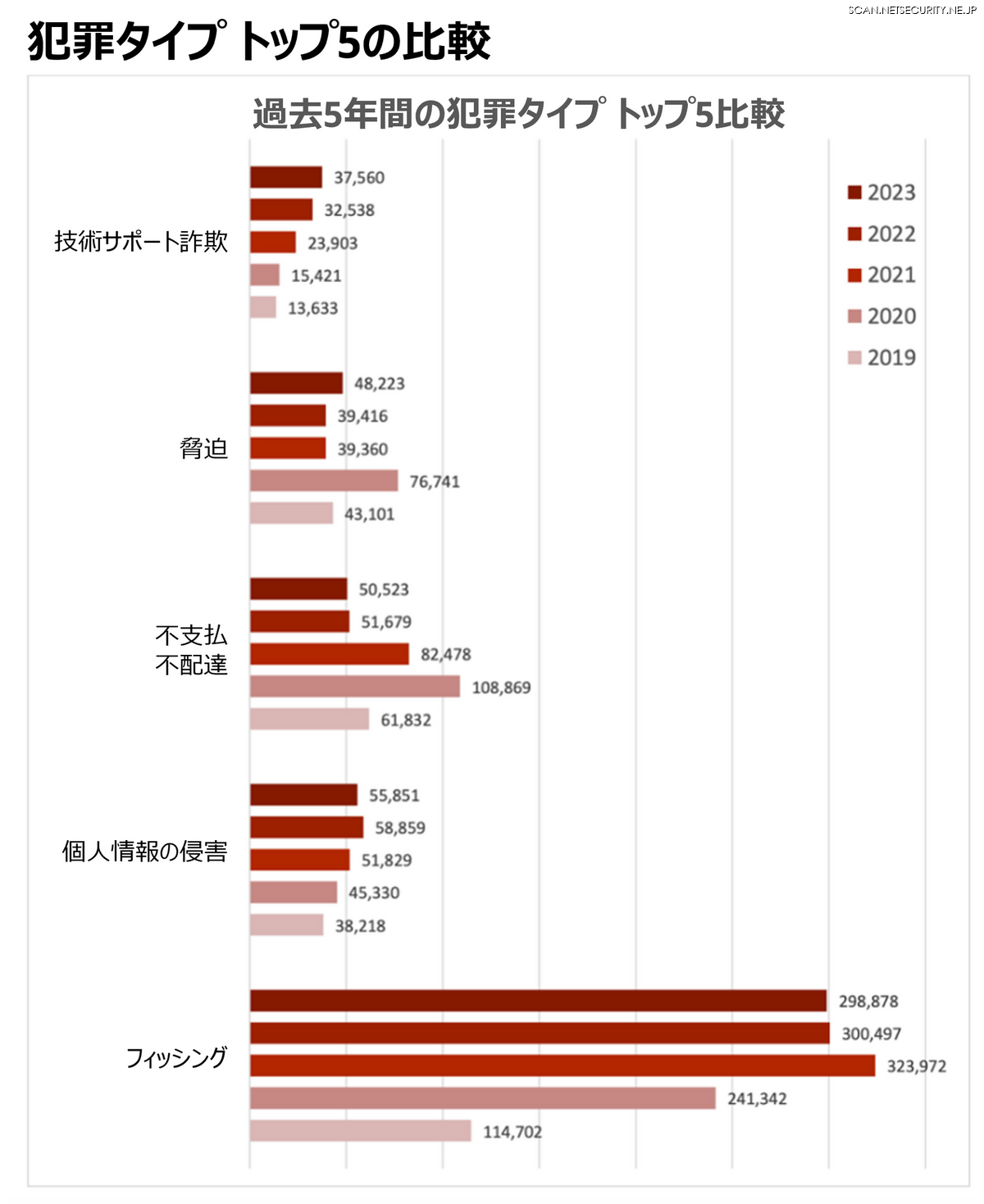

●フィッシングが依然として被害届出件数のトップに君臨

サイバー犯罪の種類では、フィッシングが再び被害届出件数のトップとなりました。報告書によると、2023 年には 298,878 件のフィッシングの被害届がありました。これは 2 番目に多い攻撃タイプ(個人情報の侵害)の 5.35 倍です。

昨年、攻撃者はビッシング(音声を用いたフィッシング)、スミッシング(SMS を用いたフィッシング)、ファーミング(端末で実行されるコードからフィッシングサイトに誘導する攻撃)など、さまざまな手口で被害者を騙しました。また、フィッシングの一形態であるサポート詐欺(TOAD、電話を用いた攻撃実行)も流行しました。プルーフポイントが「2024 State of the Phish 」レポートのために実施した調査によると、悪意のある攻撃者は昨年、1,000 万件の技術サポート詐欺(TOAD)を試みています。このような攻撃者は、セキュリティを回避してデータを盗むだけでなく、金銭窃取もおこないます。

●プルーフポイントの「人」を守るサイバーセキュリティ

FBI IC3 の「2023 年インターネット犯罪レポート」の調査結果は、企業がサイバーセキュリティの防御を強化することを優先する必要があることを明確に示しています。既知の脅威や新たな脅威により効果的に立ち向かうには、サイバーセキュリティが経営課題であることを認識し、常に防御層を見直し、最新の脅威に立ち向かえるものにする必要があります。

サイバー攻撃の最大の攻撃経路がメールである中、やはりメールの脅威に効果的に対処することが重要となります。プルーフポイントは、世界のメールトラフィックのうち4分の1を監視しているため、世界最大のメール脅威のインテリジェンスを保有しており、以下の高度なテクノロジーを提供しています:

・AI による、なりすまし詐欺やビジネスメール詐欺の検知とブロック

・既知および未知のランサムウェア攻撃の検知とブロック

・組織のドメインを用いて、取引先や顧客を襲うドメインなりすましをブロックする DMARC運用の支援と効率化

・同じセキュリティを全員に施すと業務効率性を損なうため、組織の中でセキュリティ上注意すべき人物を「Very Attacked People™」として特定し、人それぞれに適したセキュリティを施すアダプティブコントロール

・警戒を怠らないよう、ユーザーを訓練するセキュリティ意識向上トレーニング

これらの対策を実施することにより、変遷するデジタル環境の中で、進化する攻撃から自社の資産、データ、評判をより安全に守ることができます。

Proofpoint Threat Protection の詳細については、ぜひソリューション概要をご確認ください。