株式会社マクニカは6月27日、調査レポート「標的型攻撃の実態と対策アプローチ 第8版」を公開した。

同レポートは、2023年度(2023年4月から2024年3月)に観測された日本の組織から個人情報、政策関連情報、製造データなどの機密情報を窃取しようとする攻撃キャンペーンの分析結果について、注意喚起を目的として記載したもの。

同レポートによると、2023年度は昨年度までと比較して、Barracuda ESGのCVE-2023-2868脆弱性攻撃から組織に侵入したUNC4841攻撃グループ、RatelS遠隔操作マルウェアでインフラ関連組織を標的に攻撃を行ったTELEBOYi攻撃グループ、BLOODALCHEMY遠隔操作マルウェアで製造関連組織を標的に攻撃を行ったVapor Panda攻撃グループ、Ivanti社のCVE-2023-46805/CVE-2024-21887脆弱性を攻撃して学術系並びに製造業種で攻撃が観測されたUNC5221攻撃グループなど、新たな攻撃グループが多く出現している。

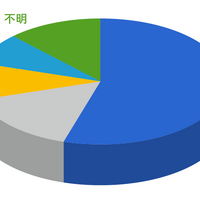

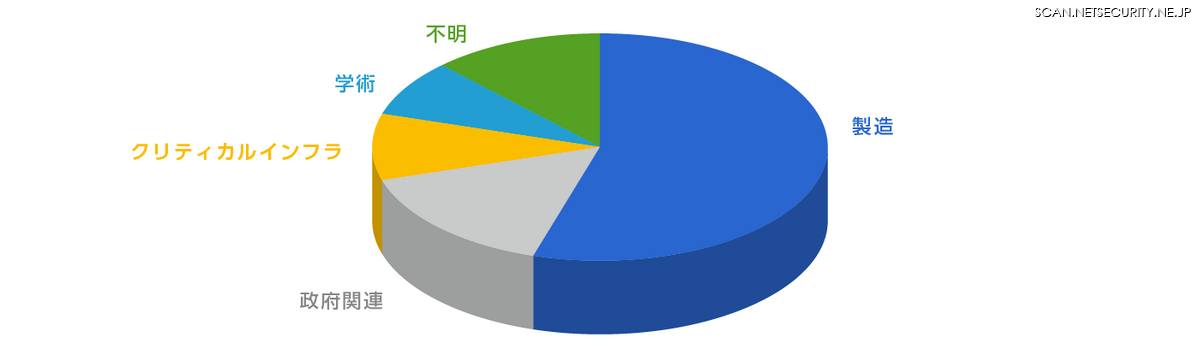

標的業種については、攻撃者の目標に変化が見られ、分野が多岐に渡る製造業などが新しい標的として攻撃されるような事態が起こり始め、特に東アジア地域に海外拠点を持つ製造業ではUSBやWi-Fiアクセスポイントの悪用による物理的な侵入が顕著に増加している。

標的型攻撃の侵入パターンとしては、これまではスピアフィッシングが最も多く観測されていたが、2023年度は外部公開アセットの脆弱性を攻撃して侵入するケースが最多となった。製造関連組織の海外拠点などでは組織の近傍でWi-Fiアクセスポイントを悪用して組織に侵入する、USBデバイスからマルウェアに感染するといった手法も観測されている。

「標的型攻撃の実態と対策アプローチ」目次

・はじめに

・攻撃のタイムラインと攻撃が観測された業種

・攻撃の概要

2023年4月

2023年5月

2023年6月

2023年7月

2023年10月

2024年1月

2024年3月

・新しいTTPsやRATなど

Mustang Panda(PUBLOAD)

攻撃キャンペーンの概要

Mustang Panda攻撃キャンペーンの特徴と検出

Mustang Panda(東南アジア圏で観測されたPlugDiskによる攻撃)

攻撃キャンペーンの概要

感染フロー

PlugDisk詳細解析・PlugDisk USBを介した感染の考察

Ivanti製品の脆弱性を悪用した攻撃キャンペーン

攻撃キャンペーンの概要

国内で観測された悪用事例・パッシブバックドア ProxDoor

・攻撃グループごとのTTPs(戦術、技術、手順)

・TTPsより考察する脅威の検出と緩和策

マルウェアの配送・攻撃について

インストールされるRAT、遠隔操作(C2サーバについて)

・検知のインディケータ

![北の IT 技術者に懸賞金かかる/産経報道に世界注目/イラン情報安全保障省 イスラエル攻撃 ほか [Scan PREMIUM Monthly Executive Summary 2024年5月度] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/45107.jpg)

![[インタビュー]商社が立ち上げたセキュリティラボ、マクニカ セキュリティ研究センターの設立目的 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/8002.jpg)